Исследователи кибербезопасности обнаружили новую уязвимость нулевого дня, которая появилась на почтовых серверах Microsoft Exchange и уже использовалась злоумышленниками.

Об уязвимости, которая еще не получила названия, подробно рассказал поставщик кибербезопасности GTSC, хотя информация об эксплойте все еще собирается. Эта уязвимость считается уязвимостью «нулевого дня», поскольку публичный доступ к уязвимости стал очевиден до того, как стало доступно исправление.

Рекомендуемые видео

🚨 Поступают сообщения о том, что в Microsoft Exchange существует новый нулевой день, и его активно эксплуатируют 🚨

Я могу подтвердить, что значительное количество серверов Exchange было защищено бэкдором, включая приманку.

Тема для отслеживания проблемы следующая:

— Кевин Бомонт (@GossiTheDog) 29 сентября 2022 г.

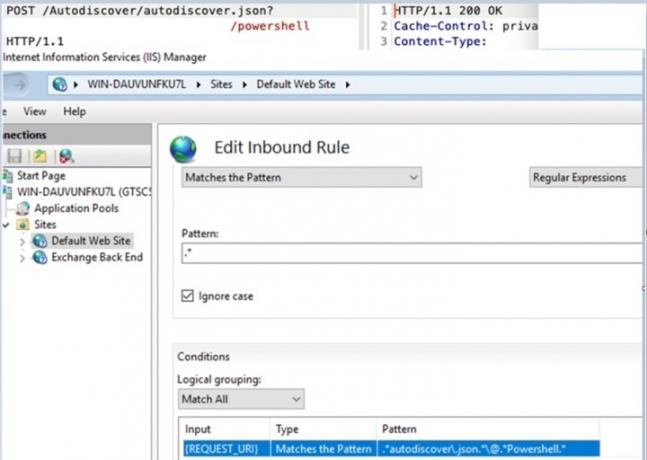

Новости об уязвимости были впервые отправлены в Microsoft через программу Zero Day Initiative в прошлый четверг, 29 сентября. вредоносное ПО CVE-2022-41040 и CVE-2022-41082 «может дать злоумышленнику возможность удаленно выполнить код на затронутых серверах Microsoft Exchange», согласно к

Тренд Микро.В пятницу Microsoft заявила, что «работает в ускоренном режиме» над устранением уязвимости нулевого дня и созданием исправления. Однако исследователь Кевин Бомонт подтвердил в Твиттере, что недобросовестные игроки использовали эту уязвимость для получения доступа к серверной части нескольких серверов Exchange.

Поскольку эксплуатация уже широко распространена, у предприятий и государственных учреждений есть широкие возможности подвергнуться атакам со стороны злоумышленников. Это связано с тем, что серверы Exchange полагаются на Интернет, и обрыв соединений может привести к их разрыву. продуктивности для многих организаций, Трэвис Смит, вице-президент по исследованию угроз вредоносного ПО компании Qualys, сказал Протокол.

Хотя подробности того, как именно работают вредоносные программы CVE-2022-41040 и CVE-2022-41082, неизвестны, некоторые исследователи отметили сходство с другими уязвимостями. К ним относятся уязвимость Apache Log4j и уязвимость ProxyShell, которые имеют общую особенность удаленного выполнения кода. Фактически, некоторые исследователи ошибся в новой уязвимости для ProxyShell, пока не стало ясно, что старая ошибка актуальна во всех его исправлениях. Это дало понять, что CVE-2022-41040 и CVE-2022-41082 — это совершенно новые, никогда ранее не встречавшиеся уязвимости.

«Если это правда, то это говорит о том, что даже некоторые методы и процедуры обеспечения безопасности, используемые сегодня, не соответствуют действительности. Они возвращаются к присущим уязвимостям кода и программного обеспечения, которые лежат в основе этого. ИТ-экосистема», Роджер Кресси, бывший сотрудник отдела кибербезопасности и борьбы с терроризмом в Белых домах Клинтона и Буша, рассказал DigitalTrends.

«Если у вас доминирующее положение на рынке, то в конечном итоге вы окажетесь в любой момент, когда, по вашему мнению, произойдет эксплуатация. вы решили, но оказывается, что с этим связаны и другие, которые всплывают, когда вы меньше всего этого ожидаете это. И обмен — это не совсем пример того, что я бы назвал безопасным и надежным предложением», — добавил он.

Вредоносное ПО и уязвимости нулевого дня — довольно устойчивая реальность для всех технологических компаний. Однако Microsoft усовершенствовала свою способность выявлять и устранять проблемы, а также предоставлять исправления для уязвимостей после атаки.

Согласно Каталог уязвимостей CISAС начала года в Microsoft Systems было обнаружено 238 недостатков кибербезопасности, что составляет 30% всех обнаруженных уязвимостей. Эти атаки включают в себя атаки на другие крупные технологические бренды, включая Apple iOS, Google Chrome, Adobe Systems и Linux, среди многих других.

«Существует множество технологических ИТ-компаний, у которых нет дней, которые обнаруживаются и используются злоумышленниками. Проблема в том, что Microsoft настолько успешно доминирует на рынке, что, когда их обнаружены уязвимости, каскадное воздействие, которое это оказывает с точки зрения масштаба и охвата, невероятно большой. И поэтому, когда Microsoft чихает, мир критической инфраструктуры сильно простужается, и здесь, похоже, этот процесс повторяется», — сказал Кресси.

Одна из таких уязвимостей нулевого дня, которая было решено ранее в этом году была атака Follina (CVE-2022-30190), которая предоставила хакерам доступ к диагностическому инструменту поддержки Microsoft (MSDT). Этот инструмент обычно ассоциируется с Microsoft Office и Microsoft Word. Хакеры были способен использовать это чтобы получить доступ к серверной части компьютера, предоставив им разрешение устанавливать программы, создавать новые учетные записи пользователей и манипулировать данными на устройстве.

Ранние сообщения о существовании уязвимости были устранены с помощью обходных путей. Однако Microsoft вмешалась и внедрила постоянное исправление программного обеспечения, как только хакеры начали использовать собранную ими информацию для нападения на тибетскую диаспору, а также на США и ЕС. Правительственные агенства.

Рекомендации редакции

- Обновите Windows прямо сейчас — Microsoft только что исправила несколько опасных эксплойтов

- Google Chrome возглавил список самых уязвимых браузеров

- Вот почему вам нужно обновить Google Chrome прямо сейчас

- Эта уязвимость позволила хакерам получить доступ ко всем аспектам вашего Mac.

- В Microsoft Edge обнаружена та же серьезная ошибка безопасности, что и в Chrome

Обновите свой образ жизниDigital Trends помогает читателям быть в курсе быстро меняющегося мира технологий благодаря всем последним новостям, забавным обзорам продуктов, содержательным редакционным статьям и уникальным кратким обзорам.