Bill Roberson/Tendências Digitais

(em) Seguro é uma coluna semanal que aborda o tópico em rápida escalada da segurança cibernética.

Vídeos recomendados

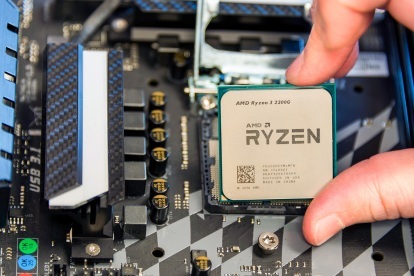

Na terça-feira, 13 de março, a empresa de segurança CTS Labs anunciou a descoberta de 13 falhas nos processadores Ryzen e Epyc da AMD. Os problemas abrangem quatro classes de vulnerabilidades que incluem vários problemas importantes, como um backdoor de hardware para O chipset Ryzen e falhas que podem comprometer completamente o processador seguro da AMD, um chip que deveria funcionar como um “mundo seguro” onde tarefas confidenciais podem ser mantidas fora do alcance do malware.

A falta de acordo significa que não há como saber quando a próxima falha será exposta, de quem ela virá ou como será denunciada.

Esta revelação vem poucos meses após a revelação de o colapso e o espectro falhas que impactaram chips da AMD, Intel, Qualcomm e outros. A AMD, cujos chips foram comprometidos por algumas falhas do Spectre, saiu do fiasco relativamente ilesa. Os entusiastas concentraram sua raiva na Intel. Embora um

um punhado de ações judiciais coletivas foram movidos contra a AMD, eles não são nada comparados ao horda de advogados contra a Intel. Comparada à Intel, a AMD parecia a escolha inteligente e segura.Isso tornou o anúncio de terça-feira sobre falhas no hardware da AMD ainda mais explosivo. As tempestades no Twitter eclodiram enquanto pesquisadores de segurança e entusiastas de PC discutiam sobre a validade das descobertas. Ainda assim, as informações fornecidas pelo CTS Labs foram verificadas de forma independente por outra empresa, Trilha de Bits, fundada em 2012. A gravidade dos problemas pode ser discutida, mas eles existem e comprometem o que alguns usuários de PC consideram o último porto seguro.

O oeste selvagem da divulgação

O conteúdo da pesquisa do CTS Labs teria gerado manchetes de qualquer maneira, mas o impacto da revelação foi amplificado pela surpresa. Aparentemente, a AMD recebeu menos de 24 horas para responder antes que o CTS Labs se tornasse público, e o CTS Labs não divulgou publicamente todos os detalhes técnicos, optando por compartilhá-los apenas com AMD, Microsoft, HP, Dell e vários outros grandes empresas.

Muitos pesquisadores de segurança reclamaram. A maioria das falhas é divulgada às empresas com antecedência, juntamente com um prazo para resposta. Meltdown e Spectre, por exemplo, foram divulgados à Intel, AMD e ARM em 1º de junho de 2017 por Projeto Zero do Google equipe. Uma janela inicial de 90 dias para resolver os problemas foi posteriormente estendida para 180 dias, mas terminou antes do previsto quando The Register publicou sua história inicial na falha do processador da Intel. A decisão do CTS Labs de não oferecer divulgação prévia causou especulações de que havia outra, motivo mais malicioso.

Visão geral das falhas da AMD

CTS Labs se defendeu em uma carta de Ilia Luk-Zilberman, CTO da empresa, publicado no site AMDflaws.com. Luk-Zilberman questiona o conceito de divulgação prévia, dizendo “cabe ao fornecedor se deseja alertar o clientes que há um problema.” É por isso que você raramente ouve falar de uma falha de segurança até meses depois de ter sido descoberto.

Pior, diz Luk-Zilberman, é que força um jogo de temeridade entre o pesquisador e a empresa. A empresa pode não responder. Se isso acontecer, o pesquisador enfrentará uma escolha difícil; fique quieto e espere que ninguém mais encontre a falha ou divulgue publicamente os detalhes de uma falha que não tem patch disponível. A cooperação é o objetivo, mas o que está em jogo tanto para o pesquisador quanto para a empresa incentiva a atitude defensiva. A questão do que é adequado, profissional e ético muitas vezes desmorona em tribalismo mesquinho.

Onde está o fundo?

O padrão da indústria para divulgar uma falha não existe e, na sua ausência, reina o caos. Mesmo aqueles que acreditam na divulgação não concordam com detalhes, como quanto tempo uma empresa deve ter para responder. A falta de acordo significa que não há como saber quando a próxima grande falha será exposta, de quem ela virá ou como será denunciada.

É como colocar um colete salva-vidas enquanto um navio afunda em águas geladas. Claro, o colete é uma boa ideia, mas não é mais suficiente para salvar você.

A segurança cibernética é uma bagunça, e é uma bagunça que afeta cada um de nós. Embora alarmantes, as novas falhas nos processadores AMD – como Meltdown, Spectre, Heartbleed e tantos outros antes – serão logo esquecidas. Eles deve ser esquecido.

Afinal, que outra escolha temos? Computadores e smartphones tornaram-se obrigatórios para a participação na sociedade moderna. Mesmo aqueles que não os possuem devem usar serviços que dependem deles.

Cada peça de software e hardware que usamos está, aparentemente, repleta de falhas críticas. Mesmo assim, a menos que você decida abandonar a sociedade e construir uma cabana na floresta, você deverá usá-los.

Normalmente, gostaria que esta coluna terminasse com conselhos práticos. Use senhas fortes. Não clique em links que prometem iPads grátis. Esse tipo de coisas. Esse conselho continua verdadeiro, mas é como colocar um colete salva-vidas enquanto um navio afunda nas águas geladas do Ártico. Claro. O colete salva-vidas é uma boa ideia. Você está mais seguro com isso do que sem - mas não é mais suficiente para salvá-lo.

Recomendações dos Editores

- AMD Ryzen Master tem um bug que pode permitir que alguém assuma o controle total do seu PC

- A AMD acaba de vazar quatro de seus próximos CPUs Ryzen 7000

- A AMD acabou de vencer as guerras principais e ainda tem um trunfo na manga