Jeśli chodzi o przeglądanie sieci bez pozostawiania śladów, panuje tam duży hałas. Porady różnią się od uzyskania VPN, przez wyłączenie plików cookie, po korzystanie z trybu przeglądania prywatnego w wybranej przeglądarce. Ale które z tych narzędzi faktycznie działa? I Jak czy oni pracują? Prawda jest taka, że różne narzędzia zapobiegają różnym rodzajom śledzenia.

Zawartość

- Przeglądanie prywatne: Zatrzymaj przeglądarkę przed śledzeniem Ciebie

- Nie śledź: poproś witryny, aby Cię nie śledziły

- Wirtualna sieć prywatna (VPN): Maskuj swój adres IP

- Tor: Kieruj swój ruch przez komputery innych użytkowników

- Kiedy te siły się połączą…

Aby zrozumieć, jak działają te narzędzia, musisz najpierw zrozumieć, co można śledzić:

- Twój adres IP: Jest to seria numerów ustalanych zazwyczaj przez dostawcę usług internetowych (ISP), które są niezbędne do uzyskania dostępu do Internetu. Każda witryna, którą odwiedzasz, może zarejestrować Twój adres IP, który może później Cię zidentyfikować.

- Konta, na które jesteś zalogowany: Firmy takie jak Instagram czy Facebook wykorzystują Twoje dane do śledzenia Twojej aktywności w tych witrynach, a także na innych stronach internetowych, dzięki osadzonemu kodowi. Rzeczy takie jak Google Analytics lub wszechobecny przycisk „Lubię to” teoretycznie mogłyby śledzić Twoją aktywność przeglądania w imieniu tych firm.

- Ciasteczka: Są to małe pliki tekstowe generowane przez witryny w celu zapisywania między innymi Twoich preferencji w witrynach. Bez nich korzystanie z Internetu byłoby bardzo irytujące, ale pliki cookie są czasami wykorzystywane do śledzenia użytkowników w celach reklamowych.

- Twój odcisk palca online lub ciąg agenta użytkownika: Dane te obejmują wszystkie informacje, które Twój komputer wysyła do serwerów internetowych podczas żądania dostępu do witryny internetowej. Informacje te obejmują używaną przeglądarkę i system operacyjny, a także rozdzielczość. Ta strona pozwala zobaczyć, do czego podobne są te informacje. Twój odcisk palca niekoniecznie jest unikalny, ale można go wykorzystać do śledzenia Cię, nawet jeśli wszystko inne zostało ukryte.

Polecane filmy

Istnieją inne metody, ale w chwili pisania tego tekstu są to główne narzędzia śledzące. Wiedza o tym, jakich narzędzi do ochrony prywatności użyć, zależy od tego, które z tych rzeczy chcesz zachować prywatność. Przyjrzyjmy się różnym narzędziom, których możesz użyć przeglądaj internet prywatnie, opisujące, co robią, a czego nie robią, aby chronić Twoją prywatność.

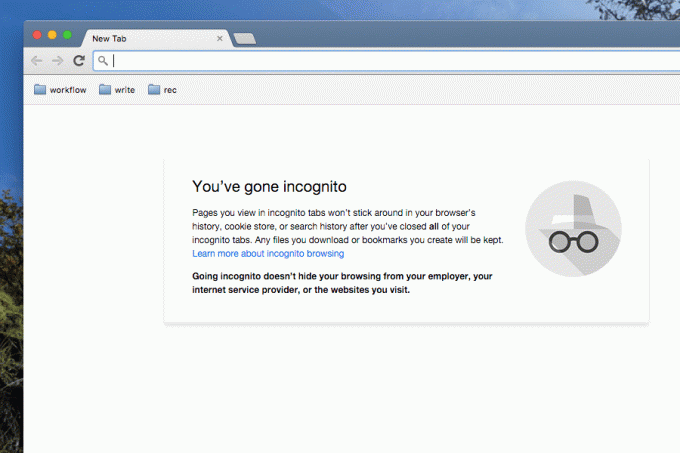

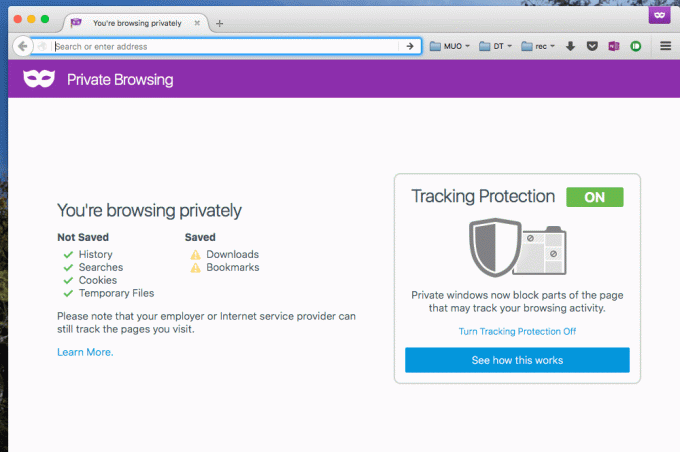

Przeglądanie prywatne: Zatrzymaj przeglądarkę przed śledzeniem Ciebie

Co to robi: otwiera nową sesję przeglądarki, która nie jest zalogowana na żadne konto i nie wykorzystuje plików cookie. Aktywność w trybie przeglądania prywatnego również nie jest dodawana do historii Twojej przeglądarki.

Czego to nie robi: Zablokuj witrynom śledzenie Twojego adresu IP.

Czasami możesz chcieć przeglądać Internet bez śledzenia przez przeglądarkę wszystkich Twoich działań. Tutaj właśnie pojawia się przeglądanie prywatne.

Ta funkcja ma różne nazwy w różnych przeglądarkach — w przeglądarce Chrome nazywa się Incognito, a w Microsoft Edge nazywa się InPrivate — ale we wszystkich działa mniej więcej tak samo. Otworzy się nowe okno przeglądarki i żadna aktywność w tym oknie nie zostanie dodana do historii przeglądarki. Żadne konta, na które jesteś zalogowany w innych oknach przeglądarki, nie są zalogowane w oknie przeglądania prywatnego, co oznacza, że nie można Cię śledzić jako użytkownika tych witryn. Twoje pliki cookie również nie są zapisywane podczas korzystania z przeglądania prywatnego.

Tak więc tryb przeglądania prywatnego spełnia kilka funkcji, jeśli chcesz szybko przeglądać Internet bez śledzenia przez swoje konta lub pliki cookie. Nie powoduje to jednak zaciemnienia Twojego adresu IP. Każda witryna, którą odwiedzasz, może nadal rejestrować Twój adres IP, który z kolei może zostać wykorzystany do Twojej identyfikacji.

Nie śledź: poproś witryny, aby Cię nie śledziły

Co to robi: Prosimy, aby strony internetowe nie śledziły Cię.

Czego nie robi: Zablokuj witryny przed śledzeniem Ciebie.

Przejrzyj ustawienia przeglądarki, a znajdziesz opcję włączenia funkcji „Nie śledź”. Można by pomyśleć, że włączenie tej opcji całkowicie uniemożliwi witrynom śledzenie Cię, ale niestety tak nie jest. Do Not Track to świetny pomysł w teorii, ale nie sprawdził się w praktyce.

Pomysł polegał na zapewnieniu przeglądarkom opcjonalnego ustawienia, w którym użytkownicy mogliby stwierdzić, że nie czują się komfortowo, gdy są śledzeni. Witryny zgadzają się nie monitorować takich użytkowników, dając im nieco większą kontrolę nad swoimi informacjami.

Niestety lista witryn przestrzegających opcji Do Not Track jest śmiesznie mała. Włączenie tej funkcji nie zaszkodzi w ukryciu swojej tożsamości, ale też niewiele pomoże.

Istnieją alternatywy dla funkcji Do Not Track, które blokują moduły śledzące, z których najbardziej znane to Duchy I Borsuk prywatności. Są to rozszerzenia przeglądarki, które pokazują, które usługi śledzą ruch internetowy na danej stronie i umożliwiają blokowanie modułów śledzących w dowolnym momencie.

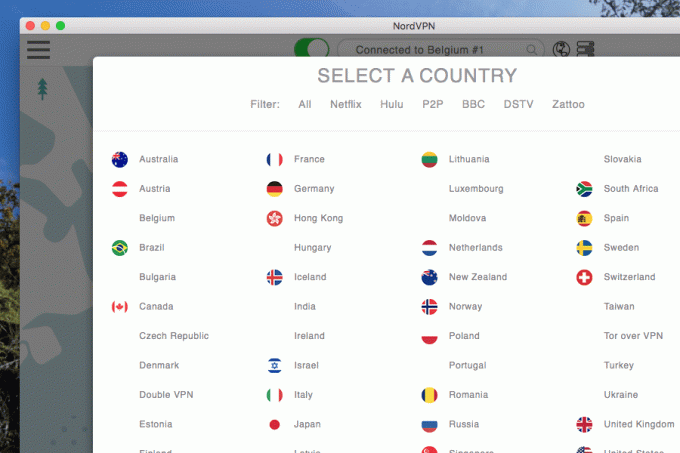

Wirtualna sieć prywatna (VPN): Maskuj swój adres IP

Co oni robią: Ukryj swój adres IP i szyfruj ruch.

Czego (koniecznie) nie robią: Zatrzymaj rejestrowanie ruchu przez Twój VPN oraz wszelkie witryny, z których aktywnie korzystasz; uniemożliwić śledzenie Cię przez pliki cookie, konta użytkowników i ciąg agenta użytkownika.

Nie możesz korzystać z Internetu bez adresu IP, ponieważ witryny nie wiedziałyby, dokąd wysłać żądane informacje, co zerwałoby Twoje połączenie internetowe. To powiedziawszy, możesz ukryć swój adres IP za pomocą usługi VPN. A

Należy zauważyć, że nie jest to rozwiązanie wszystkich potencjalnych sposobów śledzenia. Na przykład zalogowanie się do Google umożliwi tej firmie śledzenie Twojej aktywności za pomocą Twojego konta. Co więcej, korzystanie z VPN nie chroni Cię przed śledzeniem przez pliki cookie lub ciąg agenta użytkownika.

Warto również zauważyć, że nie wszystkie sieci VPN są sobie równe. Niektóre z nich publicznie zobowiązały się do nieprowadzenia rejestrów aktywności użytkowników, inne natomiast nie zobowiązały się do tego. Wystąpiły również problemy z bezpieczeństwem, które ujawniły tożsamość użytkowników w więcej niż kilku sieciach VPN najwyższego poziomu.

Niektóre łatwe w użyciu usługi, które obecnie cieszą się dobrą reputacją w zakresie bezpieczeństwa, obejmują NordVPN I Prywatny dostęp do Internetu, ale ostatecznie to każdy użytkownik decyduje, którym usługom ufa. Odrób swoją pracę domową, zanim skierujesz cały ruch przez którąkolwiek z tych usług.

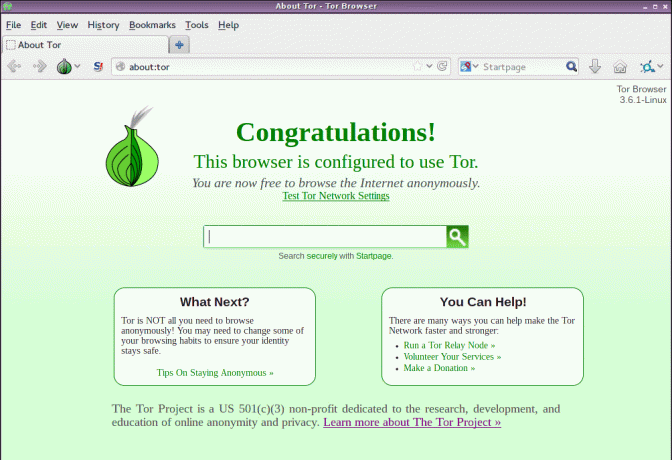

Tor: Kieruj swój ruch przez komputery innych użytkowników

Co to robi: Kieruj swój ruch przez komputery innych użytkowników.

Czego nie robi: Zachowaj anonimowość poza przeglądarką Tor.

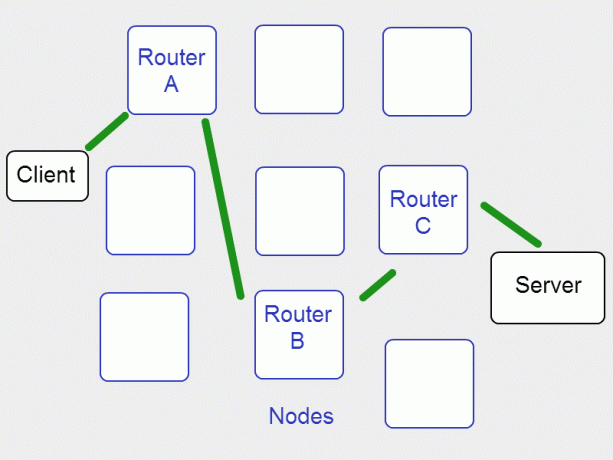

Korzystanie z VPN to tylko jedna z opcji ukrycia adresu IP — Tor to kolejna. Usługa szyfruje Twój ruch i adres IP przed skierowaniem go przez trzy losowo wybrane węzły wyjściowe. Wszystko jest również ponownie szyfrowane na każdym kroku, co sprawia, że śledzenie ruchu internetowego jest prawie niemożliwe.

Aby rozpocząć, musisz to zrobić pobierz przeglądarkę Tor. Użyj przeglądarki, jeśli chcesz uniknąć śledzenia przez Twój adres IP.

Agencje rządowe i hakerom czasami udaje się prześledzić czyjś ruch w sieci Tor, ale jak dotąd problem zwykle okazywał się związany z aktywnością użytkownika. Z tego powodu Tor zaleca również wykonanie następujących czynności.

- Nie pobieraj torrentów przez Tor: Zwykle kończy się to ujawnieniem Twojego adresu IP w taki czy inny sposób.

- Nie włączaj żadnych wtyczek do przeglądarek w Toru: Wiadomo, że wtyczki takie jak Adobe Flash ujawniają adresy IP.

- Jeśli to możliwe, korzystaj z zaszyfrowanych wersji witryn: Tor jest standardowo wyposażony w HTTPS Everywhere właśnie z tego powodu. Ten program umożliwia szyfrowanie na wszystkich witrynach, które to oferują.

- Nie otwieraj dokumentów pobranych przez Tora: Przynajmniej nie rób tego, gdy jesteś online. Mogą one uzyskać dostęp do Internetu poza Torem i zostać wykorzystane do śledzenia Twojego prawdziwego adresu IP.

Używanie Tora do przeglądania sieci to prawdopodobnie najprostszy sposób zapewnienia sobie bezpieczeństwa. Jest to szczególnie prawdziwe, jeśli używasz go tylko w sytuacjach, gdy bezpieczeństwo jest koniecznością. Istnieją sposoby śledzenia ruchu podczas korzystania z przeglądarki, ale zwykle dzieje się tak z powodu błędu użytkownika. Mądrą praktyką jest zarezerwowanie korzystania z Tora na czas, gdy ważne jest zachowanie anonimowości i korzystanie z innej przeglądarki do codziennej pracy.

Kiedy te siły się połączą…

Istnieje wiele różnych sposobów zachowania anonimowości, jeśli połączysz odpowiednie narzędzia. Oto tylko kilka przykładów:

- VPN z przeglądaniem prywatnym: Ta metoda ukryje Twój adres IP przed światem zewnętrznym, jednocześnie wyłączając pliki cookie i możliwości logowania.

- Słup: To świetny sposób na przeglądanie Internetu bez bycia śledzonym. Możesz włączyć przeglądanie prywatne w tej przeglądarce, aby uzyskać kolejny poziom ochrony.

- VPN z włączoną funkcją Ghostery: Zapobiega to śledzeniu Twojego adresu IP i pozwala zablokować skryptom śledzenie Twojej aktywności online.

Bez wątpienia każda z tych technik pomoże Ci zachować prywatność Twoich przedsięwzięć online (tak jak powinna).

Bycie anonimowym nie jest łatwe

Niektóre z najbardziej godnych zaufania serwisów internetowych, w tym Google, mogą zagrozić Twojej prywatności. Google rejestruje każde Twoje wyszukiwanie, więc w trosce o swoją prywatność możesz zacząć korzystając z alternatywnej wyszukiwarki, takiej jak DuckDuckGo. Ta wyszukiwarka nie rejestruje Twoich danych Informacja. Warto zwrócić uwagę na jeszcze jedną rzecz: publiczne sieci Wi-Fi również są niebezpieczne. Jesteś narażony, gdy pracujesz w połączeniu bezprzewodowym lub w niezabezpieczonej sieci, ponieważ osoby z zewnątrz mogą śledzić Twoje działania. Aby temu zaradzić, skorzystaj z ustawień szyfrowania routera i korzystaj z VPN, gdy nie możesz uzyskać dostępu do chronionej sieci.

W dzisiejszych czasach nieograniczony dostęp do Internetu oznacza, że bezpieczeństwo i prywatność w Internecie są ważniejsze (i trudniejsze do utrzymania) niż kiedykolwiek wcześniej. Narzędzia, o których wspomnieliśmy, stanowią stabilny punkt wyjścia, zalecamy jednak bycie na bieżąco z najnowszymi zagrożeniami bezpieczeństwa oraz częste i regularne aktualizowanie oprogramowania. Życzę ci powodzenia i trzymaj się tam bezpiecznie.

Zalecenia redaktorów

- Jak uzyskać dostęp do ciemnej sieci

- Jak sprawdzić, czy ktoś kradnie Twoje Wi-Fi — i co możesz z tym zrobić

- Czy Twój Mac zachowuje się dziwnie? Oto jak zresetować PRAM i SMC

- Jak włączyć tryb ciemny w systemie Windows 10

- Przeglądarka Chromium Edge firmy Microsoft o otwartym kodzie źródłowym weszła w fazę beta. Oto jak to uzyskać

Ulepsz swój styl życiaDigital Trends pomaga czytelnikom śledzić szybko rozwijający się świat technologii dzięki najnowszym wiadomościom, zabawnym recenzjom produktów, wnikliwym artykułom redakcyjnym i jedynym w swoim rodzaju zajawkom.