Itu pacuan kuda antara AMD dan Intel menyenangkan untuk diikuti, namun dalam hal keamanan, ada lebih banyak hal yang dipertaruhkan daripada framerate dalam game. Tampak penampakan hantu yang mudah dilupakan. Eksploitasi eksekusi spekulatif seperti Spectre dan variannya juga beban zombie dan sejumlah serangan saluran samping lainnya, masih tetap menakutkan.

Isi

- Berjuang sejak hari pertama

- Harga keamanan

- Jangan takut. Bersikaplah penuh perhatian

Intel menjadi pihak yang paling disalahkan atas kerentanan ini, namun prosesor AMD juga tidak bebas dari masalah ini. Jauh dari itu.

Video yang Direkomendasikan

Kedua perusahaan terpaksa menerapkan patch mitigasi dan perbaikan perangkat keras mereka sendiri untuk memastikan pengguna tetap aman dari potensi eksploitasi buruk ini. Namun dengan semua yang telah dilakukan, opsi manakah yang lebih aman dan terjamin untuk tahun 2019: Intel atau AMD?

Berjuang sejak hari pertama

Eksploitasi pertama yang terungkap selama satu setengah tahun terakhir pengungkapan bug adalah Spectre dan variannya, Meltdown. Namun ketika sebagian besar katalog AMD dipengaruhi oleh Spectre saja, chip Intel yang dirilis pada tahun 2008 rentan terhadap keduanya. Eksploitasi lain yang terungkap pada bulan-bulan berikutnya, termasuk Foreshadow, Lazy FPU, Spoiler, dan MDS, semuanya merupakan vektor serangan yang layak pada CPU Intel, namun tidak pada AMD.

Sebagai penghargaan bagi Intel, Intel telah berjuang keras demi para penggunanya sejak eksploitasi ini terungkap dan dirilis perbaikan dan mitigasi mikrokode melalui mitra perangkat lunak seperti Apple dan Microsoft, yang sebagian besar melakukan jalur eksploitasi ini berulang.

Memahami Spectre dan Meltdown

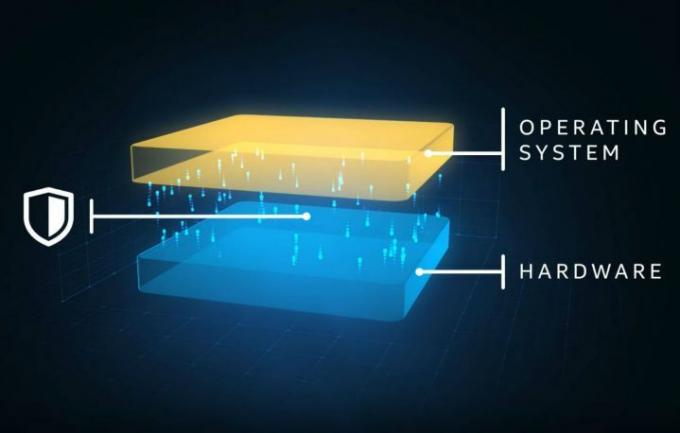

Intel juga mulai menerapkan perbaikan perangkat keras yang lebih permanen terhadap beberapa eksploitasi ini ke dalam prosesor terbarunya. Perbaikan ini bekerja secara independen dari pembaruan mikrokode dan perangkat lunak serta membuat prosesor tertentu aman dan terlindungi dari serangan tertentu berdasarkan desainnya. Ini adalah produk yang tidak memiliki kelemahan yang sama seperti prosesor sebelumnya dan mewakili upaya terbaik untuk menghentikan serangan seperti Spectre.

Intel mulai menerapkan perbaikan perangkat keras pada chipnya dengan merilis CPU Whiskey Lake-U generasi kedelapan, termasuk Core i7-8665U, i7-8565U, dan i5-8365U, yang terlindungi dari Meltdown, Foreshadow, dan RIDL berkat perangkat keras perubahan.

Sangat melegakan mengetahui Intel merancang produk masa depannya dengan mempertimbangkan keamanan.

Perbaikan lebih lanjut akan dilakukan dengan proliferasi bertahap CPU seluler Ice Lake 10nm sepanjang sisa tahun ini.

Dalam diskusi dengan Digital Trends, Intel memperjelas bahwa tidak ada perbedaan substansial dalam keamanan antara perbaikan mikrokode/perangkat lunak dan mitigasi perangkat keras.

Namun penting untuk diingat bahwa pengguna akhir tidak perlu mengambil tindakan apa pun agar terlindungi oleh perbaikan perangkat keras. Jika pembaruan sistem operasi atau perangkat lunak diperlukan, ada kemungkinan pembaruan tersebut tidak diinstal dan hal ini dapat membuat pengguna rentan.

Satu-satunya strategi yang dirumuskan Intel adalah memindahkan masalah ke perangkat lunak dengan cara yang tidak mampu ditangani oleh pengembang perangkat lunak.

Perbaikan perangkat keras adalah solusi yang jauh lebih permanen terhadap masalah ini dan, menurut Intel, “Prosesor Intel di masa depan akan mencakup mitigasi perangkat keras untuk mengatasi kerentanan yang diketahui.” Sangat melegakan mengetahui Intel sedang merancang produk masa depannya dengan mempertimbangkan keamanan, namun perbaikan perangkat keras tersebut tidak akan menyeluruh.

Seperti yang dikatakan Paul Kocher, penasihat teknologi senior di Rambus, kepada Digital Trends awal tahun ini, “Saat Anda berurusan dengan varian paling dasar, salah satu dari Spectre, satu-satunya strategi yang diartikulasikan Intel, mendorong masalah ini ke perangkat lunak dengan cara yang tidak dapat dilakukan oleh pengembang perangkat lunak. menangani […] Solusi yang diusulkan adalah semua yang Anda miliki cabang bersyarat, jadi pernyataan "jika" dalam suatu program, yang dapat menimbulkan masalah jika itu terjadi salah prediksi. Anda seharusnya memberikan instruksi yang disebut “L Fence! di dalam. Bahkan dengan desain baru, memasang L Fence harus menghentikan terjadinya spekulasi dan hal itu berdampak pada kinerja.”

Meskipun tidak terpengaruh seperti Intel, AMD juga melakukan perbaikan perangkat keras pada perangkat keras generasi barunya. Prosesor Ryzen 3000-nya semuanya dilengkapi perbaikan perangkat keras untuk Spectre dan Spectre V4, di samping perlindungan sistem operasi.

Harga keamanan

Perbaikan perangkat keras tidak hanya penting karena memastikan bahwa siapa pun yang memiliki chip tersebut memiliki perbaikan yang sama dengan benar out of the box, tetapi karena perbaikan perangkat keras tidak menimbulkan kerugian kinerja yang sama seperti beberapa perangkat lunak tambalan. Dalam beberapa kasus, mereka harus mematikan fitur-fitur penting secara efektif untuk melindungi dari serangan tertentu.

Meskipun tidak dapat dibandingkan secara langsung dengan efek mitigasi pada PC Windows, Phoronix telah melakukan pengujian ekstensif mengenai pengaruh mitigasi terhadap platform Linux. Ini mencatat penurunan kinerja yang nyata dalam berbagai pengujian. Dalam kasus di mana hyperthreading dimatikan seluruhnya, yang mana perusahaan seperti Apple dan Google merekomendasikan, disana ada penurunan rata-rata sebesar 25 persen pada kinerja keseluruhan.

AMD tidak kebal terhadap penurunan kinerja dengan adanya mitigasi perangkat lunak. pengujian Phoronix mencatat penurunan beberapa persen dalam sebagian besar kasus, meskipun dampaknya biasanya tidak terlalu besar dibandingkan Intel. Itu memang benar putaran pengujian terbaru dengan CPU Ryzen 3000 juga, di mana chip Intel dimulai lebih cepat dalam beberapa kasus namun menjadi lebih lambat setelah mitigasi.

Saat kami menghubungi Intel untuk mendiskusikan dampak kinerja dari mitigasi eksploitasinya, mereka meremehkan dampaknya, dengan menyatakan bahwa, “Secara umum Meskipun dampak kinerja telah diamati pada beban kerja pusat data tertentu, bagi rata-rata konsumen, dampak dari perbaikan ini adalah minimal."

Itu juga mengarahkan kami ke laporan dari blog keamanan, Tegukan Harian, yang mengumpulkan sejumlah pernyataan tentang kinerja yang dicapai dari mitigasi varian Spectre. Hasilnya sebagian besar positif bagi Intel, dengan sejumlah sumber Swig menyatakan bahwa dampaknya terhadap pengguna akhir sangat kecil. Namun, hal ini menunjukkan bahwa dalam kasus tertentu, khususnya di pusat data dan server cloud, beberapa pengujian menunjukkan dampak sebesar 10-15 persen dari perbaikan tersebut.

Kekhawatiran yang lebih besar adalah produsen perangkat tidak akan menerapkan mitigasi karena takut perangkat mereka terlihat kurang mampu dibandingkan kompetitor.

Meskipun kehilangan kinerja pada prosesor merupakan hal yang mengecewakan, namun yang lebih mengkhawatirkan adalah perangkat tersebut produsen tidak akan menerapkan mitigasi karena takut perangkat mereka terlihat kurang mampu dibandingkan perangkat tersebut kompetisi. Intel telah menjadikan patch sebagai implementasi opsional bagi produsen perangkat dan pengguna akhir. Itu adalah sesuatu yang pencipta Linux, Linus Torvalds, sangat kritis terhadapnya di awal tahun 2018.

Saat kami bertanya kepada Intel apakah praktik ini akan terus berlanjut, kami menyatakan bahwa Intel tidak akan mewajibkan patch keamanan untuk mitranya, namun bahwa, “Seperti biasa, Intel mendorong semua pengguna komputer untuk memastikan sistem mereka selalu mutakhir, karena ini adalah salah satu cara terbaik untuk tetap terlindung."

Mendorong siapa pun untuk melakukannya, baik itu a telepon pintar atau laptop, adalah sesuatu yang sulit dihadapi oleh banyak perusahaan, meskipun demikian salah satu cara terpenting untuk menjaga keamanan perangkat Anda dari peretas dan malware umum. Jadi fakta bahwa patch khusus ini dapat menyebabkan penurunan kinerja membuat penjualannya semakin sulit. Terutama karena hanya ada sedikit bukti yang menunjukkan bahwa serangan eksekusi spekulatif benar-benar terjadi di alam liar.

Dalam diskusi kami dengan Intel mengenai masalah ini, Intel sekali lagi meremehkan tingkat keparahan jalur eksploitasi ini, dengan menyatakan bahwa “Memanfaatkan eksekusi spekulatif kerentanan saluran samping di luar lingkungan laboratorium sangatlah kompleks dibandingkan dengan metode lain yang dimiliki penyerang pembuangan."

Itu juga menunjuk ke sebuah studi Virginia Tech dari tahun 2019 yang menyoroti bagaimana rata-rata hanya 5,5 persen kerentanan yang ditemukan dimanfaatkan secara aktif di alam liar.

Jangan takut. Bersikaplah penuh perhatian

Meskipun Spectre dan sejenisnya menakutkan, klaim Intel seharusnya meredakan ketakutan tersebut. Sejauh ini, Spectre sepertinya belum dimanfaatkan di alam liar. Kemungkinan besar siapa pun yang ingin meretas sistem khusus Anda akan menggunakan metode lain bahkan sebelum mereka mempertimbangkan jalur serangan seperti Spectre dan variannya. Ada cara yang lebih mudah untuk melakukannya. Paling tidak hanya menelepon Anda dan mencoba merekayasa sosial agar Anda memberikan informasi pribadi Anda.

Tapi itu tidak berarti kita tidak perlu mempertimbangkan kekhawatiran kita terhadap Spectre ketika membeli perangkat keras baru. Faktanya tetap bahwa perangkat keras Intel lebih rentan dibandingkan AMD, hanya karena jumlahnya lebih banyak potensi jalur eksploitasi pada CPU Intel dan lebih banyak ketergantungan pada patch perangkat lunak yang mungkin ada atau belum dilaksanakan.

Perangkat keras baru dari kedua perusahaan lebih aman dan tidak terlalu terkena dampak mitigasi dibandingkan chip lama. Anda akan menemukan lebih banyak perbaikan perangkat keras pada prosesor seri Ryzen 3000 terbaru dan chip Intel generasi ke-9. Janji Danau Es semakin banyak perbaikan dan rumor bahwa chip Comet Lake S dari Intel pada tahun 2020 pasti akan menyertakan perbaikan lebih lanjut.

Jika Anda mengkhawatirkan Spectre, mengupgrade prosesor Anda ke salah satu chip generasi terbaru dari Intel dan AMD pasti patut dipertimbangkan. Jika Anda sangat khawatir atau tidak ingin khawatir tentang patch perangkat lunak, maka CPU AMD tidak terlalu terpengaruh oleh serangan ini.

Untuk saat ini, kemungkinan besar dampak dari bug semacam ini tidak terlalu besar bagi kebanyakan orang.

Perlu juga diperhatikan bahwa sebagian besar pakar yang kami ajak bicara berpendapat bahwa kita belum pernah melihat eksploitasi semacam ini yang terakhir, dan kemungkinan besar akan terjadi. Begitulah, sampai Intel dan perusahaan-perusahaan sezamannya mengembangkan strategi pencegahan baru — halmungkin seperti a mengamankan inti tepat pada dadu. Potensi eksploitasi baru yang belum ditemukan ini juga dapat menyebabkan penurunan kinerja lebih lanjut pada perangkat keras yang ada.

Ini semua hanyalah spekulasi; mungkin cara yang tepat untuk melihat masa depan bug eksekusi spekulatif. Untuk saat ini, kemungkinan besar dampak dari bug semacam ini tidak terlalu besar bagi kebanyakan orang. Namun, jika Anda harus memilih pemenang dalam hal keamanan dan kinerja, tidak dapat disangkal bahwa perangkat keras AMD saat ini memimpin. Perangkat keras Intel masih bagus dalam banyak hal, namun di sinilah kekuatannya berbalik melawannya.

Rekomendasi Editor

- AMD Ryzen 5 5600X3D mendatang dapat sepenuhnya melengserkan Intel dalam hal anggaran

- Asus berjuang untuk menyelamatkan mukanya setelah kontroversi besar AMD Ryzen

- Strategi penetapan harga Nvidia yang keterlaluan adalah alasan mengapa kita membutuhkan AMD dan Intel

- AMD kalah dalam pertarungan AI, dan inilah saatnya mereka mulai khawatir

- Harga AMD Ryzen 9 7950X3D terus memberikan tekanan pada Intel