Le Canon Pixma utilise une interface Web pour que les propriétaires puissent vérifier son état à distance. M. Jordon a constaté que l’interface ne nécessite ni nom d’utilisateur ni mot de passe, de sorte que n’importe qui peut vérifier l’état de l’appareil une fois qu’il l’a trouvé. Cela ne semblait pas poser de problème jusqu'à ce qu'il réalise qu'il est également possible de mettre à jour le firmware de l'appareil via l'interface Web distante. Bien que le micrologiciel soit crypté, M. Jordan a réussi à le déchiffrer et ainsi convaincre l'imprimante d'accepter son propre micrologiciel réécrit.

Vidéos recommandées

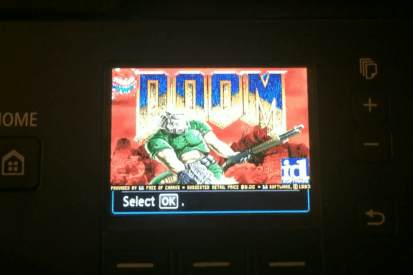

C'est alors qu'il a eu l'idée de courir Perte, qui est devenu de facto "Bonjour le monde!" programme pour les pirates informatiques de démontrer leur maîtrise d’un appareil donné. Perte a été mis en œuvre sur tout, des guichets automatiques aux calculatrices graphiques. "En cours d'exécution Perte, c’est une preuve réelle que vous contrôlez la chose », a déclaré Jordan à la BBC.

En rapport: Le retour de Doom sera teasé dans une prochaine version bêta

Bien que le processeur ARM 32 bits et les 10 Mo de mémoire de l'imprimante soient plus que suffisants en termes de puissance brute, l'absence d'un Le système d'exploitation conventionnel signifiait qu'il fallait des mois de codage et d'expérimentation pour que le jeu puisse gérer les besoins de l'imprimante. particularités. La palette de couleurs est désactivée, mais le jeu fonctionne suffisamment pour prouver le point de vue de M. Jordan, et il n’a pas l’intention de l’optimiser davantage.

En réponse au travail de M. Jordan, Canon a promis « de fournir un correctif aussi rapidement que possible », en ajoutant un nom d'utilisateur et mot de passe à toutes les futures imprimantes Pixma et fourniture d'une mise à jour pour tous les modèles lancés à partir du second semestre 2013 en avant. Une recherche rapide sur Shodan Le moteur de recherche révèle qu'il existe des milliers d'imprimantes non sécurisées sur le Web, bien que M. Jordon n'ait trouvé aucune preuve que quelqu'un abuse de cette faille.

Pour une explication technique plus approfondie de la façon dont Jordan a piraté le cryptage des imprimantes, consultez son article de blog sur le site de son employeur, Context Information Security.

Améliorez votre style de vieDigital Trends aide les lecteurs à garder un œil sur le monde en évolution rapide de la technologie avec toutes les dernières nouvelles, des critiques de produits amusantes, des éditoriaux perspicaces et des aperçus uniques.