(in) Turvallinen on viikoittainen kolumni, joka sukeltaa nopeasti kiihtyvään kyberturvallisuuden aiheeseen.

Sisällys

- Hiipiminen sinne, minne kukaan ei katsonut

- Tulostimien suojaaminen

Mitä enemmän yhteyttä laitteemme saa, sitä enemmän suojaa ne tarvitsevat. Mutta se ei tarkoita, että laitteen on oltava "älykäs", jotta se hakkeroidaan.

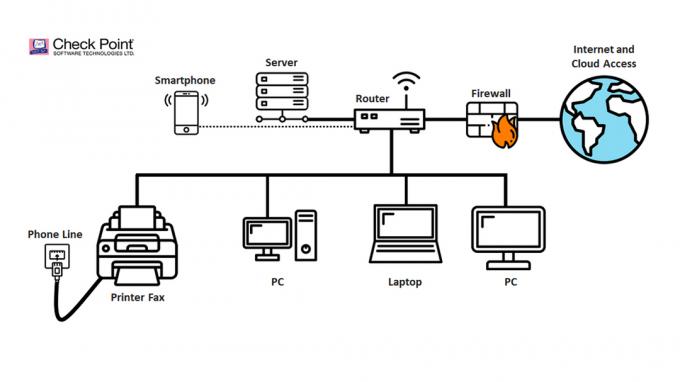

Check Point Researchin tiimi osoitti äskettäin, kuinka 1990-luvun HP: n tulostimen faksitoimintoa voidaan käyttää verkkoturvallisuuden tunkeutumiseen. Se oli uraauurtava esittely, joka paljasti kuinka haavoittuvainen vanha tekniikka voi olla hyökkäyksille. Saatat ajatella, että vanha tulostin, joka sinulla on toimistosi nurkassa, on vaaraton, mutta kuten tämä tutkimus osoittaa, se saattaa tarjota takaoven verkkoosi – ja kaikkiin siihen kytkettyihin laitteisiin.

Liittyvät

- Chromen näkemys Nvidia DLSS: stä on käynnistymässä, mutta et voi vielä käyttää sitä

- Voit nyt käyttää Add Yours -tarraa Reelsissä Facebookissa ja Instagramissa

- Kuinka älykäs kotisi voi parantaa lomajuhliasi

Hiipiminen sinne, minne kukaan ei katsonut

Check Point -tutkimus astui lavalle klo Def Con, maailman suurin hakkerointikonferenssi, jonka tarkoituksena on osoittaa, mitä he kutsuivat "faxploitiksi" all-in-one-tulostin-faksilaitteissa.

Vanhan toimistotulostimesi faksitoimintoa ei ehkä enää voi käyttää, mutta jos yrityksen tai henkilökohtainen faksinumero julkistetaan käyntikorteilla tai verkkosivuilla, koko järjestelmä on vaarassa. Vain tätä numeroa käyttämällä tutkijat pääsivät koko siihen liittyvään verkkoon, mukaan lukien kaikki siihen liittyvät tietokoneet ja tiedot.

Prosessi oli järkyttävän yksinkertainen. Hakkeri muodostaa yhteyden tulostimeen, toteuttaa hyväksikäyttökomentosarjan ja lähettää haitallisen faksin suoraan tulostimeen. Se antaa hänelle täyden hallinnan.

"… Tulostimet ovat yleisiä, erittäin yleisiä laitteita, jotka jätetään yleisesti huomiotta kyberturvallisuuden suhteen"

Kun hakkeri pääsee verkkoon, hän voi käyttää sitä jalansijana kohdistaakseen tavoitteensa muihin koneisiin. Demonstraatiossa hakkeri asensi haittaohjelman nimeltä EternalBlue NSA hyödyntää kohdetietokoneessa, joka on kytketty verkkoon. Haittaohjelma veti tietyn asiakirjan tietokoneelta ja tulosti sen etäfaksilaitteeseen.

Muita Check Point Researchin havaitsemia haavoittuvuuksia ovat "faksisisällön peukalointi" ja "kopion lähettäminen jokaisesta asiakkaan lähettämästä faksesta pankki." Vaikka nämä faksikohtaiset riskit eivät ehkä kuulosta pelottavilta, aina kun hakkeri pääsee verkkoon ja yhdistettyihin tietokoneisiin, tiedot ovat valmiina. tarttuu. Faksia käytetään usein arkaluontoisissa ja tärkeissä asiakirjoissa, ja kyky muuttaa faksia voisi varmasti houkutella hakkereita, jotka haluavat ansaita rahaa.

Mutta mikä tekee tulostimista niin haavoittuvia? Puhuimme Symphionin toimitusjohtajan Jim LaRoen kanssa, joka tietää omakohtaisesti, mikä tekee tästä tutkimuksesta niin hankalan.

Faksin hakkerointi – uraauurtavaa uutta kybertutkimusta

"Syy [faksirikos] kiinnitti ihmisten huomion, koska tulostimet ovat yleisiä, erittäin yleisiä laitteita, jotka jätetään yleisesti huomiotta kyberturvallisuuden suhteen”, LaRoe sanoi Digital Trendsille. "Tulostimet ovat palvelimia, jotka lähettävät, käyttävät ja tallentavat arkaluontoisia (ja arvokkaita) tietoja, jotka tarjoavat kulkuyhteyksiä muihin arvokkaisiin digitaalisiin resursseihin yritysten sisällä."

Vaikka joissakin tulostimissa on sisäänrakennettu useita palvelimia ja kiintolevyjä, niitä ei kohdella samalla tavalla kuin muita laitteita. Pöytäkoneet ja kannettavat tietokoneet IT-osastot lukitsevat ne, kun taas tulostimet jäävät usein huomaamatta ja niistä tulee turvallisuusvastuu.

"Pahikot seuraavat arvoesineitä, eivätkä he voi varastaa koruja tai rahaa tulostimen kautta."

"Tyypillinen palvelin on yrityksen datakeskuksen sisällä erittäin valvotussa, valvotussa ja suojatussa verkossa, ja sitä valvotaan koulutetun järjestelmänvalvojan huolellisen silmän alla", LaRoe sanoi. "Päinvastoin, tulostimet eivät useimmiten ole erillisessä verkossa, ja vaikka ovatkin, niitä ei hallita turvallisuuden ja ovat usein pyörillä keskellä toimistoa tai vaikkapa päivystyshuonetta, joihin on fyysinen (ja usein digitaalinen) pääsy kaikille."

Faxploit ei ole ainoa viime aikoina tulostimista löydetty haavoittuvuus. Vain pari kuukautta sitten, HP käynnisti bug bounty -ohjelman erityisesti tulostimen turvallisuutta varten BugCrowdin vuoden 2018 "State of Bug Bounty" -raportti. Raportti osoitti, että tulostuksen haavoittuvuudet ovat lisääntyneet 21 prosenttia viimeisen vuoden aikana.

LaRoe selitti, että tulostimia käytetään usein verkoissa, joissa on "oletusarvoiset järjestelmänvalvojan salasanat ja 40-60 avointa porttia", mikä tekee niistä suhteellisen helppoja vaarantaa.

On selvää, että tulostimen turvallisuuteen on vielä pitkä matka.

Tulostimien suojaaminen

Vaikka kaikki tämä koskee niin henkilökohtaisia koteja kuin suuria organisaatioita, LaRoe muistutti että hakkereilla on paljon vähemmän kannustimia tehdä jotain, kuten faxploittia kotitulostimella.

"Kuten me kaikki tiedämme, [faxploit] on nyt julkaistu resepti pahiksien keittämiseen."

”Monet näistä uhkavektoreista esiintyvät kotona, mutta toisin kuin liiketoiminnassa, useimmissa kodeissa ei ole korkeaa arvostaa digitaalista omaisuutta, jotta joku voi varastaa tai evätä palvelun tai lunnasohjelmatietokoneita varten", LaRoe sanoi. "Pahikot seuraavat arvoesineitä, eivätkä he voi varastaa koruja tai rahaa tulostimen kautta."

LaRoe kuitenkin sanoi, että esineiden internet-laitteiden yleisyys kotona antaa vielä enemmän tehoa epäsuoralle tulopisteelle, kuten tulostimelle. Mitä enemmän yhdistettyjä laitteita lukitaan yhden lukon taakse, sitä enemmän palkkiota hakkeri saa sen rikkomisesta.

Mitä tulee itse faxploitiin, se on onneksi edelleen teoreettinen. Hakkereita ei ole vielä saatu kiinni tämän taktiikan käyttämisestä, ja Check Point Research kehitti HP: n kanssa korjaustiedoston sen hyväksikäyttöä varten. Silti LaRoe uskoo, että tämä on vain jäävuoren huippu, kuten Googlessa saatavilla olevat "tulostinhakkerointien" sivut ja sivut osoittavat. Jotkut ovat tapoja saada lisää väriä tulostimestasi. Toiset ovat lähempänä jotain, mitä näkisit Def Conissa.

"Kuten me kaikki tiedämme, pahiksia varten se on nyt julkaistu resepti pahojen asioiden keittämiseen", sanoi LaRoe viitaten faxploitiin.

Ratkaisuja on tietysti olemassa, kuten LaRoella on Symphionissa, joka sisältää käytännön valvonnan ja yrityksen painoomaisuuden seurannan. Check Point Research ehdottaa tulostimen segmentoimista erilliseen verkkoon tärkeänä strategiana muun verkon käytön katkaisemiseksi. Mutta tavalliselle ihmiselle suositellaan aina yksinkertaisia taktiikoita, kuten verkkotulostimen oletussalasanan vaihtamista ja uusimman laiteohjelmiston asentamista.

Faxploit ei edellytä kaikkien ihmisten myyvän vanhaa faksiaan, sinun tulee ainakin katsoa vanhaa faksilaitettasi epäluuloisesti.

Toimittajien suositukset

- Hakkerit käyttävät kieroa uutta temppua tartuttaakseen laitteesi

- Tämä dongle voi tuoda supernopean Wi-Fi 6 -yhteyden vanhaan tietokoneeseesi

- Hakkerit voivat nyt ottaa tietokoneesi hallintaansa Microsoft Wordin kautta

- Valitsevatko lapsesi videopelejä kotitehtävien sijaan? Älykodin tekniikka voi auttaa

- Sähkölaskusi nousee pilviin tänä kesänä. Älykäs kotitekniikka voi auttaa.