El carrera de caballos entre AMD e Intel Es divertido seguirlo, pero cuando se trata de seguridad, hay mucho más en juego que la velocidad de fotogramas en los juegos. Se avecina una aparición fantasmal que es fácil de olvidar. Explotaciones de ejecución especulativa como Spectre y sus variantes, así como carga zombie y una serie de otros ataques de canales laterales, siguen siendo tan aterradores como siempre.

Contenido

- Luchando desde el primer día

- El precio de la seguridad

- No tengas miedo. Se considerado

Intel ha sido el principal culpable de la vulnerabilidad, pero los procesadores AMD tampoco están exactamente libres. Lejos de ahi.

Vídeos recomendados

Ambas empresas se han visto obligadas a implementar parches de mitigación y correcciones de hardware propias para garantizar que los usuarios estén a salvo de estos exploits potencialmente desagradables. Pero con todo lo que se ha hecho, ¿cuál es la opción más segura para 2019: Intel o AMD?

Luchando desde el primer día

Los primeros exploits revelados durante el último año y medio doloroso de revelaciones de errores fueron Spectre y su variante, Meltdown. Pero mientras que gran parte del catálogo anterior de AMD se vio afectado únicamente por Spectre, los chips Intel lanzados ya en 2008 eran vulnerables a ambos. Otros exploits que saldrían a la luz en los meses siguientes, incluidos Foreshadow, Lazy FPU, Spoiler y MDS, fueron vectores de ataque viables en las CPU de Intel, pero no en las de AMD.

Hay que reconocer que Intel ha estado luchando por sus usuarios desde que estos exploits salieron a la luz, lanzando correcciones y mitigación de microcódigos a través de socios de software como Apple y Microsoft, que en gran medida hacen que estas rutas de explotación redundante.

Entendiendo el espectro y la fusión

Intel también ha comenzado a implementar correcciones de hardware mucho más permanentes para algunos de estos exploits en sus últimos procesadores. Estas correcciones funcionan independientemente de las actualizaciones de microcódigo y software y hacen que determinados procesadores estén seguros y protegidos contra esos ataques particulares en virtud de su diseño. Estos son productos que no presentan los mismos defectos que los procesadores anteriores y representan el mejor esfuerzo hasta el momento para detener ataques como Spectre en seco.

Intel comenzó a implementar correcciones de hardware en sus chips con el lanzamiento de las CPU Whiskey Lake-U de octava generación, que incluyen los Core i7-8665U, i7-8565U e i5-8365U, que están protegidos contra Meltdown, Foreshadow y RIDL gracias al hardware cambios.

Es reconfortante saber que Intel está diseñando sus productos futuros teniendo en cuenta la seguridad.

Se avecinan más soluciones con la proliferación gradual de CPU móviles Ice Lake de 10 nm durante el resto del año.

En una discusión con Digital Trends, Intel dejó en claro que no existe una diferencia sustancial en seguridad entre las correcciones de microcódigo/software y las mitigaciones de hardware.

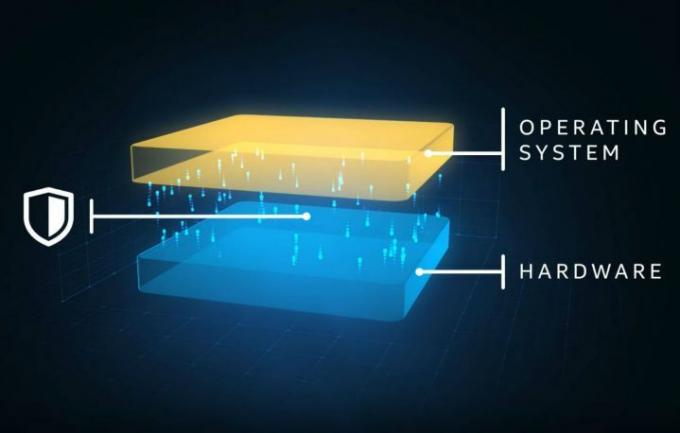

Pero es importante tener en cuenta que el usuario final no debe realizar ninguna acción para estar protegido por correcciones de hardware. Cuando se requieren actualizaciones del sistema operativo o de software, existe la posibilidad de que no se instalen y eso podría dejar a los usuarios vulnerables.

La única estrategia que Intel ha articulado traslada el problema al software de una manera que los desarrolladores de software no están preparados para manejar.

Las correcciones de hardware son una solución mucho más permanente al problema y, según Intel, "los futuros procesadores Intel incluirán mitigaciones de hardware que aborden vulnerabilidades conocidas". Es reconfortante saber que Intel está diseñando sus productos futuros teniendo en cuenta la seguridad, pero esas correcciones de hardware no serán exhaustivas.

Como dijo Paul Kocher, asesor tecnológico senior de Rambus, a Digital Trends a principios de este año: "Cuando se trata de la variante más básica, una de Spectre, la única estrategia que Intel ha articulado traslada el problema al software de una manera que los desarrolladores de software no están preparados para hacerlo. manejar […] La solución propuesta es todo lo que tiene una rama condicional, por lo que una declaración "if" en un programa, que podría generar problemas si fuera mal predicho. Se supone que debes poner una instrucción llamada “¡L Fence! en. Incluso con el nuevo diseño, la instalación de L Fence tiene que evitar que se produzcan especulaciones y eso tiene un impacto en el rendimiento”.

Aunque no está tan afectado como Intel, AMD también está implementando correcciones de hardware en su hardware de nueva generación. Todos sus procesadores Ryzen 3000 cuentan con correcciones de hardware para Spectre y Spectre V4, junto con protecciones del sistema operativo.

El precio de la seguridad

Las correcciones de hardware no solo son importantes porque garantizan que cualquier persona con ese chip tenga las mismas correcciones. listo para usar, pero debido a que las correcciones de hardware no tienen las mismas pérdidas de rendimiento que algunas de las soluciones de software parches. En algunos casos, tienen que desactivar de manera efectiva funciones importantes para protegerse contra ciertos ataques.

Aunque no es directamente comparable a los efectos de la mitigación en las PC con Windows, Phoronix ha realizado pruebas exhaustivas sobre cómo han afectado a la plataforma Linux. Observa una caída notable en el rendimiento en una variedad de pruebas. En los casos en los que el hyperthreading se desactivó por completo, lo que empresas como Apple y Google recomiendan, había una caída promedio del 25 por ciento en el rendimiento general.

AMD no fue inmune a la pérdida de rendimiento con la mitigación de software implementada. Pruebas de Phoronix notó una pequeña caída porcentual en la mayoría de los casos, aunque generalmente tuvieron un impacto mucho menor que el de Intel. Eso fue cierto en la última ronda de pruebas también con CPU Ryzen 3000, donde los chips Intel comenzaron más rápidos en algunos casos, pero se volvieron notablemente más lentos después de la mitigación.

Cuando nos comunicamos con Intel para analizar el impacto en el rendimiento debido a sus mitigaciones de exploits, minimizó el impacto y sugirió que, “en general, Hablando, si bien se han observado impactos en el rendimiento en cargas de trabajo seleccionadas del centro de datos, para el consumidor promedio el impacto de estas correcciones es mínimo."

También nos señaló un informe del blog de seguridad, El trago diario, que recopiló una serie de declaraciones sobre el impacto en el rendimiento de las mitigaciones de variantes de Spectre. Los resultados fueron en su mayoría positivos en el frente de Intel, y varias fuentes de Swig sugirieron que el impacto en los usuarios finales fue mínimo. Sin embargo, sí mostró que en ciertos casos, particularmente en centros de datos y servidores en la nube, algunas pruebas vieron un impacto del 10 al 15 por ciento por las correcciones.

La mayor preocupación es que los fabricantes de dispositivos no implementen las mitigaciones por temor a que sus dispositivos parezcan menos capaces que los de la competencia.

Por mucho que sea decepcionante perder rendimiento en un procesador, la mayor preocupación es que el dispositivo Los fabricantes no implementarán las mitigaciones por temor a que su dispositivo parezca menos capaz que el competencia. Intel ha convertido los parches en una implementación opcional para los fabricantes de dispositivos y los usuarios finales. Eso es algo que el creador de Linux, Linus Torvalds, fue muy crítico a principios de 2018.

Cuando le preguntamos a Intel si esta práctica continuaría avanzando, sugirió que no exigiría parches de seguridad para sus socios, pero que, “Como siempre, Intel alienta a todos los usuarios de computadoras a asegurarse de mantener sus sistemas actualizados, ya que es una de las mejores maneras de mantenerse protegido."

Conseguir que cualquiera lo haga, ya sea un teléfono inteligente o una computadora portátil, es algo con lo que muchas empresas luchan, incluso si es una de las formas más importantes de mantener seguros sus dispositivos de piratas informáticos y malware en general. Entonces, el hecho de que estos parches en particular puedan causar caídas en el rendimiento hace que sea aún más difícil de vender. Especialmente porque hay muy poca evidencia que sugiera que algún ataque de ejecución especulativa realmente haya tenido lugar en la naturaleza.

En nuestra discusión con Intel sobre el tema, nuevamente minimizó la gravedad de estas rutas de explotación, afirmando que “Explotar la ejecución especulativa Las vulnerabilidades del canal lateral fuera de un entorno de laboratorio son extremadamente complejas en comparación con otros métodos que los atacantes tienen a su disposición. desecho."

También señaló un estudio de Virginia Tech de 2019 eso destacó cómo un promedio de solo el 5,5 por ciento de las vulnerabilidades descubiertas se utilizaron activamente en la naturaleza.

No tengas miedo. Se considerado

Por mucho que Spectre y los de su calaña den miedo, las afirmaciones de Intel deberían atenuar ese miedo. Es poco probable que Spectre haya sido aprovechado en la naturaleza hasta ahora. También es probable que cualquiera que quiera hackear su sistema en particular utilice otros métodos antes de siquiera considerar una ruta de ataque como Spectre y sus variantes. Simplemente hay formas mucho más sencillas de hacerlo. No menos importante, simplemente llamarte e intentar someterte a ingeniería social para que reveles tu información privada.

Pero eso no significa que no debamos tener en cuenta nuestras preocupaciones por Spectre cuando se trata de comprar hardware nuevo. El hecho es que el hardware de Intel es más susceptible que el de AMD, simplemente porque hay un mayor número de posibles rutas de explotación en las CPU Intel y una mayor dependencia de parches de software que pueden haber sido o no implementado.

El hardware más nuevo de ambas empresas es más seguro y se ve menos afectado por las mitigaciones que los chips más antiguos. Encontrará más correcciones de hardware tanto en los últimos procesadores Ryzen de la serie 3000 como en los chips Intel de novena generación. El lago de hielo promete Un número cada vez mayor de correcciones y los rumoreados chips Comet Lake S de Intel en 2020 sin duda incluirán más correcciones.

Si le preocupa Spectre, definitivamente vale la pena considerar actualizar su procesador a cualquiera de las últimas generaciones de chips de Intel y AMD. Si está especialmente preocupado o no quiere preocuparse por los parches de software, las CPU AMD se ven menos afectadas por estos ataques.

Por ahora, es poco probable que haya un gran impacto en el mundo real para la persona promedio cuando se trata de este tipo de errores.

También vale la pena señalar que la mayoría de los expertos con los que hemos hablado piensan que no hemos visto el último de este tipo de exploits, y que potencialmente se avecinan más. Es decir, hasta que Intel y sus contemporáneos desarrollen una nueva estrategia preventiva.tal vez como un Núcleo seguro justo en el troquel.. Esos posibles exploits nuevos y no descubiertos también podrían provocar una mayor degradación del rendimiento del hardware existente.

Todo esto es sólo especulación; quizás una forma adecuada de mirar el futuro de un error de ejecución especulativa. Por ahora, es poco probable que haya un gran impacto en el mundo real para la persona promedio cuando se trata de este tipo de errores. Pero, si tiene que elegir un ganador en términos de seguridad y rendimiento, no se puede negar que el hardware AMD actualmente lleva la delantera. El hardware de Intel sigue siendo excelente en muchos sentidos, pero en este es donde sus puntos fuertes se vuelven en su contra.

Recomendaciones de los editores

- El próximo Ryzen 5 5600X3D de AMD podría destronar por completo a Intel en versiones económicas

- Asus lucha por salvar las apariencias tras una gran polémica con AMD Ryzen

- La escandalosa estrategia de precios de Nvidia es exactamente la razón por la que necesitamos a AMD e Intel

- AMD está perdiendo la batalla de la IA y es hora de empezar a preocuparse

- El precio del Ryzen 9 7950X3D de AMD mantiene la presión sobre Intel