Siber güvenlik araştırmacıları, Microsoft'un Exchange e-posta sunucularında ortaya çıkan ve halihazırda kötü aktörler tarafından istismar edilen yeni bir sıfır gün güvenlik açığı keşfetti.

Henüz adı açıklanmayan güvenlik açığı ayrıntılı olarak açıklandı. siber güvenlik sağlayıcısı GTSC, ancak istismarla ilgili bilgiler hâlâ toplanıyor. Bir yama kullanıma sunulmadan önce kusura kamu erişiminin açık olması nedeniyle bu, "sıfır gün" güvenlik açığı olarak değerlendiriliyor.

Önerilen Videolar

🚨 Microsoft Exchange'de yeni bir sıfır gününün var olduğuna ve vahşi ortamda aktif olarak istismar edildiğine dair raporlar ortaya çıkıyor 🚨

Balküpü de dahil olmak üzere önemli sayıda Exchange sunucusunun arka kapıya kapatıldığını doğrulayabilirim.

Takip edilecek konu şu şekildedir:

— Kevin Beaumont (@GossiTheDog) 29 Eylül 2022

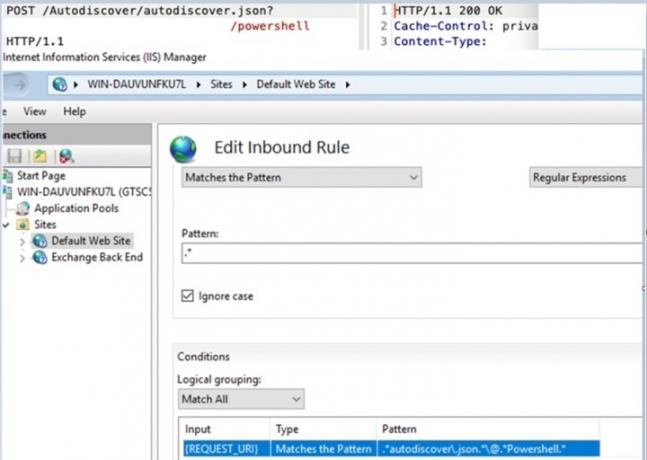

Güvenlik açığına ilişkin haberler ilk olarak Microsoft'a Sıfır Gün Girişimi programı aracılığıyla 29 Eylül Perşembe günü sunuldu ve güvenlik açıklarının açıklarının ayrıntılarıyla anlatıldı. kötü amaçlı yazılım CVE-2022-41040 ve CVE-2022-41082, "bir saldırganın etkilenen Microsoft Exchange sunucularında uzaktan kod yürütme becerisine sahip olmasına izin verebilir". ile

Trend Mikro.Microsoft Cuma günü yaptığı açıklamada, sıfır gün güvenlik açığını gidermek ve bir yama oluşturmak için "hızlandırılmış bir zaman çizelgesi üzerinde çalıştığını" belirtti. Ancak araştırmacı Kevin Beaumont, Twitter'da kusurun hain oyuncular tarafından çeşitli Exchange sunucularının arka uçlarına erişim sağlamak için kullanıldığını doğruladı.

Sömürü zaten yaygın olduğundan, işletmelerin ve devlet kurumlarının kötü aktörlerin saldırısına uğraması için çok sayıda fırsat var. Bunun nedeni Exchange sunucularının internete bağımlı olması ve bağlantıların kesilmesinin kopmasına neden olmasıdır. Birçok kuruluş için üretkenlik, Qualys'in kötü amaçlı yazılım tehdidi araştırmasından sorumlu başkan yardımcısı Travis Smith, söylenmiş Protokol.

CVE-2022-41040 ve CVE-2022-41082 kötü amaçlı yazılımlarının tam olarak nasıl çalıştığına ilişkin ayrıntılar bilinmemekle birlikte, bazı araştırmacılar diğer güvenlik açıklarıyla benzerliklere dikkat çekti. Bunlar arasında uzaktan kod yürütmenin ortak noktası olan Apache Log4j kusuru ve “ProxyShell” güvenlik açığı yer alıyor. Aslında birçok araştırmacı yeni güvenlik açığını yanlış anladı ProxyShell için eski kusurun tüm yamalarda güncel olduğu açıkça ortaya çıkana kadar. Bu, CVE-2022-41040 ve CVE-2022-41082'nin tamamen yeni, daha önce görülmemiş güvenlik açıkları olduğunu açıkça ortaya koydu.

“Eğer bu doğruysa, size bugün kullanılan bazı güvenlik uygulamalarının ve prosedürlerinin bile yetersiz kaldığı anlamına gelir. Koddaki ve bunun temelini oluşturan yazılımdaki doğal güvenlik açıklarına geri dönüyorlar BT ekosistemi,” Roger Cressey, Clinton ve Bush'un Beyaz Sarayları'nın eski siber güvenlik ve terörle mücadele üyesi, DigitalTrends'e söyledi.

“Piyasada hakim bir konumunuz varsa, o zaman düşündüğünüz bir sömürü olduğunda sonunuz gelir. çözdünüz ama hiç beklemediğiniz bir anda ortaya çıkan, onunla ilişkili başka sorunlar da olduğu ortaya çıktı BT. Ve takas, güvenli, güvenli bir teklif olarak adlandırdığım şeyin tam olarak poster çocuğu değil" diye ekledi.

Kötü amaçlı yazılımlar ve sıfır gün güvenlik açıkları, tüm teknoloji şirketleri için oldukça tutarlı bir gerçekliktir. Ancak Microsoft, bir saldırının ardından sorunları tanımlama ve düzeltme ve güvenlik açıklarına yönelik düzeltme eklerini kullanıma sunma becerisini mükemmelleştirdi.

Göre CISA güvenlik açıkları kataloğuMicrosoft Systems, yılın başından bu yana 238 siber güvenlik açığına maruz kaldı ve bu, keşfedilen tüm güvenlik açıklarının %30'unu oluşturuyor. Bu saldırılar arasında Apple iOS, Google Chrome, Adobe Systems ve Linux gibi diğer büyük teknoloji markalarına yönelik saldırılar da yer alıyor.

“Düşmanlar tarafından keşfedilen ve istismar edilen, sıfır günü olan çok sayıda teknoloji BT şirketi var. Sorun şu ki, Microsoft pazara hükmetme konusunda o kadar başarılı ki, güvenlik açıkları keşfedilirse, ölçek ve erişim açısından sahip olduğu basamaklı etki inanılmaz derecede büyük. Ve böylece Microsoft hapşırdığında, kritik altyapı dünyası fena halde soğuk algınlığına yakalanıyor ve bu, burada tekrarlanan bir süreç gibi görünüyor," dedi Cressey.

Öyle bir sıfır gün güvenlik açığı ki çözüldü Bu yılın başlarında, bilgisayar korsanlarına Microsoft Destek Teşhis Aracı'na (MSDT) erişim izni veren Follina (CVE-2022-30190) vardı. Bu araç genellikle Microsoft Office ve Microsoft Word ile ilişkilendirilir. Bilgisayar korsanları onu istismar edebilecek bir bilgisayarın arka ucuna erişim kazanmak, onlara program yükleme, yeni kullanıcı hesapları oluşturma ve bir cihazdaki verileri değiştirme izni vermek.

Güvenlik açığının varlığına ilişkin ilk açıklamalar geçici çözümlerle giderildi. Ancak bilgisayar korsanları topladıkları bilgileri Tibet diasporasını, ABD ve AB'yi hedef almak için kullanmaya başlayınca Microsoft, kalıcı bir yazılım düzeltmesiyle devreye girdi. Devlet kurumları.

Editörlerin Önerileri

- Windows'u şimdi güncelleyin — Microsoft birkaç tehlikeli istismarı düzeltti

- Google Chrome, en savunmasız tarayıcılar listesinin başında yer alıyor

- İşte bu yüzden Google Chrome'unuzu hemen güncellemeniz gerekiyor

- Bu güvenlik açığı, bilgisayar korsanlarının Mac'inizin her yönüne erişmesine olanak tanıdı

- Microsoft Edge, Chrome'u rahatsız eden aynı ciddi güvenlik hatasıyla karşılaştı

Yaşam tarzınızı yükseltinDigital Trends, en son haberler, eğlenceli ürün incelemeleri, anlayışlı başyazılar ve türünün tek örneği olan ön bakışlarla okuyucuların teknolojinin hızlı tempolu dünyasını takip etmelerine yardımcı olur.