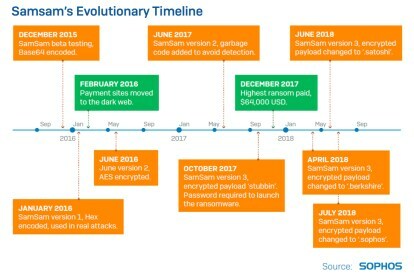

บริษัทรักษาความปลอดภัย Sophos รายงาน ว่าแรนซัมแวร์ SamSam ได้สร้างความเสียหายทางการเงินมากกว่าที่เคยเชื่อกัน โดยสร้างรายได้ 5.9 ล้านดอลลาร์จากเหยื่อนับตั้งแต่ปรากฏตัวครั้งแรกในเดือนธันวาคม 2558 Sophos กล่าวว่าแฮกเกอร์ใช้ SamSam ในการโจมตีประมาณวันละครั้ง แต่นักท่องเว็บทั่วไปมักจะไม่เคยประสบกับความเสียหายจากกลุ่มเป้าหมายของ SamSam

งานเดียวของแรนซัมแวร์คือการจับพีซีเป็นตัวประกันโดยการเข้ารหัสข้อมูล แฮกเกอร์จะปล่อยข้อมูลนั้นโดยมีค่าธรรมเนียม โดยทั่วไปแรนซัมแวร์จะใช้ในแคมเปญสแปมอีเมลที่ไม่ได้กำหนดเป้าหมาย ซึ่งผู้รับคลิกที่ไฟล์แนบหรือลิงก์ที่ติดตั้งแรนซัมแวร์บนพีซีของตน โดยทั่วไปแล้ว แคมเปญเหล่านี้ไม่ได้กำหนดเป้าหมายไปที่คนเฉพาะเจาะจง แต่ทำให้กล่องจดหมายของบุคคลหลายแสนคนท่วมท้น

วิดีโอแนะนำ

จากข้อมูลของ Sophos SamSam นั้นแตกต่างออกไป มันไม่ได้ถูกใช้ในแคมเปญสแปมที่แพร่หลายซึ่งต้องการดึงดูดผู้ที่อาจเป็นเหยื่อ แฮ็กเกอร์เพียงคนเดียวหรือกลุ่มบุคคลจะเจาะเข้าไปในเครือข่าย สแกนเครือข่าย จากนั้นรันแรนซัมแวร์ด้วยตนเอง พวกมันได้รับการออกแบบมาโดยเฉพาะเพื่อเพิ่มความเสียหายและสร้างค่าไถ่ที่มีมูลค่าสูง

“บางทีที่สะดุดตาที่สุดอาจเป็นข้อมูลใหม่เกี่ยวกับวิธีการแพร่กระจาย” บริษัทรักษาความปลอดภัยรายงาน “แตกต่างจาก WannaCry ซึ่งใช้ประโยชน์จากช่องโหว่ของซอฟต์แวร์เพื่อคัดลอกตัวเองไปยังเครื่องใหม่ SamSam นั้นเป็น นำไปใช้กับคอมพิวเตอร์บนเครือข่ายของเหยื่อในลักษณะเดียวกันและด้วยเครื่องมือเดียวกันกับซอฟต์แวร์ที่ถูกกฎหมาย แอปพลิเคชัน”

เดิมทีเชื่อกันว่า SamSam ถูกใช้เพื่อโจมตีองค์กรด้านการดูแลสุขภาพ รัฐบาล และการศึกษาเท่านั้น แต่การสอบสวนเชิงลึกเผยให้เห็นว่าบริษัทต่างๆ ในภาคเอกชนได้รับความเสียหายหนักจากการโจมตีดังกล่าว แต่เพียงไม่เต็มใจที่จะเปิดเผยการบังคับจ่ายเงิน

อย่างไรก็ตาม ธุรกิจในภาคเอกชนคิดเป็นร้อยละ 50 ของการโจมตีที่ทราบ ตามมาด้วยการดูแลสุขภาพ (26 เปอร์เซ็นต์) หน่วยงานภาครัฐ (13 เปอร์เซ็นต์) และสถาบันการศึกษา (11 เปอร์เซ็นต์)

แผนภูมิที่มาพร้อมกับรายงานแสดงให้เห็นว่า 74 เปอร์เซ็นต์ขององค์กรเหยื่อที่ระบุโดย Sophos อาศัยอยู่ในสหรัฐอเมริกา สหราชอาณาจักรตามรอยด้วยร้อยละ 8 ตามมาด้วยเบลเยียม แคนาดา และออสเตรเลีย ในขณะที่ประเทศอื่นๆ เช่น เดนมาร์ก เอสโตเนีย เนเธอร์แลนด์ และอินเดียอยู่ที่ร้อยละ 1 มีเหยื่อรายอื่นๆ และประเทศที่ Sophos ยังไม่ได้ระบุตัวตน

ปัญหาแรนซัมแวร์ทั้งหมดดูเหมือนจะเกิดจากรหัสผ่านที่อ่อนแอ แฮกเกอร์เข้าถึงเครือข่ายผ่าน Remote Access Protocol ซึ่งโดยทั่วไปจะช่วยให้ผู้บริหารและพนักงานสามารถเข้าถึงเครือข่ายจากระยะไกลจากพีซีขณะอยู่ที่บ้านหรือระหว่างการเดินทางเพื่อธุรกิจ แฮกเกอร์ใช้ซอฟต์แวร์เพื่อเดารหัสผ่านที่ไม่รัดกุมเหล่านี้และแทรกซึมเข้าไปในเครือข่าย

แต่ไม่เหมือน อยากร้องไห้ และ ไม่ใช่เพ็ตยาแฮกเกอร์จะไม่ปล่อยเวิร์มที่รวบรวมข้อมูลผ่านเครือข่ายและแพร่ระบาดไปยังพีซีทุกเครื่อง แต่พวกเขากลับโจมตีการป้องกันของเครือข่ายอย่างต่อเนื่องจนกว่าพวกเขาจะหลีกเลี่ยงสิ่งกีดขวางบนถนนและเรียกค้นการเข้าถึงที่ต้องการ — หรือถูกบูตจากเครือข่าย จากนั้นพวกเขาก็ย้ายจากพีซีไปยังพีซี

หากการโจมตีสำเร็จ แฮกเกอร์จะรอดูว่าเหยื่อชำระเงินผ่านเว็บไซต์ที่โพสต์บนเว็บมืดหรือไม่ ค่าไถ่ได้เพิ่มขึ้นเมื่อเวลาผ่านไป Sophos อ้างว่าอยู่ที่ประมาณ 50,000 ดอลลาร์ การโจมตีด้วยแรนซัมแวร์ที่ไม่ตรงเป้าหมาย เช่น แคมเปญสแปม มักจะสร้างค่าไถ่เพียงสามหลักเท่านั้น

อัพเกรดไลฟ์สไตล์ของคุณDigital Trends ช่วยให้ผู้อ่านติดตามโลกแห่งเทคโนโลยีที่เปลี่ยนแปลงไปอย่างรวดเร็วด้วยข่าวสารล่าสุด รีวิวผลิตภัณฑ์สนุกๆ บทบรรณาธิการที่เจาะลึก และการแอบดูที่ไม่ซ้ำใคร