เมื่อวานนี้ระบบนิเวศของ Android ตกตะลึงด้วยการเปิดเผยว่าลิงก์ง่ายๆ ซึ่งเป็นสิ่งที่คุณอาจเปิดทางออนไลน์เท่านั้น อาจทำให้เกิดการล้างข้อมูลอุปกรณ์ Android บางส่วนได้อย่างสมบูรณ์ นักวิจัย Ravi Borgaonkar เปิดเผยช่องโหว่ดังกล่าว และ (แน่นอน) อุปกรณ์ที่ได้รับความสนใจทั้งหมดคือ Samsung Galaxy S III ที่มียอดขายสูงสุด ซัมซุงก็มี ได้ออกแพตช์แก้ไขช่องโหว่แล้ว. แต่ปรากฎว่าโทรศัพท์ Android อื่นๆ จำนวนมากดูเหมือนจะเสี่ยงต่อการถูกโจมตีในลักษณะเดียวกัน สาเหตุของปัญหาอยู่ที่ตัวเรียกเลขหมาย Android มาตรฐาน แม้ว่า Google จะแก้ไขปัญหาเมื่อหลายเดือนก่อน แต่การแก้ไขนั้นอาจไม่ได้เกิดขึ้นกับอุปกรณ์ Android ในปัจจุบัน และหลายคนจะไม่มีวันได้รับมัน

มีเหตุให้น่ากังวล แต่ไม่ใช่ความตื่นตระหนกโดยสิ้นเชิง นี่คือวิธีการทำงานของช่องโหว่นี้ และเคล็ดลับบางประการเกี่ยวกับวิธีที่ผู้ใช้ Android สามารถป้องกันตนเองได้

วิดีโอแนะนำ

USSD คืออะไร?

การใช้ประโยชน์จาก Android ใหม่นั้นอาศัยโปรโตคอลที่สร้างไว้ในโทรศัพท์ส่วนใหญ่ที่เรียกว่า USSD หรือข้อมูลบริการเสริมที่ไม่มีโครงสร้าง ลองนึกถึง USSD เหมือนกับโปรโตคอลการส่งข้อความ แต่แทนที่จะใช้เพื่อส่งข้อความสั้นระหว่างกัน ผู้ใช้โทรศัพท์ มีจุดมุ่งหมายเพื่อให้ทั้งผู้ผลิตอุปกรณ์และผู้ให้บริการมือถือสร้างบริการเสริมสำหรับโทรศัพท์และของตน เครือข่าย เช่นเดียวกับข้อความตัวอักษร ข้อความ USSD นั้นสั้น (สูงสุด 182 ตัวอักษร) แต่ต่างจากข้อความตัวอักษรตรงที่สามารถเปิดเครือข่ายสองทางได้ การเชื่อมต่อระหว่างอุปกรณ์และจุดสิ้นสุดเครือข่ายจึงตอบสนองได้ดีกว่าข้อความ SMS และสามารถโต้ตอบแบบเรียลไทม์ได้ บริการ

ที่เกี่ยวข้อง

- วิธีรับตัวเลือกสำหรับนักพัฒนาซอฟต์แวร์บนโทรศัพท์ Android ของคุณ

- วิธีเปิดและปิดเซฟโหมดบนโทรศัพท์ Android ของคุณ

- วิธีใช้ ChatGPT บน iPhone และโทรศัพท์ Android ของคุณ

คนที่ใช้บริการโทรศัพท์แบบเติมเงินอาจใช้บริการ USSD เพื่อตรวจสอบยอดคงเหลือแบบเติมเงิน ตัวอย่างเช่น ผู้ใช้ที่ชำระเงินล่วงหน้าของ T-Mobile จะโทรออก #999# เพื่อดูความสมดุลของพวกเขา นั่นคือ USSD อย่างไรก็ตาม USSD สามารถรองรับแอปพลิเคชันที่ซับซ้อนมากขึ้น เช่น บริการชำระเงินผ่านมือถือ ที่จริงแล้วนั่นคือเหตุผลหนึ่ง ประเทศกำลังพัฒนาบางประเทศมีการชำระเงินผ่านมือถือมากกว่าอเมริกาเหนือและยุโรป. บริการอื่นๆ ได้สร้างฟังก์ชันเครือข่ายโซเชียลสำหรับ Twitter, Facebook และบริการเครือข่ายโซเชียลอื่นๆ แม้ว่าโดยทั่วไปจะเห็นได้เฉพาะบนฟีเจอร์โฟนในตลาดเกิดใหม่เท่านั้น

USSD ถูกนำมาใช้ในโทรศัพท์ GSM (ผู้ใช้มาตรฐานโดยผู้ให้บริการเช่น AT&T และ T-Mobile) แต่นั่นเป็นเช่นนั้น ไม่ หมายความว่าคุณใช้งานไม่ได้หากคุณใช้โทรศัพท์ที่มีผู้ให้บริการ CDMA เช่น Verizon หรือ Sprint รหัส USSD จำนวนมากทริกเกอร์การดำเนินการบนอุปกรณ์ท้องถิ่นและดำเนินการ ไม่ ต้องมีผู้ให้บริการมือถือที่รองรับ USSD โทรศัพท์หลายรุ่นที่สร้างขึ้นสำหรับเครือข่าย CDMA จะตอบสนองต่อรหัสเหล่านั้น

ตามคำจำกัดความ USSD นั้นไม่มีโครงสร้าง ซึ่งหมายความว่าโทรศัพท์ไม่รองรับรหัส USSD ชุดเดียวกัน ผู้ผลิตและผู้ให้บริการมือถือหลายรายต่างปฏิบัติตามสัญชาตญาณของตนเองเป็นส่วนใหญ่ในการพัฒนาคุณสมบัติและบริการของ USSD รหัส USSD ที่ทำสิ่งหนึ่งบนโทรศัพท์ Nokia อาจทำอย่างอื่นทั้งหมดบนโทรศัพท์ LG หรือไม่ทำอะไรเลย อย่างไรก็ตาม มีรหัสหนึ่งที่ใช้กันทั่วไปคือ *#06#ซึ่งมักจะแสดงหมายเลข IMEI (International Mobile Equipment Identity) เฉพาะของอุปกรณ์

โทร: ฉันเรื่อง

USSD ไม่ใช่เรื่องใหม่และไม่ใช่ภัยคุกคามใหม่สำหรับ Android สิ่งที่ Ravi Borgaonkar แสดงให้เห็นคือการผสมผสานระหว่างรหัส USSD ที่เรียบง่ายอย่างน่าทึ่งกับโปรโตคอล URL “tel:” คุณเคยเห็นโปรโตคอล URL ในรูปแบบต่างๆ เช่น เว็บลิงก์และที่อยู่อีเมล สิ่งเหล่านี้เป็นเช่นนั้น http: และ mailto:ตามลำดับ อย่างไรก็ตาม มีโปรโตคอล URL อื่นๆ อีกหลายร้อยรายการ

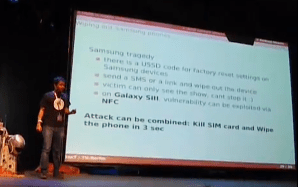

ที่ tel: โปรโตคอลทำให้ผู้ใช้สามารถกดหมายเลขโทรศัพท์จากเว็บเบราว์เซอร์: โทร: 555-1212 ควรเชื่อมโยงชาวอเมริกันส่วนใหญ่เข้ากับความช่วยเหลือด้านไดเรกทอรีทั่วประเทศ เป็นต้น การสาธิตของ Borgaonkar ผสมผสาน tel: รูปแบบ URL ที่มีรหัส USSD เฉพาะซึ่ง — คุณเดาได้ — สามารถทำการรีเซ็ตเป็นค่าเริ่มต้นจากโรงงานของอุปกรณ์ Android บางตัวได้ Borgaonkar เรียกโรงงานแห่งนี้ว่าการรีเซ็ต USSD เป็น “โศกนาฏกรรมของ Samsung” ส่วนหนึ่งเป็นเพราะการใช้คำสั่งลบของ Samsung ไม่มีการโต้ตอบกับผู้ใช้ อุปกรณ์อื่นๆ บางรุ่นมีคำสั่งรีเซ็ตเป็นค่าจากโรงงานคล้ายกัน แต่อย่างน้อยก็ต้องมีการยืนยันด้วยตนเองจากผู้ใช้

ตามทฤษฎีแล้ว สิ่งที่ผู้โจมตีต้องทำคือฝัง URL ที่เป็นอันตรายลงในเว็บไซต์ และอุปกรณ์ที่มีช่องโหว่ใดๆ ที่โหลดหน้าเว็บนั้นจะถูกรีเซ็ตเป็นค่าเริ่มต้นจากโรงงาน (ในบางกรณี อาจรวมถึงการล้างซิมการ์ดออกด้วย)

อาจเป็นเรื่องยากที่จะคิดว่านี่เป็นเพียงช่องโหว่ของเบราว์เซอร์ในตัวของโทรศัพท์ แต่ในกรณีของ Android มันอยู่ในโปรแกรมเรียกเลขหมายเริ่มต้นของ Android จริงๆ: Borgaonkar ยังได้สาธิตวิธีดำเนินการรีเซ็ต USSD โดยใช้รหัส QR, ข้อความ WAP Push SMS และ (ในกรณีของ Galaxy S III) แม้กระทั่งผ่าน NFC ไม่จำเป็นต้องมีเบราว์เซอร์เข้ามาเกี่ยวข้อง แอพใดก็ตามที่สามารถกดหมายเลขบนโทรศัพท์ Android สามารถเรียกใช้คำสั่ง USSD ได้

ไม่ใช่จุดสิ้นสุดของโลก?

ช่องโหว่นี้อาจดูค่อนข้างเลวร้าย แต่ Hendrik Pilz และ Andreas Marx จากบริษัทรักษาความปลอดภัยอิสระในเยอรมนี การทดสอบ AV โปรดทราบว่าช่องโหว่อาจไม่ดึงดูดอาชญากรไซเบอร์มากนัก

“เราคิดว่าผู้เขียนมัลแวร์ส่วนใหญ่อาจไม่สนใจที่จะใช้ประโยชน์จากช่องโหว่นี้ เนื่องจากมันไม่สมเหตุสมผลเลยที่จะล้างข้อมูลโทรศัพท์หรือล็อคผู้ใช้” พวกเขากล่าวในแถลงการณ์ผ่านทางอีเมล “มัลแวร์พยายามเงียบในระบบของคุณ ดังนั้นอุปกรณ์มือถือของคุณจึงสามารถนำไปใช้ในกิจกรรมที่เป็นอันตรายและอาจเป็นอาชญากรรมได้ สิ่งนี้จะใช้ได้กับระบบที่ทำงานและทำงานเท่านั้น”

โทรศัพท์ของคุณมีช่องโหว่หรือไม่?

จนถึงขณะนี้มีเพียงโทรศัพท์ Samsung บางรุ่นเท่านั้นที่ได้รับการสาธิตว่ามีรหัส USSD ที่ทำการรีเซ็ตเป็นค่าจากโรงงาน อย่างไรก็ตาม นั่นไม่ได้หมายถึงโทรศัพท์จากผู้ขายรายอื่น อย่า มีรหัสที่คล้ายกันซึ่งผู้โจมตีสามารถใช้เพื่อล้างข้อมูลโทรศัพท์ ทำให้ข้อมูลสูญหาย หรือแม้กระทั่งผู้ใช้ลงทะเบียนเพื่อรับบริการราคาแพง ท้ายที่สุดแล้ว นั่นก็คืองานอดิเรกยอดนิยมของผู้เขียนมัลแวร์ Android

น่าเสียดายที่ไม่มีวิธีที่แน่นอนในการระบุได้ว่าโทรศัพท์ Android เสี่ยงต่อการถูกโจมตีจาก USSD หรือไม่ แต่ผู้ใช้ สามารถ ตรวจสอบว่าผู้โทรออกของพวกเขามีช่องโหว่หรือไม่

อุปกรณ์ต่อไปนี้ได้รับการยืนยันว่าเสี่ยงต่อการกดรหัส USSD จากเว็บเพจ:

- เอชทีซี ดีไซร์ เอชดี

- HTC Desire Z

- เอชทีซี เลเจนด์

- เอชทีซี วัน ดับเบิลยู

- เอชทีซี วัน เอ็กซ์

- HTC Sensation (XE) (ใช้ Android 4.0.3)

- หัวเว่ย ไอเดียส์

- โมโตโรล่า Atrix 4G

- เหตุการณ์สำคัญของโมโตโรล่า

- Motorola Razr (ใช้ Android 2.3.6)

- Samsung Galaxy Ace, Beam และ S Advance

- ซัมซุง กาแล็คซี่ เอส2

- Samsung Galaxy S3 (ใช้ Android 4.0.4)

อีกครั้งนี้ทำ ไม่ หมายความว่าอุปกรณ์ทั้งหมดเหล่านี้สามารถล้างข้อมูลผ่าน USSD ได้ จนถึงขณะนี้ เฉพาะโทรศัพท์ Samsung บางรุ่นเท่านั้นที่ได้รับการยืนยันว่าสามารถล้างข้อมูลได้ผ่านคำสั่ง USSD อุปกรณ์อื่นๆ จำนวนมากอาจกดคำสั่ง USSD — และยังมีรายงานว่าอุปกรณ์บางตัวที่ใช้ Symbian และระบบปฏิบัติการ bada ของ Samsung จะกดคำสั่ง USSD โดยใช้ tel: URL

Borgaonkar เสนอหน้าทดสอบที่ใช้ iframe เพื่อพยายามโน้มน้าวให้เบราว์เซอร์กดรหัส USSD ในกรณีนี้ *#06# ที่แสดงก หมายเลข IMEI ของอุปกรณ์:

http://www.isk.kth.se/~rbbo/testussd.html

Dylan Reeve เกินบรรยายที่อธิบายตัวเองยังได้รวบรวมหน้าทดสอบด่วนที่สามารถเปิดเผยว่าตัวเรียกเลขหมาย Android ของคุณประมวลผลรหัส USSD หรือไม่โดยใช้รหัสเดียวกัน *#06# รหัส USSD:

http://dylanreeve.com/phone.php

อย่างไรก็ตาม มิสเตอร์รีฟไม่ใช่ผู้เชี่ยวชาญด้านความปลอดภัยบนมือถือ และหากเป็นผู้โจมตีที่ต้องการใช้ประโยชน์จากช่องโหว่นี้ การแฮ็กหน้าทดสอบหน้าใดหน้าหนึ่งเหล่านี้อาจเป็นวิธีที่ดีในการก่อให้เกิดความเสียหาย

วิธีป้องกันตัวเอง

หากคุณมีโทรศัพท์ซัมซุง — Samsung ได้เปิดตัวอัพเดตเฟิร์มแวร์ที่แก้ไขช่องโหว่แล้ว เนื่องจากปัจจุบันโทรศัพท์ Samsung บางรุ่นเป็นอุปกรณ์เดียวที่ทราบว่าเสี่ยงต่อการถูกล้างข้อมูล เราขอแนะนำอย่างยิ่งให้เจ้าของ Samsung ใช้การอัปเดต

อัปเดตแอนดรอยด์ — จนถึงขณะนี้ ยังไม่มีข้อบ่งชี้ว่าอุปกรณ์ที่ใช้ Android 4.1 Jelly Bean มีความอ่อนไหวต่อช่องโหว่ USSD หาก Jelly Bean พร้อมใช้งานสำหรับอุปกรณ์ของคุณ และคุณได้เลื่อนการอัปเดตออกไป ตอนนี้ก็เป็นเวลาที่ดี น่าเสียดายที่ความพร้อมใช้งานของ Jelly Bean บนอุปกรณ์ที่รองรับนั้นขึ้นอยู่กับดุลยพินิจของผู้ให้บริการเป็นส่วนใหญ่ และผู้ให้บริการมือถือก็เชื่อกันว่าช้าในการรับรองซอฟต์แวร์ใหม่สำหรับเครือข่ายของตน อุปกรณ์จำนวนมากที่เสี่ยงต่อการโจมตี USSD จะไม่สามารถอัปเกรดเป็น Jelly Bean ได้

ใช้ตัวเรียกเลขหมายอื่น — แพลตฟอร์มแบบเปิดของ Android อาจเสนอวิธีแก้ปัญหา: แทนที่จะอาศัยตัวเรียกเลขหมายในตัวของ Android ผู้ใช้ Android สามารถติดตั้งตัวเรียกเลขหมายบุคคลที่สามที่ไม่อนุญาตให้คำสั่ง USSD ผ่าน สิ่งที่ชอบคือของฟรี DialerOneซึ่งใช้งานได้กับ Android 2.0 และใหม่กว่า

บล็อกโทรศัพท์: URL — อีกวิธีหนึ่งคือการบล็อกการประมวลผลของ tel: URL Joerg Voss เสนอบริการฟรี ไม่TelURL ซึ่งโดยพื้นฐานแล้วจะทำหน้าที่เป็นตัวเรียกเลขหมาย: หากผู้ใช้พบ tel: URL (ไม่ว่าจะผ่านเบราว์เซอร์หรือสแกนโค้ด) จะมีการเสนอทางเลือกของตัวเรียกเลขหมาย แทนที่จะให้ประมวลผลทันที

สำรองข้อมูลโทรศัพท์ของคุณ — มันควรจะดำเนินไปโดยไม่บอก แต่คุณกำลังสำรองข้อมูลโทรศัพท์ Android ของคุณ (และรายชื่อติดต่อ รูปภาพ สื่อ และข้อมูลทั้งหมด) เป็นประจำใช่ไหม ไม่ว่าคุณจะสำรองข้อมูลไปยังพีซีในเครื่อง ไปยังบริการบนคลาวด์ หรือใช้แผนงานอื่นๆ ก็ตาม ให้บันทึกข้อมูลของคุณเป็นประจำ ข้อมูลไปยังตำแหน่งที่ปลอดภัยเป็นการป้องกันที่ดีที่สุดในกรณีที่โทรศัพท์ของคุณถูกล้างข้อมูล ไม่ต้องพูดถึงการสูญหายหรือ ขโมย

คำแนะนำของบรรณาธิการ

- วิธีการพิมพ์จากสมาร์ทโฟนหรือแท็บเล็ต Android ของคุณ

- วิธีค้นหาไฟล์ที่ดาวน์โหลดบน iPhone หรือสมาร์ทโฟน Android ของคุณ

- วิธีค้นหาโทรศัพท์ที่หายไป (เคล็ดลับสำหรับ iPhone และ Android)

- วิธีดาวน์โหลด Android 14 บนโทรศัพท์ของคุณตอนนี้

- วิธีเพิ่ม Dynamic Island ของ iPhone ลงในโทรศัพท์ Android ของคุณ