กลุ่มแรนซัมแวร์ที่รู้จักกันในชื่อ Conti ได้ปิดตัวอย่างเป็นทางการแล้ว โดยขณะนี้โครงสร้างพื้นฐานทั้งหมดอยู่ในสถานะออฟไลน์

แม้ว่านี่อาจดูเหมือนเป็นข่าวดี แต่ก็ดีแค่เพียงมองผิวเผินเท่านั้น Conti ยังไม่จบ เพียงแต่ได้แยกออกเป็นการดำเนินการเล็กๆ เท่านั้น

Conti เปิดตัวในช่วงฤดูร้อนปี 2020 โดยเป็นผู้สืบทอดต่อจาก Ryuk แรนซัมแวร์. มันอาศัยความร่วมมือกับการติดมัลแวร์อื่นๆ เพื่อเผยแพร่ มัลแวร์เช่น TrickBot และ BazarLoader เป็นจุดเริ่มต้นสำหรับ Conti ซึ่งจากนั้นจึงทำการโจมตีต่อไป Conti พิสูจน์แล้วว่าประสบความสำเร็จอย่างมากจนในที่สุดมันก็พัฒนาไปสู่กลุ่มอาชญากรรมไซเบอร์ที่เข้ายึดครอง TrickBot, BazarLoader และ Emotet

ที่เกี่ยวข้อง

- แฮกเกอร์มีวิธีใหม่ในการบังคับชำระค่าแรนซัมแวร์

- แฮกเกอร์จมสู่ระดับต่ำสุดใหม่ด้วยการขโมยบัญชี Discord ในการโจมตีแรนซัมแวร์

- เกมนี้ให้แฮกเกอร์โจมตีพีซีของคุณได้ และคุณไม่จำเป็นต้องเล่นด้วยซ้ำ

ในช่วงสองปีที่ผ่านมา คอนติได้ก่อเหตุโจมตีที่มีชื่อเสียงหลายครั้ง โดยมุ่งเป้าไปที่เมืองทัลซา แอดแวนเทค และโรงเรียนรัฐบาลเทศมณฑลโบรวาร์ด Conti ยังดูแลระบบไอทีของผู้บริหารบริการสุขภาพของไอร์แลนด์และเรียกค่าไถ่จากกระทรวงสาธารณสุขอีกด้วย เป็นเวลาหลายสัปดาห์และปล่อยมือเฉพาะเมื่อพวกเขาประสบปัญหาร้ายแรงจากการบังคับใช้กฎหมายทั่วบริเวณ โลก. อย่างไรก็ตาม การโจมตีครั้งนี้ทำให้คอนติได้รับความสนใจจากสื่อทั่วโลกเป็นอย่างมาก

วิดีโอแนะนำ

ล่าสุดกำหนดเป้าหมายไปที่ประเทศคอสตาริกา แต่ตามข้อมูลของ Yelisey Bogslavskiy จาก อินเทลขั้นสูงการโจมตีเป็นเพียงการปกปิดความจริงที่ว่าคอนติกำลังยุบปฏิบัติการทั้งหมด โบกุสลาฟสกี้บอก คอมพิวเตอร์ส่งเสียงบี๊บ การโจมตีคอสตาริกาถูกเปิดเผยต่อสาธารณะเพื่อให้สมาชิกของ Conti มีเวลาโยกย้ายไปยังปฏิบัติการแรนซัมแวร์ต่างๆ

“วาระที่จะดำเนินการโจมตีคอสตาริกาเพื่อวัตถุประสงค์ในการประชาสัมพันธ์แทนการเรียกค่าไถ่ได้รับการประกาศเป็นการภายในโดยผู้นำของคอนติ การสื่อสารภายในระหว่างสมาชิกกลุ่มชี้ให้เห็นว่าการจ่ายค่าไถ่ที่ร้องขอนั้นต่ำกว่า 1 ล้านดอลลาร์มาก (แม้ว่าการเรียกร้องค่าไถ่ที่ไม่ได้รับการยืนยันจะอยู่ที่ 10 ดอลลาร์ก็ตาม ตามด้วยคำกล่าวอ้างของ Conti ว่าจำนวนเงินอยู่ที่ 20 ล้านดอลลาร์)” รายงานที่ยังไม่ได้เผยแพร่จาก Advanced Intel กล่าว ซึ่งแชร์ล่วงหน้าโดย Bleeping คอมพิวเตอร์.

การสิ้นสุดขั้นสุดท้ายของคอนติเกิดจากการที่กลุ่มได้รับการอนุมัติอย่างเปิดเผยต่อรัสเซียและการรุกรานยูเครน ในช่องทางการอย่างเป็นทางการ Conti บอกว่าจะรวบรวมทรัพยากรทั้งหมดเพื่อปกป้องรัสเซียจากการโจมตีทางไซเบอร์ที่อาจเกิดขึ้น หลังจากนั้น นักวิจัยด้านความปลอดภัยชาวยูเครนได้รั่วไหลข้อความแชทภายในกว่า 170,000 ข้อความระหว่างกัน สมาชิกของกลุ่ม Conti และท้ายที่สุดก็ทำให้ซอร์สโค้ดของแรนซัมแวร์ของแก๊งรั่วไหลในที่สุด ตัวเข้ารหัส ตัวเข้ารหัสนี้ถูกใช้ในภายหลังเพื่อโจมตีหน่วยงานของรัสเซีย

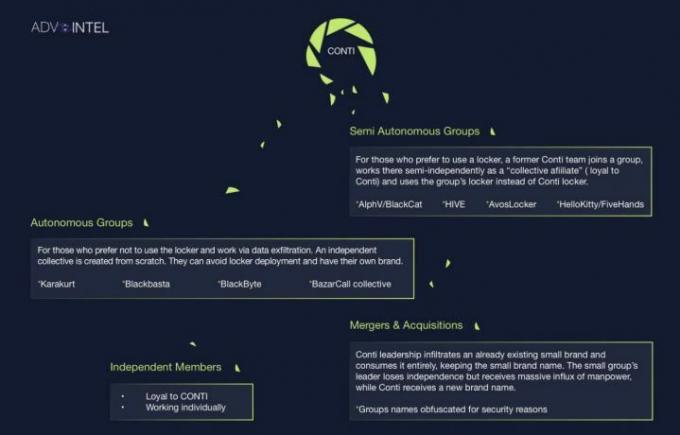

เมื่อสิ่งต่าง ๆ เกิดขึ้นในขณะนี้ โครงสร้างพื้นฐานทั้งหมดของ Conti ได้ออฟไลน์ และผู้นำของกลุ่มกล่าวว่าแบรนด์สิ้นสุดลงแล้ว อย่างไรก็ตาม นี่ไม่ได้หมายความว่าสมาชิกของ Conti จะไม่ติดตามอาชญากรรมทางไซเบอร์อีกต่อไป ตามข้อมูลของ Boguslavskiy ผู้นำของ Conti ตัดสินใจแยกตัวและร่วมมือกับแก๊งแรนซัมแวร์เล็กๆ เช่น AvosLocker, HelloKitty, Hive, BlackCat และ BlackByte

สมาชิกของแก๊งค์แรนซั่มแวร์ Conti ก่อนหน้านี้ รวมถึงนักวิเคราะห์ของ Intel, Pentesters, ผู้พัฒนา และผู้เจรจา กำลังแพร่กระจาย ตลอดปฏิบัติการอาชญากรรมทางไซเบอร์ต่างๆ แต่พวกเขายังคงเป็นส่วนหนึ่งขององค์กร Conti และตกอยู่ภายใต้กลุ่มเดียวกัน ความเป็นผู้นำ สิ่งนี้ช่วยให้พวกเขาหลีกเลี่ยงการบังคับใช้กฎหมายในขณะที่ยังคงโจมตีทางไซเบอร์แบบเดียวกับที่พวกเขาทำภายใต้แบรนด์ Conti

คอนติถือเป็นหนึ่งในประเภทที่แพงและอันตรายที่สุด แรนซัมแวร์ เคยสร้างขึ้นโดยมีการชำระเงินค่าไถ่มากกว่า 150 ล้านดอลลาร์ที่รวบรวมได้ในช่วงระยะเวลาสองปี รัฐบาลสหรัฐฯ เสนอเงินรางวัลจำนวนมากสูงถึง 15 ล้านดอลลาร์ เพื่อช่วยในการระบุตัวบุคคลที่เกี่ยวข้องกับคอนติ โดยเฉพาะผู้ที่มีบทบาทเป็นผู้นำ

คำแนะนำของบรรณาธิการ

- การโจมตีของ Ransomware พุ่งสูงขึ้นอย่างมาก ต่อไปนี้คือวิธีการรักษาความปลอดภัย

- ส่วนขยายเบราว์เซอร์ที่ชาญฉลาดนี้สามารถกำจัดไวรัสได้ดี

- เมื่อแรนซัมแวร์โจมตีโรงพยาบาลแห่งนี้ในสหรัฐฯ ชีวิตก็อาจตกอยู่ในความเสี่ยง

- เหยื่อแรนซัมแวร์ปฏิเสธที่จะจ่ายเงิน — แต่มันได้ผลหรือเปล่า?

- กลุ่มต่อต้านแฮกเกอร์นี้ช่วยให้คุณหลบหนีแรนซัมแวร์ได้ฟรี

อัพเกรดไลฟ์สไตล์ของคุณDigital Trends ช่วยให้ผู้อ่านติดตามโลกแห่งเทคโนโลยีที่เปลี่ยนแปลงไปอย่างรวดเร็วด้วยข่าวสารล่าสุด รีวิวผลิตภัณฑ์สนุกๆ บทบรรณาธิการที่เจาะลึก และการแอบดูที่ไม่ซ้ำใคร