แม้ว่าอินเทอร์เน็ตได้ขยายความสามารถในการแบ่งปันความรู้อย่างมาก แต่ก็ทำให้ปัญหาความเป็นส่วนตัวมีความซับซ้อนมากขึ้น หลายคนกังวลว่าข้อมูลส่วนตัวของตนจะถูกขโมยหรือถูกดู รวมถึงบันทึกธนาคาร ข้อมูลบัตรเครดิต และเบราว์เซอร์หรือประวัติการเข้าสู่ระบบ

เนื้อหา

- ทำไมทอร์ถึงมีอยู่?

- Tor มีคำตอบอย่างไรในการท่องเว็บอย่างปลอดภัย

- ใครใช้ Tor และทำไม

- วิธีใช้ Tor: วิธีรับ

- วิธีใช้ Tor: ทัวร์ชมซอฟต์แวร์อย่างรวดเร็ว

- สำรวจเว็บลึก

- ข้อจำกัด อันตราย และความปลอดภัยโดยทั่วไปของทอร์คืออะไร

หากคุณกำลังมองหาความเป็นส่วนตัวมากขึ้นในขณะท่องเว็บ Tor เป็นวิธีที่ดีในการทำเช่นนั้น เนื่องจากเป็นซอฟต์แวร์ที่ช่วยให้ผู้ใช้สามารถท่องเว็บโดยไม่เปิดเผยตัวตน ควรสังเกตว่า Tor สามารถใช้เพื่อเข้าถึงสิ่งผิดกฎหมายได้ เนื้อหาบนเว็บมืดและเทรนด์ดิจิทัล ไม่เอาผิดหรือสนับสนุนพฤติกรรมนี้.

วิดีโอแนะนำ

ทำไมทอร์ถึงมีอยู่?

ในสภาพแวดล้อมของการรวบรวมข้อมูลและความกังวลเรื่องความเป็นส่วนตัว เบราว์เซอร์ของ Tor กลายเป็นหัวข้อสนทนาและมีชื่อเสียงในทางลบ เช่นเดียวกับปรากฏการณ์ใต้ดินอื่นๆ บนอินเทอร์เน็ต มันยังเข้าใจได้ไม่ดีนักและถูกปกคลุมไปด้วยความลึกลับทางเทคโนโลยีที่ผู้คนมักจะอ้างถึงสิ่งต่างๆ เช่น การแฮ็คหรือ Bitcoin.

เริ่มแรกพัฒนาขึ้นโดย U.S. Naval Research Lab ในช่วงปี 1990 เราเตอร์ Onion ได้ชื่อมาจากเทคนิคการเลเยอร์คล้ายหัวหอมที่ปกปิดข้อมูลเกี่ยวกับกิจกรรมของผู้ใช้และตำแหน่งที่ตั้ง บางทีอาจเป็นแดกดัน องค์กรได้รับเงินทุนจำนวนมากจากสาขาของ United รัฐบาลของรัฐมานานหลายปีซึ่งยังคงมองว่าทอร์เป็นเครื่องมือในการเสริมสร้างประชาธิปไตยในระบอบเผด็จการ รัฐ

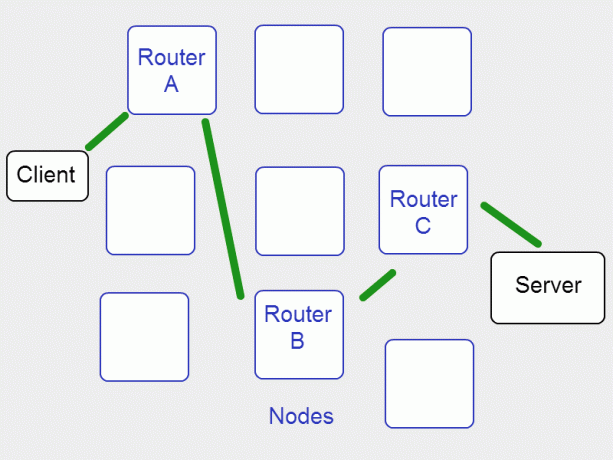

เพื่อทำความเข้าใจว่าทอร์สามารถปกป้องตัวตนของผู้ใช้ได้อย่างไรเมื่อพวกเขาท่องอินเทอร์เน็ต เราจำเป็นต้องหารือเกี่ยวกับอินเทอร์เน็ต โดยพื้นฐานแล้วมันคือชุดของการเชื่อมต่อระหว่างคอมพิวเตอร์ในระยะทางไกลๆ พีซีบางเครื่องเก็บข้อมูลที่จัดเก็บไว้ในอินเทอร์เน็ต รวมถึงหน้าเว็บเช่น Google ซึ่งเรียกว่าเซิร์ฟเวอร์ อุปกรณ์ที่ใช้ในการเข้าถึงข้อมูลนี้ เช่น ก สมาร์ทโฟน หรือพีซีเรียกว่าไคลเอนต์ สายส่งที่เชื่อมต่อไคลเอ็นต์กับเซิร์ฟเวอร์มีหลายรูปแบบ ไม่ว่าจะเป็นสายไฟเบอร์ออปติกหรือ Wi-Fi แต่เป็นการเชื่อมต่อทั้งหมด กับ การประดิษฐ์ Wi-Fiอินเทอร์เน็ตผ่านดาวเทียม และฮอตสปอตแบบพกพา อินเทอร์เน็ตเข้าถึงได้มากขึ้นและมีความเสี่ยงมากกว่าที่เคยเป็นมา

ข้อมูลสามารถถูกดักจับหรือสอดแนมได้หลายวิธี โดยเฉพาะอย่างยิ่งหากเครือข่ายไม่ได้ใช้การเข้ารหัสที่เหมาะสมหรือมีการดาวน์โหลดมัลแวร์โดยไม่ตั้งใจ ในด้านหมวกขาว บุคคลและองค์กร (รวมถึงรัฐบาล ผู้ให้บริการอินเทอร์เน็ตที่บังคับใช้กฎหมาย และบริษัทโซเชียลมีเดีย) สามารถเข้าถึงได้ ข้อมูลทางอินเทอร์เน็ตเพื่อตรวจสอบว่าใครกำลังทำกิจกรรมที่ผิดกฎหมาย — หรือเพื่อรวบรวมข้อมูลที่มีค่าเกี่ยวกับพฤติกรรมและการกระทำของผู้ใช้ที่สามารถวิเคราะห์ได้ หรือขาย.

โซลูชันจำนวนมากขึ้นเรื่อยๆ แก้ไขปัญหาความเป็นส่วนตัวเหล่านี้ เช่น VPN หรือเครือข่ายส่วนตัวเสมือน Tor เป็นอีกหนึ่งวิธีแก้ปัญหาบนเบราว์เซอร์ที่หลายคนใช้

Tor มีคำตอบอย่างไรในการท่องเว็บอย่างปลอดภัย

มีสองลักษณะสำคัญของการกำหนดเส้นทางหัวหอม ประการแรก เครือข่าย Tor ประกอบด้วยอาสาสมัครที่ใช้คอมพิวเตอร์เป็นโหนด ในระหว่างการเรียกดูตามปกติ ข้อมูลจะเดินทางผ่านอินเทอร์เน็ตเป็นแพ็กเก็ต อย่างไรก็ตาม เมื่อผู้ใช้ Tor เยี่ยมชมเว็บไซต์ แพ็คเก็ตของพวกเขาจะไม่ย้ายไปยังเซิร์ฟเวอร์นั้นโดยตรง ทอร์สร้างเส้นทางผ่านโหนดที่กำหนดแบบสุ่มแทน ซึ่งแพ็กเก็ตจะตามมาก่อนจะถึงเซิร์ฟเวอร์

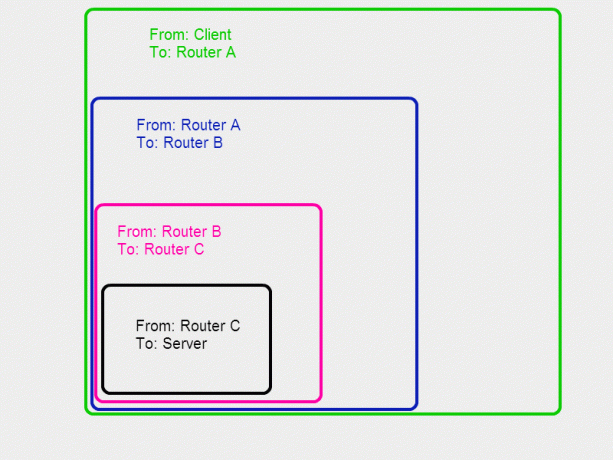

สิ่งสำคัญอื่นๆ ของการกำหนดเส้นทางหัวหอมคือวิธีสร้างแพ็กเก็ต โดยปกติแล้ว แพ็กเก็ตจะประกอบด้วยที่อยู่ของผู้ส่งและปลายทาง เช่น จดหมายหอยทาก เมื่อใช้ Tor แพ็กเก็ตจะถูกห่อเป็นชั้นต่อเนื่องกันเหมือนตุ๊กตาทำรังแทน

เมื่อผู้ใช้ส่งแพ็กเก็ต เลเยอร์บนสุดจะบอกให้ไปที่เราเตอร์ A ซึ่งเป็นจุดหยุดแรกของวงจร เมื่ออยู่ที่นั่น เราเตอร์ A จะปิดเลเยอร์แรก ชั้นถัดไปสั่งให้เราเตอร์ A ส่งแพ็กเก็ตไปยังเราเตอร์ B

เราเตอร์ A ไม่ทราบปลายทางสุดท้าย รู้เพียงว่าแพ็กเก็ตมาจากผู้ใช้และไปที่ B เราเตอร์ B ลอกเลเยอร์ถัดไปออก ส่งต่อไปยังเราเตอร์ C และกระบวนการนี้ดำเนินต่อไปจนกว่าข้อความจะถึงปลายทาง

ในการหยุดแต่ละครั้ง โหนดจะรู้เพียงตำแหน่งสุดท้ายที่แพ็กเก็ตอยู่และตำแหน่งถัดไปที่จะอยู่ ไม่มีโหนดใดบันทึกเส้นทางที่สมบูรณ์ของข้อมูล และไม่มีใครสังเกตเห็นข้อความนั้นออกไป สมมติว่าเซิร์ฟเวอร์สามเครื่องแรกของคุณได้รับการกำหนดค่าอย่างถูกต้อง

ใครใช้ Tor และทำไม

การไม่เปิดเผยตัวตนเป็นเหมือนขนมปังและเนยของทอร์ ดังนั้น จึงเป็นไปไม่ได้เลยที่จะได้รับมุมมองที่ถูกต้องเกี่ยวกับฐานผู้ใช้ อย่างไรก็ตาม แนวโน้มเฉพาะเจาะจงชัดเจนขึ้น และผู้ให้การสนับสนุน Tor บางคนมีความคิดเห็นที่ชัดเจนเป็นพิเศษเกี่ยวกับเหตุผลในการใช้บริการ

ทอร์ได้รับความนิยมในหมู่นักข่าวและนักเคลื่อนไหวในประเทศที่กำหนดข้อจำกัดเกี่ยวกับอินเทอร์เน็ตและการแสดงออกของพลเมืองของตน สำหรับผู้แจ้งเบาะแส ทอร์จัดเตรียมช่องทางที่ปลอดภัยในการรั่วไหลของข้อมูลไปยังนักข่าว

คุณอาจไม่รู้ แต่เมื่อเอ็ดเวิร์ด สโนว์เดนเผยแพร่ข้อมูลเกี่ยวกับโครงการ PRISM ของ NSA ต่อองค์กรข่าว เขาเปิดเผยผ่านทอร์ อย่างไรก็ตาม คนๆ หนึ่งไม่จำเป็นต้องเป็นนักเคลื่อนไหว นักต่อสู้เพื่อเสรีภาพ หรืออาชญากรเพื่อชื่นชมทอร์ นักวิชาการและประชาชนทั่วไปจำนวนมากรับรองทอร์ว่าเป็นเครื่องมือในการรักษาความเป็นส่วนตัวและเสรีภาพในการแสดงออกในยุคดิจิทัล หน่วยงานเช่นซีไอเอ ยังเปิดใช้งานบน Tor เพื่อให้ง่ายต่อการรับคำแนะนำและข้อมูล

แม้ว่าโครงการทอร์จะมีเจตนาที่ดี แต่ทอร์ก็สร้างชื่อเสียงในทางลบในสื่อกระแสหลัก ไม่ใช่โดยไม่มีสาเหตุ เมื่อคุณมีเบราว์เซอร์ความเป็นส่วนตัวที่ใช้งานได้ฟรีซึ่งแจกจ่ายได้ง่ายและให้การสนับสนุนแก่ผู้ใช้ และฟอรัมชุมชน จึงไม่แปลกใจเลยที่บางชุมชนเหล่านั้นจะก่อตัวขึ้นโดยไร้ชื่อเสียง วิชา ทอร์ต่อสู้กับความหมายแฝงนี้ด้วย การสัมมนาผ่านเว็บ PrivChat จากผู้ใช้ที่นิยมในด้านสิทธิมนุษยชนและผลักดันประชาธิปไตย เช่นเดียวกับมัคคุเทศก์ สำหรับผู้ที่ปฏิบัติงานภายใต้รัฐบาลที่เป็นปรปักษ์เพื่อช่วยให้พวกเขาอยู่รอดปลอดภัย

วิธีใช้ Tor: วิธีรับ

เพื่อให้สอดคล้องกับจุดมุ่งหมายเชิงอุดมการณ์ของโครงการทอร์ ทอร์ใช้งานได้ฟรีและพร้อมใช้งานในแพลตฟอร์มส่วนใหญ่ รวมถึงลินุกซ์ เพียงดาวน์โหลดและติดตั้งเบราว์เซอร์จากเว็บไซต์ Tor Projectซึ่งเป็นเวอร์ชันดัดแปลงของ Firefox ที่พร้อมใช้งานสำหรับ Windows, macOS, Linux และ แอนดรอยด์.

ผู้ใช้ควรทราบว่าแม้ว่า Tor Browser ได้รับการกำหนดค่าไว้ล่วงหน้าเพื่อให้ทำงานได้อย่างถูกต้อง ผู้ใช้บนเครือข่ายที่มีไฟร์วอลล์หรือระบบรักษาความปลอดภัยอื่น ๆ อาจประสบปัญหา ยิ่งกว่านั้น การไม่ระมัดระวังในการท่องเว็บยังทำให้เสียความเป็นนิรนามได้ เว็บไซต์ของทอร์ มีรายการสิ่งที่ไม่ควรทำ ขณะใช้เบราว์เซอร์

วิธีใช้ Tor: ทัวร์ชมซอฟต์แวร์อย่างรวดเร็ว

เมื่อคุณดาวน์โหลดและติดตั้ง Tor Browser แล้ว คุณจะต้องรู้วิธีการนำทาง ทำตามขั้นตอนเหล่านี้เพื่อชมทอร์เบราเซอร์อย่างรวดเร็ว:

ขั้นตอนที่ 1: เปิด Tor Browser บนพีซีของคุณ

ขั้นตอนที่ 2: บน เชื่อมต่อกับทอร์ หน้าจอที่ปรากฏขึ้น คุณสามารถดำเนินการต่อและเชื่อมต่อกับ Tor ได้โดยเลือก เชื่อมต่อ หรือใช้เวลาในการตั้งค่าการเชื่อมต่อของคุณโดยเลือก กำหนดค่าการเชื่อมต่อ ตัวเลือก. สำหรับจุดประสงค์ของคู่มือนี้ เราจะเลือก เชื่อมต่อ.

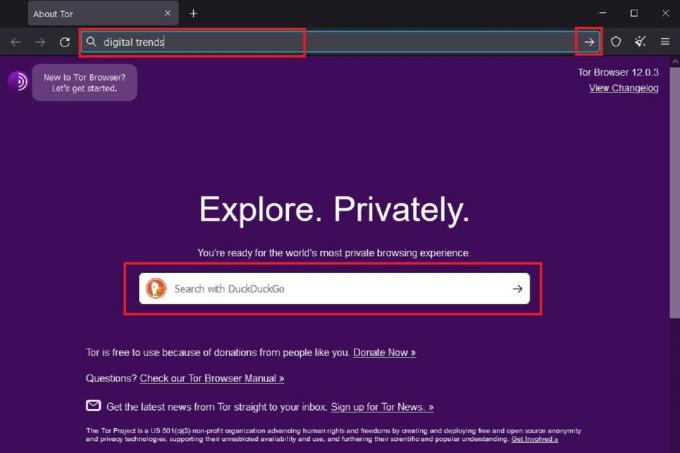

ขั้นตอนที่ 3: อาจใช้เวลาสักครู่ในการเชื่อมต่อ แต่เมื่อคุณเชื่อมต่อกับ Tor แล้ว คุณจะพบกับหน้าจอต้อนรับที่มีแถบค้นหาของเครื่องมือค้นหา DuckDuckGo เด่นชัด คุณสามารถใช้แถบค้นหานี้หรือแถบด้านบนสุดของหน้าต่างทอร์เบราเซอร์เพื่อทำการค้นหาเว็บที่เป็นส่วนตัวมากขึ้น ในการทำเช่นนั้นในแถบที่อยู่ด้านบนของหน้าจอ เพียงพิมพ์คำค้นหาของคุณแล้วกดปุ่ม เข้า บนแป้นพิมพ์ของคุณหรือเลือก ลูกศรขวา ไอคอนในแถบที่อยู่ จากนั้นคุณจะเห็นหน้าผลการค้นหา DuckDuckGo

ขั้นตอนที่ 4: หากคุณเคยใช้ Firefox มาก่อน ทอร์เบราว์เซอร์จะดูคุ้นเคยสำหรับคุณ:

- คุณจะยังคงเลือก ดาว ไอคอนเพื่อบุ๊กมาร์กหน้าเว็บ

- คุณจะยังคงใช้แถบที่อยู่ด้านบนของหน้าต่างเพื่อทำการค้นเว็บ และพิมพ์ที่อยู่เว็บหรือที่อยู่หัวหอมสำหรับบางเว็บไซต์ และคุณจะเลือก เครื่องหมายบวก ไอคอนเพื่อเปิดแท็บใหม่

- เดอะ เส้นแนวนอนสามเส้น ไอคอนเมนูจะยังคงเปิดเมนูคุณสมบัติและการตั้งค่าที่ใหญ่ขึ้นสำหรับเบราว์เซอร์ของคุณ แต่จะมีคุณสมบัติใหม่เฉพาะของ Tor เช่น ตัวตนใหม่ และ วงจร Tor ใหม่สำหรับไซต์นี้. เราจะพูดถึงฟีเจอร์เหล่านี้และฟีเจอร์ใหม่อื่นๆ ในขั้นตอนต่อไปนี้

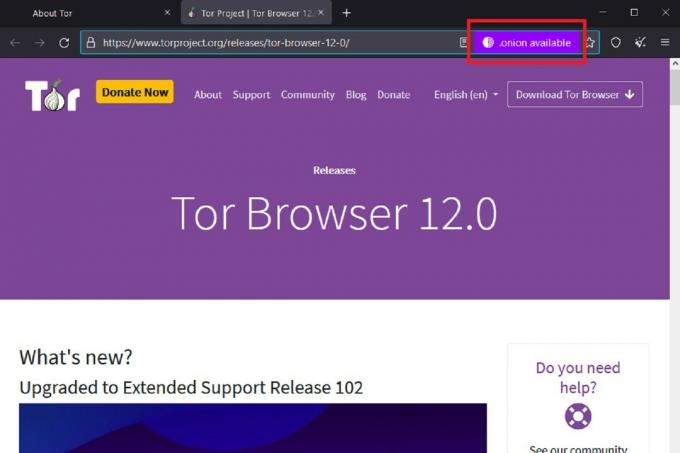

ขั้นตอนที่ 5: บางเว็บไซต์เป็นบริการ Onion ซึ่งหมายความว่าคุณสามารถเข้าถึงเว็บไซต์เหล่านี้ได้ผ่านเครือข่าย Tor เท่านั้น ในการไปที่เว็บไซต์บริการหัวหอมเหล่านี้ โดยปกติคุณจะต้องพิมพ์ที่อยู่หัวหอมลงในแถบที่อยู่ด้านบนของหน้าต่างทอร์เบราเซอร์ ที่อยู่นี้มักมีความยาว 56 อักขระและลงท้ายด้วย ".onion" เว็บไซต์ปกติบางเว็บไซต์ยังให้บริการไซต์เวอร์ชัน Onion อีกด้วย หากเป็นเช่นนั้น Tor มักจะแสดงไอคอน ".onion available" สีม่วงในแถบที่อยู่ คุณสามารถเลือกตัวเลือกนี้เพื่อเปิดเว็บไซต์เวอร์ชันบริการหัวหอม

ขั้นตอนที่ 6: มีไอคอนสองไอคอนที่มุมบนขวาของทอร์เบราเซอร์ ซึ่งอยู่ระหว่างไอคอนเมนูและไอคอนบุ๊คมาร์ครูปดาว: ไอคอนโล่และไอคอนไม้กวาด หากคุณเลือก โล่ ไอคอน คุณสามารถเลือกระดับความปลอดภัยของประสบการณ์การท่องเว็บของคุณได้ เดอะ ไม้กวาด ไอคอนแสดงถึง ตัวตนใหม่ คุณลักษณะที่ช่วยให้ผู้ใช้สามารถเริ่มเซสชันใหม่ทั้งหมดและลบร่องรอยของเซสชันเก่า/ปัจจุบันทั้งหมดโดยการปิดหน้าต่างและแท็บทั้งหมด และลบข้อมูลส่วนตัวทั้งหมด เช่น ประวัติการเข้าชม Tor Browser เริ่มต้นใหม่เป็นหลัก

ขั้นตอนที่ 7: หากคุณเลือก เส้นแนวนอนสามเส้น ไอคอนเมนู เมนูแบบเลื่อนลงจะปรากฏขึ้น ในเมนูนั้นควบคู่ไปกับ ตัวตนใหม่คุณยังสามารถเลือก วงจร Tor ใหม่สำหรับไซต์นี้. วงจรเป็นเส้นทางหลักในการเชื่อมต่อผู้ใช้กับเว็บไซต์ผ่าน Tor หากคุณประสบปัญหาในการเชื่อมต่อกับเว็บไซต์ คุณสามารถรีสตาร์ทแท็บแล้วลองโหลดเว็บไซต์ด้วยวงจรใหม่เพื่อสร้างการเชื่อมต่อที่สำเร็จ คุณสามารถทำได้โดยเลือก วงจร Tor ใหม่สำหรับไซต์นี้ ตัวเลือก. ข้อมูลส่วนตัวของคุณจะไม่ถูกลบด้วยคุณสมบัตินี้

สำรวจเว็บลึก

Tor มีค่าในฐานะเครื่องมือในการปกป้องความเป็นส่วนตัวของผู้ใช้ แต่นั่นไม่ใช่ฟังก์ชันที่มีประโยชน์เพียงอย่างเดียว การใช้งานอื่น ๆ ที่น่าอับอายกว่าสำหรับ Tor คือเป็นประตูสู่เว็บเชิงลึกซึ่งเป็นส่วนใหญ่ของเว็บที่ไม่ได้จัดทำดัชนีโดยเครื่องมือค้นหา อีกคำที่ได้รับความนิยม เว็บมืดโดยทั่วไปหมายถึงกิจกรรมที่ผิดกฎหมายหรือก่อปัญหาทั้งหมดที่สามารถเกิดขึ้นได้บนเว็บลึก แต่ทั้งสองอย่างนี้ไม่จำเป็นต้องใช้แทนกันได้ และผู้ใช้สามารถติดตามเว็บลึกได้โดยไม่มีเจตนาร้าย

Tor อนุญาตให้เว็บเพจ เช่น ไคลเอนต์ ปกป้องตัวตนของพวกเขาโดยกำหนดค่าเซิร์ฟเวอร์ให้เชื่อมต่อกับไคลเอ็นต์ที่รีเลย์ของ Tor ในระหว่างนั้น เซิร์ฟเวอร์ไม่จำเป็นต้องระบุที่อยู่ IP และผู้ใช้ไม่ต้องการที่อยู่ IP แทน โดยใช้ที่อยู่หัวหอม ซึ่งเป็นรหัส 56 อักขระที่ไคลเอ็นต์ป้อนแทน URL แบบเดิม

เพจที่ซ่อนอยู่ในเครือข่ายทอร์ประกอบด้วยหนึ่งในดาร์คเน็ตที่มีชื่อเสียงที่สุด ซึ่งเป็นเครือข่ายที่เข้าถึงได้ผ่านซอฟต์แวร์หรือการอนุญาตเฉพาะเท่านั้น วลีเช่น "darknet" ทำให้เกิดภาพของการตกลงที่คลุมเครือและไม่ใช่โดยไม่มีสาเหตุ เว็บไซต์ลับที่มีชื่อเสียงที่สุดบางแห่งมีการลักลอบซื้อขายสินค้าและบริการที่ผิดกฎหมาย เช่น เส้นทางสายไหม ซึ่งเป็นตลาดมืดยอดนิยมที่เอฟบีไอปิดตัวลงในปี 2556

ข้อจำกัด อันตราย และความปลอดภัยโดยทั่วไปของทอร์คืออะไร

แม้ว่า Tor จะมีประโยชน์สำหรับการท่องเว็บโดยไม่เปิดเผยตัวตน แต่ก็ไม่ใช่ปัญหาแต่อย่างใด สิ่งนี้ดึงดูดความสนใจขององค์กรรัฐบาล เช่น NSA และ FBI ซึ่งถือว่าทอร์เป็นเป้าหมายที่น่าสนใจเป็นพิเศษ

แม้ว่าเครือข่าย Tor จะปลอดภัยจากการวิเคราะห์ทราฟฟิก แต่ Tor เป็น Firefox เวอร์ชันดัดแปลงและมีความเสี่ยงที่จะถูกโจมตีและหาประโยชน์จากเบราว์เซอร์อื่น ๆ ด้วยการติดมัลแวร์ในคอมพิวเตอร์ของใครบางคน รัฐบาลและอาชญากรไซเบอร์สามารถติดตามกิจกรรมของเบราว์เซอร์ บันทึก การกดแป้นพิมพ์ คัดลอกเว็บแคมและฟุตเทจกล้องวงจรปิด และแม้แต่การเข้าถึงและควบคุมการเชื่อมต่ออินเทอร์เน็ตจากระยะไกล อุปกรณ์

ไม่มีทางที่จะปลอดภัยอย่างสมบูรณ์บนอินเทอร์เน็ต และ Tor จะไม่เปลี่ยนแปลงสิ่งนี้ เมื่อใช้ความระมัดระวังตามสมควร จึงเป็นไปได้ที่จะลดความเสี่ยงในการท่องเว็บด้วย Tor เช่น การใช้ เว็บไซต์ทอร์เช็ค เพื่อตรวจสอบว่าการเชื่อมต่อกับ Tor ของคุณปลอดภัย คุณยังสามารถรวม เครือข่ายส่วนตัวเสมือนหรือ VPN เพื่อให้การรักษาความปลอดภัยเพิ่มเติมสำหรับกิจกรรมดิจิทัลของคุณ

ข้อควรระวังที่สำคัญที่ต้องจำไว้ก็คือเนื่องจาก Tor เป็นซอฟต์แวร์ฟรีและเป็นโอเพ่นซอร์ส จึงไม่สามารถปกป้องข้อมูลส่วนบุคคลใด ๆ ที่คุณเลือกป้อนลงในแบบฟอร์มได้ เช่นเคย คุณต้องใช้สามัญสำนึกเมื่อท่องอินเทอร์เน็ตและแบ่งปันข้อมูล

โปรดทราบว่าผู้ใช้อาจต้องปิดใช้งานสคริปต์และปลั๊กอินบางอย่าง ดังนั้นคุณอาจไม่สามารถเรียกใช้ทุกอย่างที่ต้องการบน Tor ได้ และถ้าคุณคิดจะใช้ Tor เพื่อดาวน์โหลดทอร์เรนต์ ให้คิดใหม่อีกครั้ง ทอร์เรนต์คือ กระบวนการแชร์ไฟล์ ที่อาศัยโปรโตคอล P2P ผู้ใช้ดาวน์โหลดบิตของไฟล์จากผู้อื่นและแบ่งปันบิตที่ได้รับกับผู้ใช้ที่ดาวน์โหลดไฟล์เดียวกัน โปรโตคอลนี้ทำให้ผู้ใช้ที่คุณแชร์ไฟล์เห็นที่อยู่ IP ของคุณ ทำให้การกำหนดเส้นทางหัวหอมไม่มีจุดหมาย

หากคุณตัดสินใจที่จะเยี่ยมชมเซิร์ฟเวอร์ที่ซ่อนอยู่หรือไม่ระบุตัวตนของ Tor โปรดคำนึงถึงไซต์ที่คุณเยี่ยมชม ในขณะที่หลายๆ เพจมักจะเป็นที่ยอมรับของสังคมหรืออย่างน้อยก็ถูกกฎหมาย เช่น เว็บไซต์สำหรับ ผู้แจ้งเบาะแสหรือการแลกเปลี่ยน Bitcoin ไซต์อื่น ๆ บางแห่งเป็นสวรรค์สำหรับการก่อกวนและแม้แต่อาชญากร พฤติกรรม.