"การรั่วไหลของการเข้าสู่ระบบ" ที่น่าสะพรึงกลัวซึ่งแฮกเกอร์ขโมยข้อมูลการเข้าสู่ระบบของผู้ใช้หลายพันคนของเว็บไซต์หนึ่ง ๆ กลายเป็นแก่นของยุคอินเทอร์เน็ต ตรวจสอบข่าวแล้วคุณจะพบรายงานจากปีที่แล้วเพียงคนเดียวที่แฮ็กเกอร์บุกเข้าไปในไซต์กว่าครึ่งโหล—รวมถึง Myspace, Target และ Linkedin ทำให้ไซต์เหล่านี้ (และอื่น ๆ ) สูญเสียการควบคุมการเข้าสู่ระบบของผู้ใช้นับล้าน ข้อมูลประจำตัว

ปัญหาคือการระบาด แต่หากคุณไม่ได้อ่านข่าวเทคโนโลยีเกี่ยวกับการละเมิดข้อมูลครั้งใหญ่ คุณอาจไม่เคยได้ยินเกี่ยวกับการบุกรุกหลายครั้ง ธุรกิจต่างกระตือรือร้นที่จะหลีกเลี่ยงความลำบากใจในการยอมรับว่าระบบรักษาความปลอดภัยของตนถูกบุกรุก แม้ว่าหลายคนจะทำเช่นนั้นก็ตาม ตัวอย่างเช่น เมื่อเร็ว ๆ นี้ Twitter ได้ติดต่อกับบุคคลที่ได้รับผลกระทบโดยตรงหลังจากการละเมิดข้อมูลผู้ใช้นับล้านราย

สิ่งสำคัญคือต้องระมัดระวัง (โดยไม่ตกใจ) พวกเราหลายคนมีบุคคลออนไลน์ที่สมบูรณ์ซึ่งเชื่อมโยงกับที่อยู่ทางกายภาพของเรา รวมถึงข้อมูลติดต่อ การเงิน หรือแม้แต่ข้อมูลประกันสังคม อย่างดีที่สุด ข้อมูลที่ละเอียดอ่อนของคุณอาจถูกขายให้กับนักการตลาดทางโทรศัพท์หรือนักส่งสแปม ที่เลวร้ายที่สุด อาชญากรไซเบอร์อาจเข้าถึงการเงินของคุณหรือขโมยตัวตนของคุณ แฮกเกอร์อาจเข้าควบคุมคอมพิวเตอร์ของคุณได้

ขั้นตอนที่ 1: ทำ Googling

แต่เมื่อพิจารณาจากผู้คนนับล้านที่ได้รับผลกระทบจากการละเมิดความปลอดภัยครั้งใหญ่ คุณจะทราบได้อย่างไรว่าข้อมูลเฉพาะของคุณรั่วไหลออกมาหรือไม่ และคุณสามารถทำอะไรกับมันได้บ้าง?

คุณสามารถเริ่มต้นด้วยการค้นหาโดย Google เพื่อดูว่าไซต์ใดที่คุณใช้มีการรั่วไหลหรือไม่ แต่นั่นก็จะเกิดขึ้นหรือพลาด ใช้เวลานาน และแม้ว่าคุณจะพบรายงานที่ถูกแฮ็ก แต่ก็ไม่ได้หมายความว่าข้อมูลของคุณถูกบุกรุกจริงๆ

โชคดีที่อินเทอร์เน็ตมักจะแก้ไขปัญหาได้มากเท่าที่ควร (ในวิดีโอด้านล่าง ลองนึกภาพโฮเมอร์พูดว่า "อินเทอร์เน็ต" แทนที่จะเป็น "แอลกอฮอล์" แล้วคุณก็เข้าใจ) ต่อไปนี้คือเคล็ดลับบางประการที่จะช่วยให้คุณไม่พลาดการรักษาความปลอดภัยทางไซเบอร์

ขั้นตอนที่ 2: ค้นหาว่าคุณถูกรั่วไหลหรือไม่

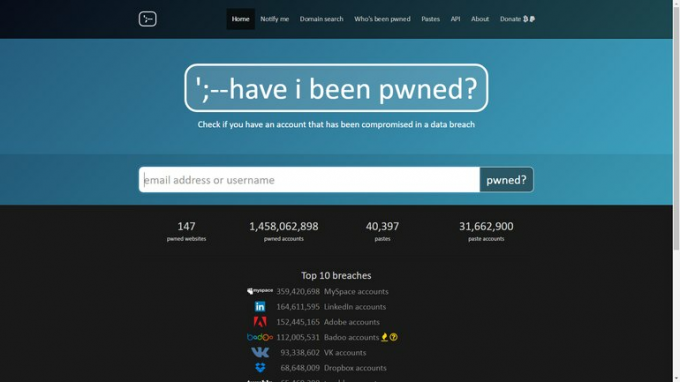

วิธีที่ง่ายที่สุดในการพิจารณาว่าข้อมูลของคุณรั่วไหลหรือไม่คือเข้าไปที่ haveibenpwned.com. ใช่ มันมีชื่อแปลก ๆ (pwned มาจากศัพท์แสงของแฮ็กเกอร์ที่หมายถึง "การเป็นเจ้าของ") แต่ใช้งานได้ ฟรี และไม่ต้องสมัครอะไรเลย

ภาพ: Ryan Hilary

เพียงพิมพ์ชื่อผู้ใช้หรือที่อยู่อีเมลของคุณ แล้วเว็บไซต์จะค้นหารายการการละเมิดที่ทราบอย่างรวดเร็ว รายงานกลับมาว่าคุณถูกบุกรุกหรือไม่ และ (ถ้ามี) ผ่านเว็บไซต์ใด คุณไม่จำเป็นต้องให้รหัสผ่านหรือข้อมูลที่ละเอียดอ่อนอื่นๆ สำหรับบริการนี้

ขั้นตอนที่ 3: ตรวจสอบซ้ำที่ LeaskedSource

อีกทางเลือกหนึ่งคือการใช้ Leakedsource.com. ทั้งสองไซต์ทำสิ่งเดียวกันไม่มากก็น้อย แต่ให้ความคุ้มครองแบบคู่ ดังนั้นหากไซต์หนึ่งพลาดบางอย่าง ไซต์อื่นอาจทำไม่ได้

ภาพ: Ryan Hilary

การค้นหาที่อยู่อีเมลของฉันอย่างรวดเร็วเปิดเผยว่าฉันมีการละเมิดข้อมูลที่ Adobe, Myspace, Last.fm, Linkedin และ Dropbox เย้! ฉันจะทำอย่างไรกับมัน?

สิ่งแรกที่คุณควรทำคือเปลี่ยนรหัสผ่านที่ถูกบุกรุกทันที

ถัดไป ให้ถามตัวเองว่า "ฉันใช้รหัสผ่านเดิมซ้ำกับไซต์อื่นหรือไม่" ถ้าใช่ ให้เปลี่ยนรหัสผ่านที่นั่นด้วย และคราวนี้ใช้รหัสผ่านที่แตกต่างกันในแต่ละไซต์

กฎความปลอดภัยออนไลน์ที่ดีที่สุดข้อหนึ่งคือ ทำให้ทุกรหัสผ่านไม่ซ้ำกัน ด้วยวิธีนี้ หากไซต์ใดไซต์หนึ่งถูกบุกรุก การเข้าสู่ระบบอื่นๆ ของคุณจะยังปลอดภัย

การเล่นกลการเข้าสู่ระบบที่แตกต่างกันหลายสิบครั้งอาจเป็นความไม่สะดวกที่สำคัญ โชคดีที่คุณสามารถเปลี่ยนไปใช้โปรแกรมที่ออกแบบมาเพื่อจัดการรหัสผ่านหลายตัวในวิธีที่สะดวก สำหรับข้อมูลเพิ่มเติมในหัวข้อนี้ตรวจสอบ เลือกตัวจัดการรหัสผ่านเพื่อปกป้องความปลอดภัยของคุณ.

นี่เป็นเคล็ดลับเล็กน้อย: หากคุณใช้ตัวจัดการรหัสผ่านเช่น LastPass หรือ Dashlane (และคุณควรจริงๆ) โปรแกรมเหล่านี้สามารถเตือนคุณได้หากคุณใช้รหัสผ่านเดิมซ้ำในหลายไซต์

ขั้นตอนที่ 5: ทำให้ตัวเองปลอดภัยยิ่งขึ้นสำหรับ Breech ถัดไป

เมื่อสร้างรหัสผ่านใหม่ ให้ทำตามคำแนะนำของผู้เชี่ยวชาญด้านความปลอดภัยเพื่อให้แน่ใจว่าคุณเลือกตัวเลือกที่ปลอดภัยที่สุด

รหัสผ่านใหม่ของคุณควรมีความยาว 12 อักขระ ควรมีตัวอักษร ตัวเลข และสัญลักษณ์ (เช่น! หรือ ?) และไม่ควรอ้างถึงข้อมูลอื่นใดที่แฮกเกอร์อาจเข้าถึงหรือคาดเดาได้ง่าย ตัวอย่างเช่น อย่าตั้งรหัสผ่านตามชื่อ ที่อยู่ หมายเลขโทรศัพท์ หรือชื่อสัตว์เลี้ยงของคุณ

และเมื่อคุณกำหนดรหัสผ่านที่ปลอดภัยแล้ว ให้โปรแกรมจัดการรหัสผ่านจำรหัสผ่านนั้นและรหัสผ่านอื่นจากไซต์การเข้าสู่ระบบอื่นๆ ของคุณ

หลังจากเปลี่ยนรหัสผ่านของคุณแล้ว ให้ไปที่ haveibenpwned.com อีกครั้ง (หรือเว็บไซต์ที่คล้ายกัน) เพื่อยืนยันว่าข้อมูลการเข้าสู่ระบบของคุณยังคงปลอดภัย การระมัดระวังตัวและทำงานเพื่อทำความเข้าใจภัยคุกคามนั้น คุณจะสามารถป้องกันตัวเองจากอาชญากรรมทางอินเทอร์เน็ตได้อย่างเต็มที่