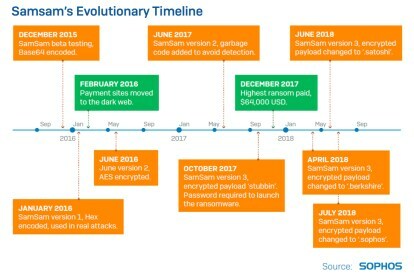

Извјештава сигурносна фирма Сопхос да је СамСам рансомваре направио више финансијске штете него што се раније веровало, генеришући 5,9 милиона долара од жртава од када се првобитно појавио у децембру 2015. Сопхос каже да хакери користе СамСам у нападима отприлике једном дневно, али типични веб сурфер вероватно никада неће доживети пустош с обзиром на СамСамову циљну публику.

Једини задатак рансомваре-а је да задржи рачунар као таоца шифровањем његових података. Уз накнаду, хакери ће објавити те податке. Рансомваре се обично користи у нециљаним кампањама нежељене е-поште у којима примаоци кликну на прилог или везу која инсталира рансомваре на њихов рачунар. Ове кампање обично не циљају одређене људе, већ преплављују пријемне сандучиће стотина хиљада појединаца.

Препоручени видео снимци

Према Сопхосу, СамСам је другачији. Не користи се у широко распрострањеној кампањи нежељене поште која жели да привуче потенцијалне жртве. Уместо тога, један хакер или тим појединаца проваљује у мрежу, скенира мрежу, а затим ручно покреће рансомваре. Они су напади прилагођени да максимизирају штету и генеришу откупнине у високим доларима.

„Можда највише привлаче нове информације о томе како се шире“, извјештавају из сигурносне фирме. „За разлику од ВаннаЦри-а, који је искористио рањивост софтвера да се копира на нове машине, СамСам је заправо распоређени на рачунаре на мрежи жртве на исти начин и са истим алатима, као легитимни софтвер апликације.”

Првобитно се веровало да се СамСам користи искључиво за напад на здравствене, владине и образовне организације. Али дубља истрага открива да су компаније у приватном сектору заправо преузеле терет напада, али једноставно нису вољне да иступе и открију своја принудна плаћања.

Уз то, предузећа у приватном сектору чине 50 одсто познатих напада, а следе здравствене (26 одсто), владине (13 одсто) и образовне (11 одсто) институције.

Графикон приложен уз извештај показује да 74 процента организација жртава које је идентификовао Сопхос живи у Сједињеним Државама. Заостаје Уједињено Краљевство са осам одсто, затим Белгија, Канада и Аустралија, док остале земље попут Данске, Естоније, Холандије и Индије имају један одсто. Постоје и друге жртве и земље које Софос тек треба да идентификује.

Чини се да цео проблем рансомвера потиче од слабих лозинки. Хакери добијају приступ мрежама путем протокола за даљински приступ који обично омогућава руководиоцима и радницима да приступе мрежи са даљине са рачунара док су код куће или током пословног путовања. Хакери користе софтвер да погоде ове слабе лозинке и инфилтрирају се у мрежу.

Али за разлику од ВаннаЦри и НотПетиа, хакери не ослобађају црва који пузи кроз мрежу и инфицира сваки рачунар. Уместо тога, они непрестано ударају у одбрану мреже док не заобиђу блокаде на путу и добију приступ који желе - или се не покрену са мреже. Одатле се крећу са рачунара на рачунар.

Ако напад буде успешан, хакери чекају да виде да ли ће жртве извршити плаћање преко веб странице објављене на мрачном вебу. Откупнине су се временом повећале, тврди Сопхос, на око 50.000 долара. Нециљани напади рансомваре-а, као што су спам кампање, обично генеришу само троцифрене откупнине.

Надоградите свој животни стилДигитални трендови помажу читаоцима да прате брзи свет технологије са свим најновијим вестима, забавним рецензијама производа, проницљивим уводницима и јединственим кратким прегледима.