Google использует свою службу безопасного просмотра уже около четырех лет с целью предоставить открытую услугу. приложения для просмотра веб-страниц могут проверять, не подозревается ли конкретный сайт в размещении вредоносного ПО или фишинге. мошенничество. Теперь Google опубликовал анализ (PDF) более чем 160 миллионов веб-страниц на более чем 8 миллионах сайтов, чтобы выявить тенденции в распространении вредоносного ПО — и обнаруживает это, в то время как социальная инженерия уловки играют незначительную роль, а эксплойты плагинов и браузеров по-прежнему распространены, распространители вредоносного ПО все чаще прибегают к подмене IP-адреса в надежде избежать обнаружение.

В целом, Google обнаружил, что распространители вредоносного ПО полагаются на использование уязвимостей в браузере или плагине для установки вредоносного ПО на компьютеры пользователей. системы в так называемых атаках Drive-By: обычно все, что нужно сделать пользователям, — это загрузить в Интернет вредоносный код, и их системы будут уничтожены. скомпрометирован. Инициатива Google по безопасному просмотру включает в себя автоматизированные инструменты, которые сканируют сайты в поисках таких попыток взлома и добавляют их в свою базу данных сомнительных и опасных сайтов, если они обнаруживаются.

Рекомендуемые видео

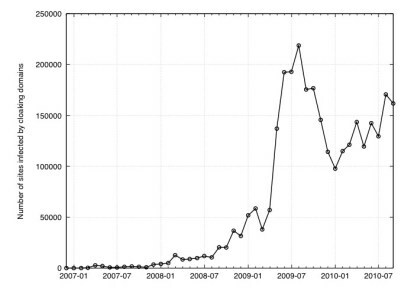

Однако авторы вредоносных программ все чаще прибегают к подмене IP-адресов, чтобы избежать обнаружения. В этом случае этот метод не предполагает использование трюков с маршрутизатором, чтобы трафик из одного источника выглядел так, как будто он исходит из другого; вместо этого распространители вредоносного ПО пытаются обнаружить связи с помощью опроса безопасного просмотра Google (и подобных ему сервисов) и предоставлять этим службам совершенно безопасные и безобидные веб-страницы... сохраняя неприятную полезную нагрузку для посетителей, которых они считают реальными. пользователи.

«Идея клоакинга проста: подавайте безопасный контент системам обнаружения, но передайте вредоносный контент обычным посетителям веб-страниц», — пишут Лукас Баллард и Нильс Провос. в блоге Google Online Security. «За прошедшие годы мы стали наблюдать все больше вредоносных сайтов, занимающихся маскировкой IP-адресов».

Google подчеркивает, что постоянно адаптирует свои сканеры к «современному обнаружению вредоносных программ», чтобы компенсировать маскировку IP-адресов. методы, но отмечает, что распространители вредоносного ПО и службы безопасности всегда будут участвовать в гонке вооружений… причем специалисты по безопасности чаще всего пытаются играть в догонялки.

Google также отмечает, что, за некоторыми исключениями, уязвимости браузеров и плагинов, используемые распространителями вредоносного ПО, используются только для сравнительно короткий период времени: как только обнаруживается новая уязвимость или исправляется старая, авторы вредоносного ПО быстро переходят к другой эксплуатировать.

Google также отмечает, что, заставляя людей устанавливать вредоносные программы с помощью социальной инженерии, они обычно заставляют людей загружать опасное программное обеспечение. обещая плагин или антивирусный пакет — все еще распространено и его число растет, его используют лишь около двух процентов сайтов, распространяющих вредоносное ПО.

Рекомендации редакции

- У Chrome проблема с безопасностью — вот как Google ее исправляет

- Почему Google сокращает доступ к Интернету некоторым своим сотрудникам?

- Google только что сделал этот жизненно важный инструмент безопасности Gmail совершенно бесплатным

- Крупнейшие налоговые службы отправляют ваши данные в Meta и Google

- Половина расширений Google Chrome могут собирать ваши личные данные

Обновите свой образ жизниDigital Trends помогает читателям быть в курсе быстро меняющегося мира технологий благодаря всем последним новостям, забавным обзорам продуктов, содержательным редакционным статьям и уникальным кратким обзорам.