Билл Роберсон/Цифровые тенденции

(ненадежный — это еженедельная колонка, посвященная быстро развивающейся теме кибербезопасности.

Рекомендуемые видео

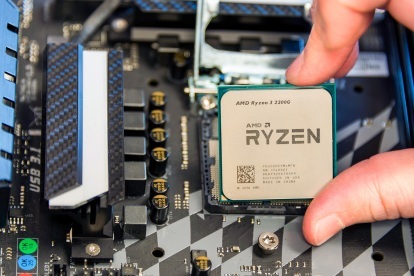

Во вторник, 13 марта, охранная фирма CTS Labs объявил об обнаружении 13 недостатков в процессорах AMD Ryzen и Epyc. Проблемы охватывают четыре класса уязвимостей, которые включают в себя несколько серьезных проблем, таких как аппаратный бэкдор в Чипсет Ryzen и недостатки, которые могут полностью поставить под угрозу безопасный процессор AMD, чип, который должен действовать как “безопасный мир», где конфиденциальные задачи могут быть недоступны для вредоносных программ.

Отсутствие согласия означает, что невозможно узнать, когда будет обнаружена следующая ошибка, от кого она исходит или как о ней будет сообщено.

Это откровение произошло всего через несколько месяцев после раскрытия Крах и Призрак недостатки, затронувшие чипы AMD, Intel, Qualcomm и других. AMD, чьи чипы были подвержены некоторым недостаткам Spectre, вышла из фиаско относительно невредимой. Энтузиасты сосредоточили свой гнев на Intel. Хотя

несколько коллективных исков были поданы против AMD, они ничто по сравнению с группа юристов настроена против Intel. По сравнению с Intel AMD казалась разумным и безопасным выбором.Это сделало сделанное во вторник объявление о недостатках оборудования AMD еще более взрывоопасным. В Твиттере разразилась буря, когда исследователи в области безопасности и энтузиасты ПК спорили о достоверности выводов. Тем не менее, информация, предоставленная CTS Labs, была независимо проверена другой фирмой, След битов, основанная в 2012 году. Можно спорить о серьезности проблем, но они существуют и ставят под угрозу то, что некоторые пользователи ПК привыкли считать последней безопасной гаванью.

Дикий Запад раскрытия информации

Содержание исследования CTS Labs в любом случае вызвало бы заголовки газет, но эффект от открытия был усилен его неожиданностью. AMD, очевидно, было предоставлено менее 24 часов на ответ, прежде чем CTS Labs стала публичной, а CTS Labs не стала публичной с все технические детали, вместо этого предпочитая делиться ими только с AMD, Microsoft, HP, Dell и рядом других крупных компании.

Многие исследователи безопасности заявили, что это нарушение. Большинство недостатков сообщается компаниям заранее, наряду с указанием сроков реагирования. Например, Meltdown и Spectre были раскрыты Intel, AMD и ARM 1 июня 2017 года. Google Project Zero команда. Первоначальное 90-дневное окно для устранения проблем было позже продлено до 180 дней, но закончилось досрочно, когда The Register опубликовал свою первую историю о дефекте процессора Intel. Решение CTS Labs не предоставлять предварительное раскрытие информации вызвало слухи о том, что у нее есть еще одна информация. более злой мотив.

Обзор недостатков AMD

CTS Labs защитилась в письме Ильи Лук-Зильбермана, технического директора компании, опубликовано на сайте AMDflaws.com. Лук-Зильберман не согласен с концепцией предварительного раскрытия информации, заявляя, что «продавец решает, хочет ли он предупредить клиентов, что есть проблема». Вот почему вы редко слышите об уязвимости безопасности в течение нескольких месяцев после того, как она была обнаружена. раскрыт.

Хуже того, говорит Люк-Зильберман, это приводит к игре на грани войны между исследователем и компанией. Компания может не ответить. Если это произойдет, перед исследователем окажется мрачный выбор; храните молчание и надейтесь, что никто больше не обнаружит ошибку, или обнародуйте подробности ошибки, для которой нет доступного исправления. Целью является сотрудничество, но ставки как для исследователя, так и для компании поощряют оборонительную позицию. Вопрос о том, что правильно, профессионально и этически, часто сводится к мелкому трайбализму.

Где дно?

Отраслевого стандарта обнаружения дефектов не существует, и при его отсутствии царит хаос. Даже те, кто верит в раскрытие информации, не согласны с деталями, например, о том, сколько времени нужно дать компании на ответ. Отсутствие согласия означает, что невозможно узнать, когда будет обнаружен следующий серьезный недостаток, от кого он исходит и как о нем будет сообщено.

Это все равно что надевать спасательный жилет, когда корабль тонет в холодных водах. Конечно, жилет — хорошая идея, но его уже недостаточно, чтобы вас спасти.

Кибербезопасность — это бардак, и этот бардак сказался на каждом из нас. Вызывает тревогу тот факт, что новые недостатки процессоров AMD, такие как Meltdown, Spectre, Heartbleed и многие другие, вскоре будут забыты. Они должен быть забытым.

В конце концов, какой еще у нас есть выбор? Компьютеры и смартфоны стали обязательными для участия в современном обществе. Даже те, кто ими не владеет, должны пользоваться сервисами, которые на них полагаются.

Очевидно, что каждое используемое нами программное и аппаратное обеспечение пронизано критическими недостатками. Даже в этом случае, если вы не решите отказаться от общества и построить хижину в лесу, вы должны их использовать.

Обычно мне хотелось бы, чтобы эта колонка заканчивалась практическими советами. Используйте надежные пароли. Не нажимайте на ссылки, обещающие бесплатные iPad. Что-то в этом роде. Такой совет остается верным, но он напоминает надевание спасательного жилета, когда корабль тонет в холодных арктических водах. Конечно. Спасательный жилет - хорошая идея. С ним вы в большей безопасности, чем без него, но этого уже недостаточно, чтобы вас спасти.

Рекомендации редакции

- В AMD Ryzen Master есть ошибка, из-за которой кто-то может получить полный контроль над вашим ПК

- AMD только что опубликовала информацию о четырех своих будущих процессорах Ryzen 7000.

- AMD только что выиграла войну ядер, и у нее все еще есть козырь в рукаве