Większość z nas jest online wystarczająco długo, aby wiedzieć, że Internet nie jest już tym, czym był kiedyś. Pod pozornie płynnymi doświadczeniami i interfejsami kryje się rój inwazyjnych i wyzyskujących procesów zbudowanych w celu osiągnięcia zysku. Każda firma internetowa poluje na Twoje dane — spójrz tylko, jak lubią to molochy Facebook został przyłapany na wykorzystywaniu Twoich danych. Jeśli chodzi o ochronę siebie, jesteś w dużej mierze zdany na siebie.

Zawartość

- 1. Logowanie za pomocą przycisków Facebook i Google

- 2. Podanie swojego osobistego adresu e-mail

- 3. Zapisywanie haseł w Twojej przeglądarce

- 4. Przewijanie poprzednich warunków

- 5. Przeglądaj bez protokołu HTTPS

- 6. Zezwolenie na pliki cookie i pozostawienie ich tam

Jednak z biegiem lat przyzwyczailiśmy się ufać pewnym zachowaniom w Internecie – ale nie możemy już ich uważać za coś oczywistego. Oto kilka rzeczy, których powinieneś przestać robić w Internecie.

Polecane filmy

1. Logowanie za pomocą przycisków Facebook i Google

Na większości stron logowania znajdziesz przyciski szybkiego logowania do Google i Facebooka. Choć mogą się one wydawać wygodną metodą „jednego klucza do rządzenia wszystkimi”, która eliminuje kłopoty zapamiętując lub tworząc liczne dane uwierzytelniające dla różnych stron internetowych, niosą ze sobą ogromną prywatność kompromis.

Powiązany

- Wreszcie wystartowało Wi-Fi 6. Oto, co to oznacza dla Ciebie

Firmy takie jak Facebook firmy, które czerpią przychody z reklam, zdały sobie sprawę, że ich usługi nie mogą być wszędzie. Stworzyli więc ramy uwierzytelniania. Klikając jeden z tych przycisków logowania, wyrażasz zgodę na udostępnianie swojej aktywności w usłudze strony trzeciej firmom hostingowym, takim jak Facebook i Google (i odwrotnie).

Na przykład, jeśli zarejestrujesz się w sklepie z odzieżą dziecięcą za pomocą przycisku logowania na Facebooku,

Z biegiem czasu przyciski logowania umożliwiają firmom technologicznym połączenie Twojego profilu cyfrowego w celu dokładnego przewidywania, z którymi reklamami najprawdopodobniej będziesz się kontaktować. Ponadto witryna, którą załączasz, zyskuje w wyniku tej relacji więcej informacji, niż prawdopodobnie potrzebuje. Przykład: gdy tworzysz nowe konto w Spotify za pośrednictwem Facebooka, automatycznie pobierany jest Twój profil publiczny, urodziny i lista znajomych.

Najlepiej więc trzymać się z daleka od przycisków logowania, a jeśli korzystasz z nich od jakiegoś czasu, skieruj się do ustawień swojego konta na Facebooku lub Google, aby odebrać dostęp do dowolnej usługi, z którą je połączyłeś Do.

Nawiasem mówiąc, Apple postanowiło zaoferować alternatywę skupiającą się na prywatności dzięki najnowszemu interfejsowi API uwierzytelniania. Zwany Zaloguj się za pomocą Applew przeciwieństwie do Facebooka czy Google prawie nie udostępnia żadnych informacji usługom stron trzecich – masz nawet możliwość ukrycia swojego adresu e-mail. Apple było w stanie to zapewnić przede wszystkim dlatego, że większość jego przychodów nie pochodzi z reklam i nie szpieguje Cię.

2. Podanie swojego osobistego adresu e-mail

Nie powinieneś też łatwo rezygnować ze swojego adresu e-mail. Jeśli nie planujesz aktywnie korzystać z witryny, powinieneś zamiast tego rozważyć zarejestrowanie się przy użyciu adresu e-mail nagrywarki.

Jednorazowe adresy e-mail nie są już tak proste, jak dziesięć lat temu. Możesz poprosić ich o przekierowanie na Twój własny identyfikator, o ile potrzebujesz witryny, a kiedy już skończysz, wypal ją jednym kliknięciem.

Rozszerzenia przeglądarki, takie jak E-maile z nagrywarką automatycznie generuje także unikalny, jednorazowy adres, który należy wprowadzić za każdym razem, gdy wykryje pole e-mail w formularzu online lub na stronie rejestracji. Z poziomu panelu Burner Emails możesz szybko wyłączyć te, których nie chcesz, i przekazać dalej wiadomości od pozostałych.

3. Zapisywanie haseł w Twojej przeglądarce

Większość przeglądarek pyta, czy chcesz zapisać hasło przy każdym logowaniu lub rejestracji na nową platformę. Ale nigdy nie powinieneś naciskać przycisku „Tak”.

Wbudowany menedżer haseł w przeglądarkach nie jest tak bezpieczny, jak powinien. W większości scenariuszy Twoje dane uwierzytelniające będą przechowywane w formacie zwykłego tekstu, do którego każdy intruz będzie mógł uzyskać dostęp przy odrobinie majsterkowania. W przeszłości zdarzało się również wiele przypadków naruszenia haseł tysięcy użytkowników.

Zalecamy przejście na dedykowanego menedżera haseł. Narzędzia te mają na celu ochronę Twoich danych uwierzytelniających, a co najważniejsze, działają we wszystkich aplikacjach i systemach operacyjnych.

4. Przewijanie poprzednich warunków

Jestem pewien, że wszyscy to zrobiliśmy: gorączkowo przewijaliśmy regulamin, abyśmy mogli szybko dotrzeć do ekscytującej części. Jednak w dzisiejszych czasach może to być naprawdę szkodliwe dla Twoich danych osobowych i może prowadzić do poważnych konsekwencji.

Rozumiemy. Warunki są długie i często zbyt skomplikowane, aby mózg niebędący prawnikiem mógł je zrozumieć.

Na szczęście istnieje kilka znaków, na które możesz zwrócić uwagę, aby zrozumieć, na co się zgadzasz. Możesz wyszukiwać popularne terminy, takie jak „informacje” i „dane”. Możesz też udać się do witryn pomocniczych, takich jak Warunki korzystania; DR, które streszczają zasady znanych usług w prostym języku angielskim.

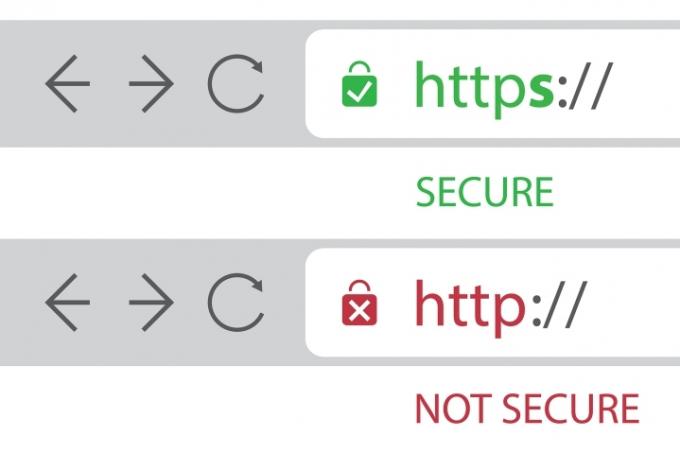

5. Przeglądaj bez protokołu HTTPS

Być może zauważyłeś, że podczas ładowania witryny internetowej przeglądarka automatycznie dodaje kilka dodatkowych znaków przed adresem URL. Jednym z nich jest „HTTP” – protokół internetowy określający sposób struktury witryny internetowej i przesyłania danych.

Jakiś czas temu wypuszczono bardziej zaszyfrowaną i prywatną aktualizację do protokołu HTTP o nazwie HTTPS. Największą zaletą jest to, że wszelkie informacje wymieniane przez witrynę internetową z serwerem są zabezpieczone i nie mogą zostać potajemnie wykorzystane przez intruzów. Niestety protokół HTTP jest nadal ważny i wiele witryn internetowych nie odczuło potrzeby przejścia na protokół HTTPS, co naraża Twoje dane na naruszenia.

Dopóki to się nie zmieni, mądrze jest unikać witryn innych niż HTTPS. Można także zainstalować bezpłatne rozszerzenie przeglądarki wymusza to użycie protokołu HTTPS w Internecie i każdej odwiedzanej usłudze.

6. Zezwolenie na pliki cookie i pozostawienie ich tam

Prawdopodobnie nie zastanawiasz się nad wyskakującym okienkiem Zezwalaj na pliki cookie, gdy odwiedzasz witrynę po raz pierwszy. Ale powinieneś.

Pliki cookie to małe fragmenty informacji, które firmy przechowują w Twojej przeglądarce, aby wiedzieć, że to Ty, gdy ponownie je odwiedzasz w celach reklamowych i personalizacyjnych. Chociaż pliki cookie narodziły się jako sprytne narzędzie dla programistów wiele lat temu, już tak nie jest. Pliki cookie prawie w ogóle nie są szyfrowane i mogą łatwo trafić w niepowołane ręce.

Niestety, większość witryn internetowych nie działa zgodnie z przeznaczeniem, jeśli całkowicie wyłączysz pliki cookie. Jakie jest zatem wyjście? Przełączasz je w tryb autodestrukcji, ponieważ jeśli się nie zarejestrujesz, prawdopodobnie nie będziesz mieć żadnego pożytku z tej witryny.

Aby to zrobić, będziesz potrzebować rozszerzenia przeglądarki innej firmy, takiego jak Automatyczne usuwanie plików cookie, ponieważ większość przeglądarek nie ma natywnego ustawienia tego.

Zalecenia redaktorów

- Jak kontrolować reklamy, które widzisz w Internecie

Ulepsz swój styl życiaDigital Trends pomaga czytelnikom śledzić szybko rozwijający się świat technologii dzięki najnowszym wiadomościom, zabawnym recenzjom produktów, wnikliwym artykułom redakcyjnym i jedynym w swoim rodzaju zajawkom.