(niepewny to cotygodniowa kolumna poświęcona szybko narastającemu tematowi cyberbezpieczeństwa.

Zawartość

- Wkradł się tam, gdzie nikt nie patrzył

- Zabezpieczanie drukarek

Im lepiej połączone są nasze urządzenia, tym większej ochrony potrzebują. Nie oznacza to jednak, że urządzenie musi być „inteligentne”, aby można je było zhakować.

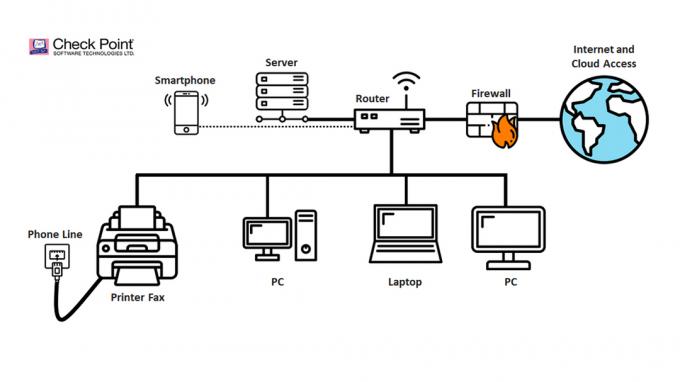

Zespół Check Point Research pokazał niedawno, jak można wykorzystać funkcję faksu w drukarce HP z lat 90. XX wieku do infiltracji zabezpieczeń sieci. Była to przełomowa demonstracja, która pokazała, jak podatna na ataki może być starsza technologia. Może Ci się wydawać, że stara drukarka, którą masz w rogu biura, jest nieszkodliwa, ale jak pokazują te badania, może stworzyć tylne wejście do Twojej sieci i wszystkich podłączonych do niej urządzeń.

Powiązany

- Wersja przeglądarki Chrome na Nvidia DLSS ma zostać uruchomiona, ale nie można jeszcze z niej korzystać

- Możesz teraz używać naklejki Dodaj swoje na Reels na Facebooku i Instagramie

- Jak Twój inteligentny dom może ulepszyć Twoje świąteczne przyjęcie

Wkradł się tam, gdzie nikt nie patrzył

Badania punktów kontrolnych wszedł na scenę o godz Def Con, największej na świecie konferencji hakerskiej, aby zademonstrować coś, co nazwali „faxploitem” w wielofunkcyjnych urządzeniach z drukarką i faksem.

Funkcja faksu w starej drukarce biurowej może nie być już używana, ale jeśli firmowy lub osobisty numer faksu zostanie upubliczniony na wizytówkach lub stronach internetowych, cały system będzie zagrożony. Używając właśnie tego numeru, badacze uzyskali dostęp do całej powiązanej sieci, w tym do wszystkich podłączonych do niej komputerów i danych.

Proces był szokująco prosty. Haker nawiązuje połączenie z drukarką, implementuje skrypt exploita i wysyła szkodliwy faks bezpośrednio do drukarki. To daje jej pełną kontrolę.

„…Drukarki to powszechne, bardzo rozpowszechnione urządzenia, które są powszechnie ignorowane, jeśli chodzi o cyberbezpieczeństwo”

Gdy haker uzyska dostęp do sieci, może wykorzystać ją jako punkt wyjścia do atakowania innych maszyn. Podczas demonstracji haker zainstalował złośliwe oprogramowanie o nazwie NSA EternalBlue exploit na docelowym komputerze podłączonym do sieci. Szkodnik pobierał określony dokument z komputera i drukował go na zdalnym faksie.

Inne luki odnotowane przez Check Point Research obejmują „manipulowanie treścią faksu” i „wysyłanie kopii każdego faksu, który klient wysyła do swojego Bank." Chociaż ryzyko związane z faksem może nie wydawać się przerażające, za każdym razem, gdy haker uzyska dostęp do sieci i podłączonych komputerów, dane będą zagrożone. chwyta. Faks jest często używany do przesyłania poufnych i ważnych dokumentów, a możliwość modyfikacji faksu z pewnością może spodobać się hakerom chcącym zarobić pieniądze.

Ale co sprawia, że drukarki są tak podatne na ataki? Rozmawialiśmy z dyrektorem generalnym Symphion, Jimem LaRoe, który wie z pierwszej ręki, dlaczego te badania są tak kłopotliwe.

Włamanie do faksu – przełomowe nowe badania w cyberprzestrzeni

„Powodem, dla którego [faks] przykuł uwagę ludzi, jest to, że drukarki są powszechne i bardzo rozpowszechnione urządzeń, które są powszechnie ignorowane, jeśli chodzi o cyberbezpieczeństwo” – LaRoe powiedział Digital Trends. „Drukarki to serwery, które przesyłają, wykorzystują i przechowują poufne (i cenne informacje), które umożliwiają dostęp do innych cennych zasobów cyfrowych wewnątrz firm”.

Chociaż niektóre drukarki mają wbudowanych wiele serwerów i dysków twardych, nie traktuje się ich z taką samą uwagą jak inne urządzenia. Komputery stacjonarne i laptopy są blokowane przez działy IT, a drukarki często pozostają niezauważone i stają się zagrożeniem dla bezpieczeństwa.

„Przestępcy podążają za kosztownościami i nie mogą ukraść biżuterii ani gotówki za pośrednictwem drukarki”.

„Typowy serwer znajduje się w centrum danych firmy, w ściśle monitorowanej, kontrolowanej i chronionej sieci, i jest obserwowany pod uważnym okiem przeszkolonego administratora systemu” – powiedział LaRoe. „I odwrotnie, drukarki najczęściej nie znajdują się w oddzielnej sieci, a nawet jeśli są, nie są zarządzane pod kątem bezpieczeństwa i często jeżdżą na kółkach pośrodku biur lub, powiedzmy, na izbie przyjęć, z fizycznym (i często cyfrowym) dostępem wszyscy."

Faxploit nie jest jedyną luką wykrytą ostatnio w drukarkach. Zaledwie kilka miesięcy temu HP uruchomił program nagród za błędy specjalnie dla bezpieczeństwa drukarki, zainicjowany przez Raport BugCrowd „Stan nagród za błędy” za rok 2018. Z raportu wynika, że w ciągu ostatniego roku liczba luk w zabezpieczeniach drukarek wzrosła o 21 procent.

LaRoe wyjaśnił, że drukarki są często instalowane w sieciach z „domyślnymi hasłami administratora i 40–60 otwartymi portami”, co sprawia, że stosunkowo łatwo je złamać.

Jest oczywiste, że przed bezpieczeństwem drukarki jeszcze daleka droga.

Zabezpieczanie drukarek

Chociaż wszystko to odnosi się zarówno do domów prywatnych, jak i organizacji na dużą skalę, przypomniał nam LaRoe że haker ma znacznie mniejszą motywację do wykonania czegoś takiego jak faks na domowej drukarce.

„Jak wszyscy wiemy, dla złych facetów [faxploit] jest teraz opublikowanym przepisem na wymyślanie złych rzeczy”.

„Wiele z tych wektorów zagrożeń pojawia się w domu, ale w przeciwieństwie do firm, w większości domów nie ma haju cenią zasoby cyfrowe, aby ktoś mógł je ukraść lub odmówić obsługi komputerów lub komputerów z oprogramowaniem ransomware” – powiedział LaRoe. „Przestępcy podążają za kosztownościami i nie mogą ukraść biżuterii ani gotówki za pośrednictwem drukarki”.

Jednak LaRoe stwierdził, że powszechność urządzeń Internetu rzeczy w domu zapewnia jeszcze większą moc pośredniemu punktowi wejścia, takiemu jak drukarka. Im więcej podłączonych urządzeń jest zamkniętych za jednym zamkiem, tym większa nagroda dla hakera za jego złamanie.

Jeśli chodzi o sam faks, na szczęście jest on nadal teoretyczny. Hakerzy nie zostali jeszcze przyłapani na stosowaniu tej taktyki, a firma Check Point Research współpracowała z HP nad opracowaniem łatki dla tego exploita. Jednak LaRoe uważa, że to dopiero wierzchołek góry lodowej, o czym świadczą strony i strony „hacków do drukarek” dostępnych w Google. Niektóre z nich to sposoby na uzyskanie większej ilości kolorów z drukarki. Inne są bliższe temu, co można zobaczyć na Def Con.

„Jak wszyscy wiemy, dla złoczyńców jest to teraz opublikowany przepis na wymyślanie złych rzeczy” – powiedział LaRoe, odnosząc się do faksu.

Istnieją oczywiście rozwiązania, takie jak to, które ma LaRoe w Symfionie, co obejmuje praktyczny nadzór i monitorowanie zasobów drukarskich firmy. Badania Check Point sugerują, że podzielenie drukarki na oddzielną sieć jest ważną strategią odcięcia dostępu do reszty sieci. Jednak przeciętnemu człowiekowi zawsze zaleca się proste taktyki, takie jak zmiana domyślnego hasła drukarki sieciowej i zainstalowanie najnowszego oprogramowania sprzętowego.

Faxploit nie wymaga, aby każda osoba musiała sprzedać swój stary faks. Powinieneś przynajmniej spojrzeć na swój stary faks z podejrzliwością.

Zalecenia redaktorów

- Hakerzy wykorzystują nową, przebiegłą sztuczkę, aby infekować Twoje urządzenia

- Ten klucz sprzętowy może zapewnić superszybkie połączenie Wi-Fi 6 ze starym komputerem

- Hakerzy mogą teraz przejąć kontrolę nad Twoim komputerem za pośrednictwem programu Microsoft Word

- Czy Twoje dzieci wybierają gry wideo zamiast zadań domowych? Technologia inteligentnego domu może pomóc

- Tego lata Twoje rachunki za prąd gwałtownie wzrosną. Technologia inteligentnego domu może pomóc.