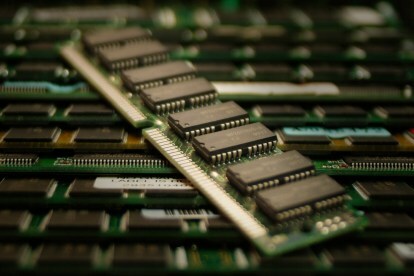

Rowhammer działa w oparciu o fizyczną słabość dynamicznej pamięci o dostępie swobodnym, czyli DRAM, która może powodować wyciek ładunków z komórek pamięci i wpływać na zawartość pobliskich wierszy. Znane wśród badaczy jako „bitflipping” jest niezamierzonym efektem ubocznym ostatnich wysiłków na rzecz zmniejszenia pamięci. Nie minęło jednak dużo czasu, zanim odkryto sposoby celowego wywoływania tego procesu.

Polecane filmy

Poprzednie badania ujawniły metody, które były zawodne lub zbyt trudne. W jednym procesie zastosowano JavaScript, aby uzyskać pomyślny wynik, ale to podejście było ograniczone do niektórych platform i było powolne dokończył swoją pracę i wymagał od docelowego użytkownika wprowadzenia pewnych poprawek w domyślnych ustawieniach swojego komputera system.

Powiązany

- Twój następny MacBook Air może być jeszcze szybszy, niż oczekiwano

- Ta zewnętrzna chłodnica Bykski jest większa niż Twój komputer

- Zostanie uruchomiona witryna Apple Security Research, która ma chronić Twój komputer Mac

Nowy raport sugeruje, że kod już obecny w systemie docelowym, zawierający instrukcje nieczasowe, mógłby zostać wykorzystany do ułatwienia przerzucania bitów – wynika z raportu z Ars Technica. Ponieważ instrukcje nieczasowe przechowują dane w chipie DRAM, a nie w pamięci podręcznej, zapewniają znacznie bardziej bezpośrednią drogę do celu.

Potencjalnie złośliwa aplikacja internetowa może wykorzystać instrukcje tymczasowe w celu usunięcia ograniczeń bezpieczeństwa nakładanych przez przeglądarkę internetową. Alternatywnie, złośliwe pliki wprowadzone do odtwarzacza wideo lub innej aplikacji mogą wykorzystać instrukcje wykorzystywane przez oprogramowanie w celu przeprowadzenia ataku na pamięć DRAM systemu.

Ta metoda pokazuje ciągłe znaczenie działań związanych z bezpieczeństwem — uważa się, że Rowhammer mógłby to zrobić za kilka lat stanie się praktyczny, co da programistom trochę czasu na walkę z jego skutkami. Jednakże fakt, że ataki te wykorzystują fizyczną cechę pamięci DRAM, może sprawić, że będą raczej trudne do przeciwdziałania.

Zalecenia redaktorów

- Ta innowacja w pamięci RAM to świetna wiadomość dla Twojego komputera

- Twój następny MacBook Pro może być jeszcze szybszy, niż oczekiwano

- To rozszerzenie do przeglądarki Chrome umożliwia hakerom zdalne przejęcie Twojego komputera

- Ta gra pozwala hakerom zaatakować Twój komputer, a Ty nawet nie musisz w nią grać

- Hakowanie jako usługa umożliwia hakerom kradzież danych za jedyne 10 USD

Ulepsz swój styl życiaDigital Trends pomaga czytelnikom śledzić szybko rozwijający się świat technologii dzięki najnowszym wiadomościom, zabawnym recenzjom produktów, wnikliwym artykułom redakcyjnym i jedynym w swoim rodzaju zajawkom.