Przerażający „wyciek logowania”, w którym hakerzy kradną dane logowania tysięcy użytkowników określonej witryny, staje się nieodłącznym elementem ery internetu. Sprawdź wiadomości, a znajdziesz doniesienia tylko z ostatniego roku o hakerach włamujących się do pół tuzina witryn — w tym Myspace, Target i Linkedin — powodując, że te witryny (i inne) tracą kontrolę nad logowaniem milionów użytkowników kwalifikacje.

Problem jest czymś w rodzaju epidemii, ale jeśli nie czytasz aktywnie wiadomości technicznych o poważnych naruszeniach bezpieczeństwa danych, być może nie słyszałeś o wielu włamaniach. Firmy chętnie unikają zakłopotania przyznaniem się, że ich systemy bezpieczeństwa zostały naruszone, chociaż wiele z nich i tak to robi. Na przykład Twitter niedawno skontaktował się z każdą dotkniętą osobą bezpośrednio po naruszeniu danych miliona użytkowników.

Ważne jest, aby być ostrożnym (bez paniki). Wielu z nas posiada kompletne osobowości internetowe powiązane z naszymi fizycznymi adresami, w tym dane kontaktowe, finanse, a może nawet informacje o ubezpieczeniach społecznych. W najlepszym przypadku Twoje poufne informacje mogą zostać sprzedane telemarketerom lub spamerom. W najgorszym przypadku cyberprzestępcy mogą uzyskać dostęp do Twoich finansów lub ukraść Twoją tożsamość. Hakerzy mogą nawet przejąć kontrolę nad Twoim komputerem.

Krok 1: Poszukaj w Google

Ale biorąc pod uwagę miliony ludzi dotkniętych poważnymi naruszeniami bezpieczeństwa, jak możesz stwierdzić, czy Twoje dane zostały ujawnione? A co możesz z tym zrobić?

Możesz zacząć od uruchomienia wyszukiwarki Google, aby sprawdzić, czy jakakolwiek witryna, z której korzystasz, nie uległa wyciekowi. Ale to jest trafienie lub chybienie, czasochłonne, a nawet jeśli znajdziesz raporty, że jeden z nich został zhakowany, nie oznacza to, że Twoje dane zostały faktycznie naruszone.

Na szczęście internet ma tendencję do rozwiązywania tylu problemów, ile powoduje (na poniższym filmie wyobraź sobie, że Homer mówi „internet” zamiast „alkohol” i masz pomysł). Oto kilka wskazówek, które pomogą Ci pozostać na szczycie cyberbezpieczeństwa.

Krok 2: Dowiedz się, czy zostałeś przeciek

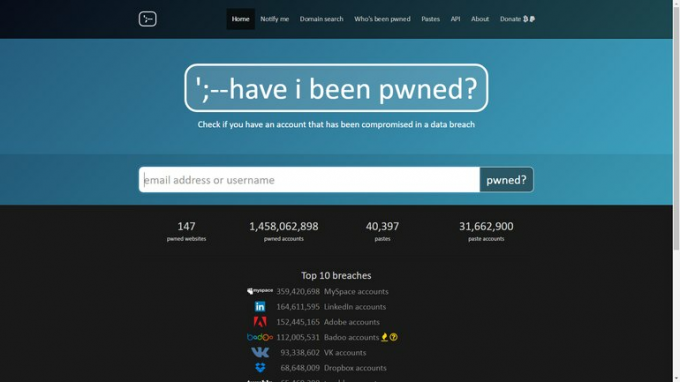

Najprostszym sposobem ustalenia, czy Twoje informacje wyciekły, jest wizyta haveibeenpwned.com. Tak, ma dziwną nazwę (złamany pochodzi z żargonu hakerskiego, który odnosi się do „bycia własnością”), ale działa, jest bezpłatny i nie wymaga rejestracji.

Zdjęcie: Ryan Hilary

Wystarczy wpisać swoją nazwę użytkownika lub adres e-mail, a witryna szybko przeszuka listę znanych naruszeń, informując Cię, czy zostałeś naruszony i (jeśli tak), przez którą witrynę. Nie musisz podawać żadnych haseł ani innych poufnych informacji do tej usługi.

Krok 3: Sprawdź dwukrotnie w LeaskedSource

Inną opcją jest użycie leakedsource.com. Obie strony robią mniej więcej to samo, ale zapewniają podwójne pokrycie — więc jeśli jedna strona czegoś nie zauważy, druga może nie.

Zdjęcie: Ryan Hilary

Szybkie przeszukanie mojego własnego adresu e-mail ujawniło, że doszło do naruszenia informacji w Adobe, Myspace, Last.fm, Linkedin i Dropbox. Ojej! Co mam z tym zrobić?

Pierwszą rzeczą, którą powinieneś zrobić, jest natychmiastowa zmiana złamanego hasła.

Następnie zadaj sobie pytanie: „Czy użyłem tego samego hasła w innych witrynach?” Jeśli tak, zmień również tam hasło — i tym razem użyj innego hasła w każdej witrynie.

Jedną z najlepszych zasad bezpieczeństwa online jest: Uczyń każde hasło wyjątkowym. W ten sposób, jeśli jedna strona zostanie naruszona, pozostałe loginy pozostaną bezpieczne.

Oczywiście żonglowanie dziesiątkami różnych loginów może być poważną niedogodnością. Na szczęście możesz skorzystać z programu zaprojektowanego do wygodnego zarządzania wieloma hasłami. Aby uzyskać więcej informacji na ten temat, sprawdź Wybierz menedżera haseł, aby chronić swoje bezpieczeństwo.

Oto mała wskazówka: jeśli używasz menedżera haseł, takiego jak LastPass lub Dashlane (i naprawdę, naprawdę powinieneś) te programy mogą Cię ostrzegać, jeśli ponownie używasz tego samego hasła w wielu witrynach.

Krok 5: Bądź bezpieczniejszy na następny breech

Podczas tworzenia nowego hasła postępuj zgodnie z poradami ekspertów ds. bezpieczeństwa, aby upewnić się, że wybierasz najbezpieczniejsze dostępne opcje.

Twoje nowe hasło powinno mieć 12 znaków. Powinien zawierać litery, cyfry i symbole (takie jak! lub ?) i nie powinien odnosić się do żadnych innych informacji, do których hakerzy mogą łatwo uzyskać dostęp lub zgadnąć. Na przykład nie opieraj hasła na swoim imieniu, adresie, numerze telefonu lub imieniu zwierzaka.

A kiedy już opracujesz bezpieczne hasło, pozwól programowi do zarządzania hasłami zapamiętać je i inne hasła z innych witryn logowania.

Po zmianie hasła od czasu do czasu odwiedzaj witrynę haveibeenpwned.com (lub podobną), aby upewnić się, że Twoje dane logowania są bezpieczne. Zachowując czujność i starając się zrozumieć zagrożenie, możesz zapewnić sobie maksymalną ochronę przed cyberprzestępczością.