Naar aanleiding van berichten dat een type malware meer dan 700.000 mensen heeft geïnfecteerd routers gebruikt in huizen en kleine bedrijven in meer dan 50 landen, dringt de FBI er bij alle consumenten op aan hun routers opnieuw op te starten. De VPNFilter-malware werd ontdekt door de beveiligingsonderzoekers van Cisco en treft routers van Asus, D-Link, Huawei, Linksys, Mikrotik, Netgear, QNAP, TP-Link, Ubiquiti, Upvel en ZTE. Het Amerikaanse ministerie van Justitie zei dat de auteurs van de VPNFilter deel uitmaakten van de Sofacy-groep die rechtstreeks verantwoording aflegde aan de Russische regering: Reuters gemeld, en dat Oekraïne het waarschijnlijke doelwit van de aanval was.

“De VPNFilter-malware is een meertraps, modulair platform met veelzijdige mogelijkheden om zowel het verzamelen van inlichtingen als destructieve cyberaanvaloperaties te ondersteunen”, aldus Cisco in een rapport. Omdat de malware gegevens van de gebruiker zou kunnen verzamelen en zelfs een grootschalige destructieve aanval zou kunnen uitvoeren, heeft Cisco raadt eigenaren van SOHO- of NAS-apparaten (Network Attached Storage) aan bijzonder voorzichtig te zijn met dit soort apparaten aanval. En omdat het onduidelijk is hoe gecompromitteerde apparaten überhaupt zijn geïnfecteerd, dringen ambtenaren er bij alle gebruikers op aan

routers en NAS-apparaten opnieuw opstarten.Aanbevolen video's

Dit is nu dubbel zo belangrijk, omdat uit verdere analyse blijkt dat de lijst met kwetsbare hardware veel langer is dan aanvankelijk werd gedacht. Waar na de eerste aankondiging veertien apparaatmodellen kwetsbaar zouden zijn, is die lijst uitgegroeid tot tientallen apparaten van een aantal fabrikanten. Dit maakt maar liefst 700.000 routers over de hele wereld kwetsbaar en een nog groter aantal verbonden gebruikers.

Verwant

- Oh geweldig, met nieuwe malware kunnen hackers je wifi-router kapen

- Hoe u het wifi-wachtwoord van uw router kunt wijzigen

- Hoe u het IP-adres van uw router kunt vinden voor maatwerk en beveiliging

Nog problematischer is dat de getroffenen kwetsbaar zijn voor een nieuw ontdekt element van de malware waardoor het een man in het midden aanval op inkomend verkeer dat door de router gaat. Dat maakt iedereen op geïnfecteerde netwerken vatbaar voor aanvallen en gegevensdiefstal. De malwaremodule, genaamd “ssler”, scant ook actief web-URL’s op gevoelige informatie zoals inloggegevens, die vervolgens kunnen worden teruggestuurd naar een controleserver, volgens Ars Technica. Het doet dit door beschermde HTTPS-verbindingen actief te downgraden naar veel beter leesbaar HTTP-verkeer.

Het meest opvallende aan deze nieuwste ontdekking is dat het laat zien hoe routerbezitters en verbonden apparaten zijn ook doelwitten, en niet alleen de potentiële slachtoffers van het botnet dat actief werd gecreëerd door de verspreiding hiervan malware.

Hoe dan ook blijven de aanbevelingen voor het beveiligen van uw eigen netwerk hetzelfde.

“De FBI raadt elke eigenaar van routers voor kleine kantoren en thuiskantoren aan om de apparaten opnieuw op te starten verstoren de malware tijdelijk en helpen bij de mogelijke identificatie van geïnfecteerde apparaten”, aldus de FBI ambtenaren waarschuwden. “Eigenaars wordt geadviseerd om te overwegen de instellingen voor extern beheer op apparaten uit te schakelen en te beveiligen met sterke wachtwoorden en encryptie wanneer ingeschakeld. Netwerkapparaten moeten worden geüpgraded naar de nieuwste beschikbare versies van firmware.”

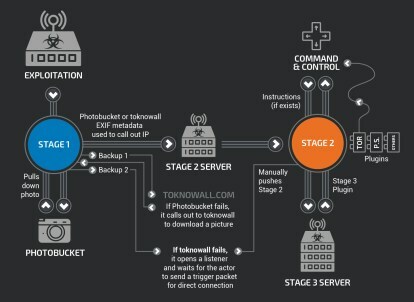

Er zijn drie fasen in VPNFilter: een persistente fase 1 en niet-persistente fasen 2 en 3. Vanwege de manier waarop de malware werkt, zal het opnieuw opstarten fase 2 en 3 elimineren en de meeste problemen verlichten. De FBI had beslag gelegd op een domein dat door de maker van de malware werd gebruikt om fase 2 en 3 van de aanval uit te voeren. Deze latere fasen kunnen een herstart niet overleven.

Het ministerie van Justitie heeft ook een soortgelijke waarschuwing afgegeven, waarin gebruikers worden opgeroepen hun routers opnieuw op te starten. “Eigenaren van SOHO- en NAS-apparaten die mogelijk geïnfecteerd zijn, moeten hun apparaten zo snel mogelijk opnieuw opstarten, waardoor ze tijdelijk worden geëlimineerd de tweede fase malware en ervoor zorgen dat de eerste fase malware op hun apparaat om instructies vraagt”, aldus de afdeling in een stelling. “Hoewel apparaten kwetsbaar zullen blijven voor herinfectie met de tweede fase malware terwijl ze verbonden zijn met internet, maximaliseren deze inspanningen de kansen daartoe de infectie wereldwijd te identificeren en te verhelpen in de beschikbare tijd voordat Sofacy-actoren kennis nemen van de kwetsbaarheid in hun command-and-control infrastructuur."

Cisco adviseerde alle gebruikers om hun apparaten terug te zetten naar de fabrieksinstellingen, waardoor zelfs fase 1 van de malware zou verdwijnen. Als u niet zeker weet hoe u een fabrieksreset moet uitvoeren, dient u contact op te nemen met de fabrikant van de router voor instructies, maar over het algemeen moet u een paperclip in de ‘reset’-knop aan de achterkant of onderkant van uw router en als u deze een paar seconden op zijn plaats houdt, worden uw router. Aanvullende aanbevelingen om toekomstige aanvallen te beperken zijn ook te vinden in Cisco-rapport.

Bijgewerkt op 6 juni: nieuws toegevoegd over nieuw getroffen routers en aanvalsvectoren.

Aanbevelingen van de redactie

- U plaatst uw router op de verkeerde plek. Hier kun je het in plaats daarvan plaatsen

- Hoe u uw routerfirmware kunt bijwerken

- Geef je router nieuwe superkrachten door DD-WRT te installeren

- Hacker infecteert 100.000 routers bij de nieuwste botnetaanval gericht op het verzenden van e-mailspam

- Is uw router kwetsbaar voor aanvallen? Nieuw rapport zegt dat de kansen niet in uw voordeel zijn

Upgrade uw levensstijlMet Digital Trends kunnen lezers de snelle technische wereld in de gaten houden met het laatste nieuws, leuke productrecensies, inzichtelijke redactionele artikelen en unieke sneak peeks.