Nors internetas labai išplėtė galimybę dalytis žiniomis, jis taip pat apsunkino privatumo klausimus. Daugelis žmonių pagrįstai nerimauja, kad jų asmeninė informacija bus pavogta arba peržiūrima, įskaitant banko įrašus, kredito kortelės informaciją ir naršyklės ar prisijungimo istoriją.

Turinys

- Kodėl Tor egzistuoja?

- Kaip Tor turi atsakymą į saugų naršymą

- Kas naudoja „Tor“ ir kodėl?

- Kaip naudotis Tor: kaip jį gauti

- Kaip naudoti „Tor“: trumpa programinės įrangos apžvalga

- Giliojo žiniatinklio tyrinėjimas

- Kokie yra „Tor“ apribojimai, pavojai ir bendra sauga?

Jei naršydami ieškote daugiau privatumo, „Tor“ yra geras būdas tai padaryti, nes tai programinė įranga, leidžianti vartotojams anonimiškai naršyti internete. Reikėtų pažymėti, kad Tor gali būti naudojamas norint pasiekti neteisėtą turinys tamsiajame žiniatinklyjeir Skaitmeninės tendencijos tokio elgesio netoleruoja ir neskatina.

Rekomenduojami vaizdo įrašai

Kodėl Tor egzistuoja?

Šioje duomenų rinkimo ir privatumo problemų aplinkoje „Tor“ naršyklė tapo diskusijų ir žinomumo objektu. Kaip ir daugelis pogrindžio reiškinių internete, jis yra menkai suprantamas ir apgaubtas technologinės mistikos, kurią žmonės dažnai priskiria tokiems dalykams kaip

įsilaužimas arba Bitcoin.Dešimtajame dešimtmetyje JAV karinio jūrų laivyno tyrimų laboratorijos iš pradžių sukurti svogūnų maršrutizatoriai gavo savo pavadinimą dėl svogūnų tipo sluoksniavimo technikos, kuri slepia informaciją apie vartotojo veiklą ir vietą. Galbūt ironiška, kad organizacija didžiąją dalį finansavimo gavo iš Jungtinių Valstijų skyrių Daugelį metų trunkanti valstijų vyriausybė, kuri vis dar laiko Torą kaip įrankį autoritarinei demokratijai skatinti teigia.

Norėdami suprasti, kaip Tor gali apsaugoti vartotojo tapatybę jiems naršant internete, turime aptarti internetą. Paprasčiausiai tai yra jungtys tarp kompiuterių dideliais atstumais. Kai kuriuose kompiuteriuose saugomi internete saugomi duomenys, įskaitant tokius tinklalapius kaip „Google“, kurie yra žinomi kaip serveriai. Prietaisas, naudojamas šiai informacijai pasiekti, pvz., išmanusis telefonas arba PC, yra žinomas kaip klientas. Perdavimo linijos, jungiančios klientus su serveriais, yra įvairių formų, nesvarbu, ar tai būtų šviesolaidiniai kabeliai, ar „Wi-Fi“, tačiau visos jos yra jungtys. Su Wi-Fi išradimas, palydovinis internetas ir nešiojamieji viešosios interneto prieigos taškai, internetas yra labiau prieinamas ir labiau pažeidžiamas nei bet kada anksčiau.

Duomenys gali būti perimti arba šnipinėti vis įvairesniais būdais, ypač jei tinklai nenaudoja tinkamo šifravimo arba netyčia atsisiuntė kenkėjiškų programų. Baltosios kepurės pusėje asmenys ir organizacijos (įskaitant vyriausybes, teisėsaugos IPT ir socialinės žiniasklaidos įmones) gali pasiekti interneto duomenis, kad būtų galima stebėti, kas vykdo neteisėtą veiklą, arba rinkti vertingus duomenis apie vartotojų elgesį ir veiksmus, kuriuos galima analizuoti arba parduotas.

Vis daugiau sprendimų sprendžia šias privatumo problemas, pvz., VPN arba virtualūs privatūs tinklai. „Tor“ yra dar vienas naršyklės sprendimas, kurį naudoja daugelis.

Kaip Tor turi atsakymą į saugų naršymą

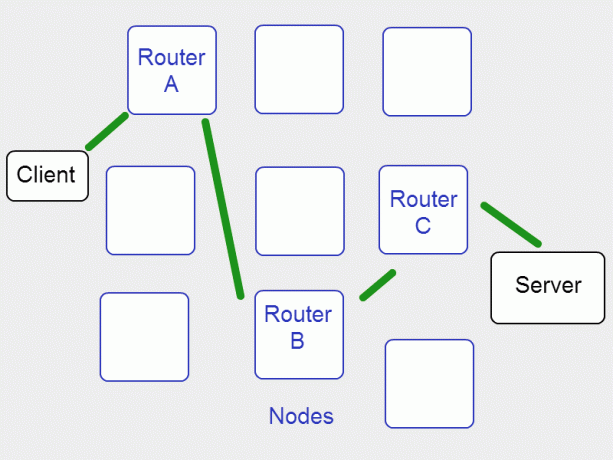

Yra du svarbūs svogūnų maršruto aspektai. Pirma, „Tor“ tinklą sudaro savanoriai, kurie savo kompiuterius naudoja kaip mazgus. Įprasto naršymo metu informacija internetu keliauja paketais. Tačiau kai „Tor“ vartotojas apsilanko svetainėje, jų paketai tiesiogiai neperkeliami į tą serverį. Vietoj to, Tor sukuria kelią per atsitiktinai priskirtus mazgus, kuriais paketas seks prieš pasiekdamas serverį.

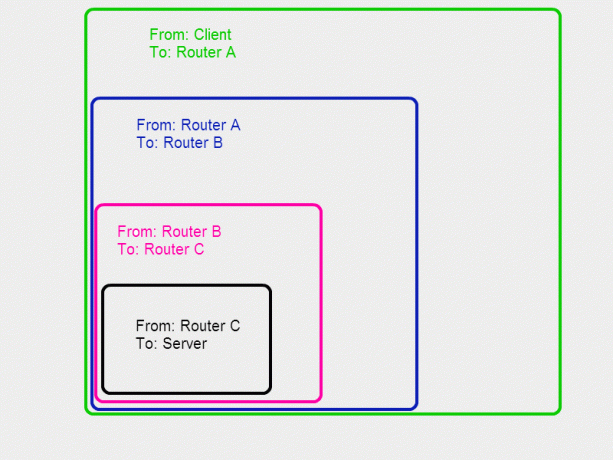

Kitas svarbus svogūnų maršruto aspektas yra paketų konstravimas. Paprastai paketuose yra siuntėjo adresas ir paskirties vieta, pvz., sraigių paštas. Naudojant „Tor“, paketai suvyniojami į vienas po kito einančius sluoksnius kaip lizdinė lėlė.

Kai vartotojas siunčia paketą, viršutinis sluoksnis nurodo, kad jis eitų į maršrutizatorių A, pirmąjį grandinės sustojimą. Kai jis yra, maršrutizatorius A nuima pirmąjį sluoksnį. Kitas sluoksnis nurodo maršrutizatoriui A nusiųsti paketą į maršrutizatorių B.

Maršrutizatorius A nežino galutinės paskirties vietos, tik tiek, kad paketas atėjo iš vartotojo ir nukeliavo į B. Maršrutizatorius B nulupa kitą sluoksnį, nukreipdamas jį į maršrutizatorių C, ir šis procesas tęsiasi tol, kol pranešimas pasiekia tikslą.

Kiekvienoje stotelėje mazgas žino tik paskutinę vietą, kurioje buvo paketas, ir kitą vietą, kurioje jis bus. Nė vienas mazgas neįrašo viso duomenų kelio, taip pat niekas, stebintis pranešimą, neišnyks, jei pirmieji trys serveriai sukonfigūruoti teisingai.

Kas naudoja „Tor“ ir kodėl?

Anonimiškumas yra „Tor“ duona ir sviestas, todėl tikriausiai neįmanoma gauti tikslaus vaizdo apie jo vartotojų bazę. Tačiau išryškėja specifinės tendencijos, o kai kurie „Tor“ advokatai ypač garsiai kalba apie priežastis, kodėl jie naudojasi paslauga.

Tor išpopuliarėjo tarp žurnalistų ir aktyvistų šalyse, kurios riboja savo piliečių internetą ir saviraišką. Pranešėjams „Tor“ yra saugus būdas nutekėti informaciją žurnalistams.

Galbūt nežinote, bet kai Edwardas Snowdenas naujienų organizacijoms paskelbė informaciją apie NSA PRISM programą, jis tai padarė per Tor. Tačiau nereikia būti aktyvistu, laisvės kovotoju ar nusikaltėliu, kad įvertintum Torą. Daugelis akademikų ir paprastų piliečių palaiko Tor kaip įrankį, leidžiantį išlaikyti privatumą ir žodžio laisvę skaitmeniniame amžiuje. Tokios agentūros kaip CŽV taip pat yra aktyvūs „Tor“, kad būtų lengviau gauti patarimų ir informacijos.

Nepaisant gerų „Tor Project“ ketinimų, „Tor“ įgijo blogą reputaciją pagrindinėje spaudoje ir ne be priežasties. Kai turite nemokamą privatumo naršyklę, kuri yra lengvai platinama ir siūlo vartotojams tiek palaikymą ir bendruomenių forumuose, nenuostabu, kad kai kurios iš tų bendruomenių formuojasi aplink neblogą reputaciją dalykų. Tor kovoja su šia konotacija PrivChat internetiniai seminarai kai kurie jo populiarūs naudotojai žmogaus teisių ir demokratijos skatinimo srityse, taip pat gidai tiems, kurie veikia prie priešiškų vyriausybių, kad padėtų jiems išlikti saugiems.

Kaip naudotis Tor: kaip jį gauti

Atsižvelgiant į Tor projekto ideologinius tikslus, „Tor“ yra nemokama ir prieinama daugelyje platformų, įskaitant „Linux“. Tiesiog atsisiųskite ir įdiekite naršyklę iš „Tor Project“ svetainės, kuri yra modifikuota „Firefox“ versija, skirta „Windows“, „MacOS“, „Linux“ ir Android.

Vartotojai turėtų atkreipti dėmesį, kad nors „Tor“ naršyklė yra iš anksto sukonfigūruota, kad veiktų tinkamai, tinklų su ugniasienėmis ar kitomis apsaugos sistemomis vartotojai gali susidurti su sunkumais. Be to, neatsargus naršymas vis tiek gali pakenkti anonimiškumui. Tor svetainė turi sąrašą dalykų, kurių reikia vengti naudojant naršyklę.

Kaip naudoti „Tor“: trumpa programinės įrangos apžvalga

Atsisiuntę ir įdiegę „Tor Browser“, turėsite žinoti, kaip joje naršyti. Norėdami greitai apžiūrėti „Tor“ naršyklę, atlikite šiuos veiksmus:

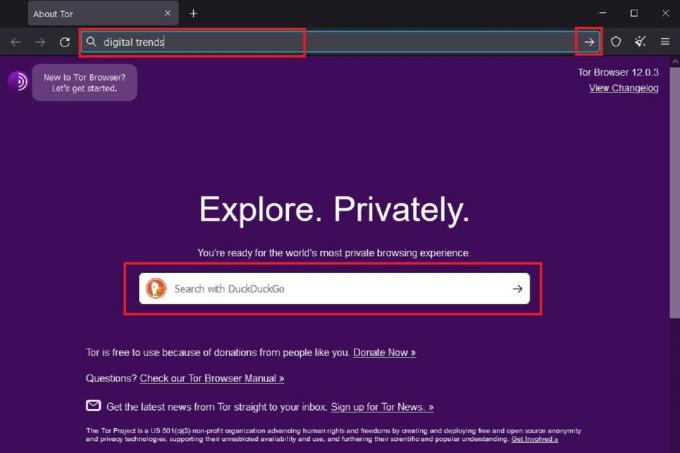

1 žingsnis: Savo kompiuteryje atidarykite „Tor“ naršyklę.

2 žingsnis: Ant Prisijunkite prie Tor Pasirodžiusiame ekrane, galite pereiti į priekį ir prisijungti prie „Tor“ pasirinkdami Prisijungti arba skirkite laiko ryšio nustatymui pasirinkdami Konfigūruoti ryšį variantas. Šio vadovo tikslais mes tiesiog pasirinksime Prisijungti.

3 veiksmas: Prisijungimas gali užtrukti kelias minutes, bet kai prisijungsite prie „Tor“, jums bus parodytas pasveikinimo ekranas, kuriame aiškiai matoma „DuckDuckGo“ paieškos variklio paieškos juosta. Galite naudoti šią paieškos juostą arba esančią „Tor“ naršyklės lango viršuje, kad atliktumėte privačiesnę žiniatinklio paiešką. Norėdami tai padaryti adreso juostoje ekrano viršuje, tiesiog įveskite paieškos terminus ir paspauskite Įeikite klavišą klaviatūroje arba pasirinkite Rodyklė dešinėn piktogramą adreso juostoje. Tada jums turėtų būti pateiktas „DuckDuckGo“ paieškos rezultatų puslapis.

4 veiksmas: Jei anksčiau naudojote „Firefox“, „Tor“ naršyklė jums atrodys pažįstama:

- Jūs vis tiek pasirinksite Žvaigždė piktogramą, norėdami pažymėti tinklalapį.

- Vis tiek naudosite adreso juostą lango viršuje, kad atliktumėte žiniatinklio paieškas ir įvestumėte tam tikrų svetainių žiniatinklio arba svogūnų adresus. Ir jūs pasirinksite Pliuso ženklas piktogramą, kad atidarytumėte naujus skirtukus.

- The Trys horizontalios linijos meniu piktograma vis tiek atvers didesnį naršyklės funkcijų ir nustatymų meniu, tačiau joje taip pat bus keletas naujų Tor specifinių funkcijų, pvz. Nauja tapatybė ir Nauja šios svetainės Tor grandinė. Šias ir kitas naujas funkcijas apžvelgsime atlikdami šiuos veiksmus.

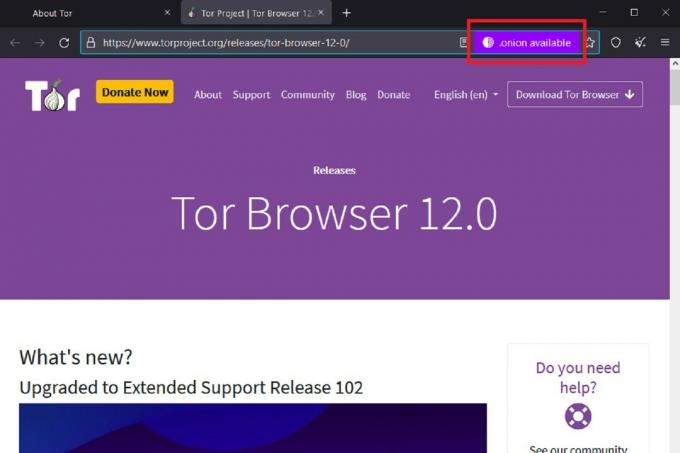

5 veiksmas: Kai kurios svetainės yra „onion“ paslaugos, o tai reiškia, kad šias svetaines galite pasiekti tik per „Tor“ tinklą. Norėdami patekti į šias svogūnų paslaugų svetaines, paprastai turėsite įvesti jų svogūnų adresą adreso juostoje, esančioje „Tor Browser“ lango viršuje. Šis adresas paprastai yra 56 simbolių ilgio ir baigiasi raide „.onion“. Kai kurios įprastos svetainės taip pat siūlo savo svetainės svogūnų paslaugų versiją. Jei taip, Tor paprastai adreso juostoje parodys purpurinę piktogramą „.svogūnai prieinami“. Galite pasirinkti tai, kad atidarytumėte svetainės svogūnų paslaugų versiją.

6 veiksmas: Viršutiniame dešiniajame „Tor“ naršyklės kampe, tarp meniu piktogramos ir „Star“ žymės piktogramos, yra dvi piktogramos: skydo piktograma ir šluotos piktograma. Jei pasirinksite Skydas piktogramą, galite pasirinkti naršymo saugumo lygį. The Šluota piktograma nurodo Nauja tapatybė funkcija, leidžianti vartotojams pradėti visiškai naują seansą ir nuvalyti visus senos / dabartinės sesijos pėdsakus uždarant visus langus ir skirtukus bei ištrinant visą privačią informaciją, pvz., naršymo istoriją. „Tor“ naršyklė iš esmės paleidžiama iš naujo.

7 veiksmas: Jei pasirinksite Trys horizontalios linijos meniu piktogramą, pasirodys išskleidžiamasis meniu. Tame meniu, kartu Nauja tapatybė, taip pat galite pasirinkti Nauja šios svetainės Tor grandinė. Grandinė iš esmės yra būdas prijungti vartotoją prie svetainės per Tor. Jei kyla problemų prisijungiant prie svetainės, galite iš naujo paleisti skirtuką ir pabandyti įkelti svetainę su nauja grandine, kad užmegztumėte sėkmingą ryšį. Tai galite padaryti pasirinkę Nauja šios svetainės Tor grandinė variantas. Naudojant šią funkciją jūsų asmeninė informacija neištrinama.

Giliojo žiniatinklio tyrinėjimas

„Tor“ yra vertingas įrankis, skirtas apsaugoti vartotojo privatumą, tačiau tai nėra vienintelė naudinga funkcija. Kitas, labiau liūdnai pagarsėjęs „Tor“ naudojimas yra vartai į gilųjį internetą – didžiulę žiniatinklio dalį, kurios neindeksuoja paieškos sistemos. Kitas populiarus terminas tamsus žiniatinklis, paprastai reiškia visą neteisėtą ar nerimą keliančią veiklą, kuri gali įvykti giliajame žiniatinklyje, tačiau jos nebūtinai yra pakeičiamos, o vartotojai gali naršyti giliajame žiniatinklyje neturėdami piktų kėslų.

„Tor“ leidžia tinklalapiams, kaip ir klientams, apsaugoti savo anonimiškumą, sukonfigūruojant serverį, kad būtų galima prisijungti prie klientų per „Tor“ relę. Serveriui nereikia pateikti IP adreso, o vartotojui jo nereikia, o naudoti svogūninį adresą, 56 simbolių kodą, kurį klientai įveda vietoje tradicinio URL.

Paslėptus puslapius Tor tinkle sudaro vienas garsiausių tamsųjų tinklų, kurie yra tinklai, pasiekiami tik naudojant tam tikrą programinę įrangą arba leidimą. Tokia frazė kaip „darknet“ ne be priežasties sukelia šešėlinių santykių vaizdinius. Kai kuriose žymiausiose paslėptose svetainėse prekiaujama nelegaliomis prekėmis ir paslaugomis, pavyzdžiui, Šilko kelias, kuris buvo populiarus juodosios rinkos tamsusis tinklas, kurį 2013 m. FTB uždarė.

Kokie yra „Tor“ apribojimai, pavojai ir bendra sauga?

Nors „Tor“ yra naudinga naršant internete anonimiškai, tai nėra be problemų. Natūralu, kad tai atkreipė vyriausybinių organizacijų, tokių kaip NSA ir FTB, dėmesį, kurios laiko Torą ypač svarbiu taikiniu.

Nors „Tor“ tinklas yra apsaugotas nuo srauto analizės, „Tor“ yra modifikuota „Firefox“ versija ir yra pažeidžiama atakų bei išnaudojimų, kaip ir bet kuri kita naršyklė. Užkrėsdami kieno nors kompiuterį kenkėjiška programa, vyriausybės ir kibernetiniai nusikaltėliai gali sekti naršyklės veiklą, prisijungti klavišų paspaudimus, kopijuoti internetinės kameros ir stebėjimo filmuotą medžiagą ir net nuotoliniu būdu pasiekti bei valdyti prisijungus prie interneto prietaisai.

Nėra jokio būdo būti visiškai saugiam internete, o „Tor“ to nekeičia. Imantis pagrįstų atsargumo priemonių, galima sumažinti naršymo naudojant „Tor“ riziką, pvz., naudojant „TorCheck“ svetainė kad patikrintumėte, ar jūsų ryšys su Tor yra saugus. Taip pat galite įtraukti a virtualus privatus tinklas arba VPN kad suteiktumėte papildomą skaitmeninės veiklos saugumą.

Svarbu atsiminti, kad Tor yra nemokama atvirojo kodo programinė įranga, todėl ji negali apsaugoti jokios asmeninės informacijos, kurią pasirenkate įvesti į formą. Kaip visada, naršydami internete ir dalindamiesi informacija turite vadovautis sveiku protu.

Taip pat atminkite, kad naudotojams gali tekti išjungti tam tikrus scenarijus ir papildinius, todėl „Tor“ gali nepavykti paleisti visko, ko norite. Ir jei ketinate naudoti „Tor“ torrentams atsisiųsti, pagalvokite dar kartą. Torrentavimas yra failų dalijimosi procesas kuri remiasi P2P protokolu. Vartotojai atsisiunčia failo bitus iš kitų ir dalijasi įgytais bitais su vartotojais, kurie atsisiunčia tą patį failą. Dėl šio protokolo jūsų IP adresas matomas naudotojams, su kuriais bendrinate failus, todėl svogūnų nukreipimas tampa beprasmis.

Jei nuspręsite apsilankyti paslėptuose arba anoniminiuose Tor serveriuose, atkreipkite dėmesį į lankomas svetaines. Nors daugelis puslapių paprastai yra socialiai priimtini arba bent jau legalūs, pavyzdžiui, svetainės, skirtos informatoriai ar Bitcoin mainai, kai kurios kitos svetainės yra nerimą keliančių ir net nusikaltėlių prieglobstis elgesį.