კიბერუსაფრთხოების მკვლევარებმა აღმოაჩინეს ახალი ნულოვანი დღის დაუცველობა, რომელიც გამოჩნდა Microsoft-ის Exchange ელ.ფოსტის სერვერებზე და უკვე გამოიყენეს ცუდი მსახიობები.

ჯერ-ჯერობით დასახელებული დაუცველობა დეტალურად არის აღწერილი კიბერუსაფრთხოების გამყიდველი GTSC, თუმცა ინფორმაცია ექსპლოიტის შესახებ ჯერ კიდევ გროვდება. იგი განიხილება „ნულოვანი დღის“ დაუცველობად იმის გამო, რომ ხარვეზზე საზოგადოების წვდომა აშკარა იყო, სანამ პატჩი ხელმისაწვდომი გახდებოდა.

რეკომენდებული ვიდეოები

🚨 გაჩნდა ცნობები, რომ ახალი ნულოვანი დღე არსებობს Microsoft Exchange-ში და აქტიურად გამოიყენება ველურ ბუნებაში 🚨

შემიძლია დავადასტურო, რომ Exchange სერვერების მნიშვნელოვანი რაოდენობა უკუღმაა – მათ შორის honeypot.

თემა, რათა თვალყური ადევნოთ პრობლემას, შემდეგია:

— კევინ ბომონტი (@GossiTheDog) 2022 წლის 29 სექტემბერი

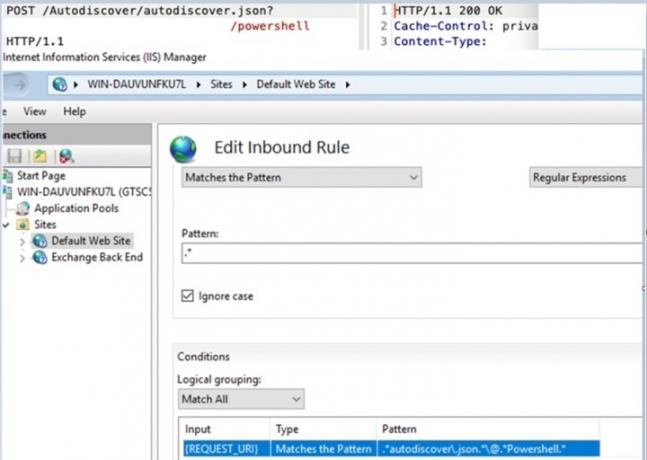

დაუცველობის შესახებ ახალი ამბები პირველად წარედგინა Microsoft-ს მისი Zero Day Initiative პროგრამის მეშვეობით გასულ ხუთშაბათს, 29 სექტემბერს, სადაც დეტალურად იყო აღწერილი, რომ მავნე პროგრამა CVE-2022-41040 და CVE-2022-41082 „შეიძლება თავდამსხმელს საშუალება მისცეს, შეასრულოს კოდის დისტანციური შესრულება დაზარალებულ Microsoft Exchange სერვერებზე“, შესაბამისად. რომ

Trend Micro.მაიკროსოფტმა პარასკევს განაცხადა, რომ ის „მუშაობდა დაჩქარებულ ვადაზე“ ნულოვანი დღის დაუცველობის მოსაგვარებლად და პაჩის შესაქმნელად. თუმცა, მკვლევარმა კევინ ბომონტმა Twitter-ზე დაადასტურა, რომ ხარვეზი გამოიყენეს ბოროტმა მოთამაშეებმა რამდენიმე Exchange სერვერის უკანა ბოლოებზე წვდომის მისაღებად.

როდესაც ექსპლუატაცია უკვე ველურ ბუნებაშია, ბიზნესსა და სამთავრობო უწყებებს ცუდი მსახიობების თავდასხმის უამრავი შესაძლებლობა აქვს. ეს გამოწვეულია იმით, რომ Exchange სერვერები ეყრდნობიან ინტერნეტს და კავშირების გაწყვეტა გაწყდება პროდუქტიულობა მრავალი ორგანიზაციისთვის, ტრევის სმიტი, მავნე პროგრამების საფრთხის კვლევის ვიცე პრეზიდენტი Qualys-ში, უთხრა Ოქმი.

მიუხედავად იმისა, რომ დეტალები იმის შესახებ, თუ როგორ მუშაობს CVE-2022-41040 და CVE-2022-41082 მავნე პროგრამა უცნობია, რამდენიმე მკვლევარმა აღნიშნა მსგავსება სხვა დაუცველობასთან. ეს მოიცავს Apache Log4j ხარვეზს და "ProxyShell" დაუცველობას, რომლებსაც ორივეს აქვს საერთო კოდის დისტანციური შესრულება. სინამდვილეში, რამდენიმე მკვლევარი შეცდა ახალი დაუცველობა ProxyShell-ისთვის მანამ, სანამ არ გაირკვა, რომ ძველი ხარვეზი განახლებული იყო მის ყველა პატჩზე. ამან ცხადყო, რომ CVE-2022-41040 და CVE-2022-41082 არის სრულიად ახალი, აქამდე არნახული დაუცველობა.

„თუ ეს ასეა, ის გეუბნებათ, რომ უსაფრთხოების ზოგიერთი პრაქტიკა და პროცედურებიც კი, რომლებიც დღეს გამოიყენება, არ არის. ისინი უბრუნდებიან კოდის თანდაყოლილ დაუცველობას და პროგრამულ უზრუნველყოფას, რომლებიც ამის საფუძველია IT ეკოსისტემა“, როჯერ კრესი, განუცხადა DigitalTrends-ს კლინტონისა და ბუშის თეთრი სახლების კიბერუსაფრთხოების და კონტრტერორიზმის ყოფილმა წევრმა.

”თუ თქვენ გაქვთ დომინანტური პოზიცია ბაზარზე, მაშინ ასრულებთ ნებისმიერ დროს, როდესაც თქვენ ფიქრობთ, რომ ექსპლუატაცია გაქვთ თქვენ მოაგვარეთ, მაგრამ აღმოჩნდა, რომ არის მასთან დაკავშირებული სხვა, რომელიც გამოჩნდება მაშინ, როცა ყველაზე ნაკლებად მოელით ის. და გაცვლა არ არის ზუსტად ის, რასაც მე დავარქმევ უსაფრთხო, უსაფრთხო შეთავაზებას, ”- დასძინა მან.

მავნე პროგრამები და ნულოვანი დღის დაუცველობა საკმაოდ თანმიმდევრული რეალობაა ყველა ტექნოლოგიური კომპანიისთვის. თუმცა, მაიკროსოფტმა გააუმჯობესა პრობლემების იდენტიფიცირებისა და გამოსწორების უნარი და ხელმისაწვდომი გახადა დაუცველობების შესწორება თავდასხმის შემდეგ.

მიხედვით CISA დაუცველობის კატალოგი, Microsoft Systems წლის დასაწყისიდან 238 კიბერუსაფრთხოების ხარვეზს განიცდიდა, რაც ყველა აღმოჩენილი დაუცველობის 30%-ს შეადგენს. ეს შეტევები მოიცავს სხვა მსხვილ ტექნოლოგიურ ბრენდებს, მათ შორის Apple iOS, Google Chrome, Adobe Systems და Linux, მათ შორის სხვა მრავალი.

„ბევრი ტექნოლოგიური IT კომპანიაა, რომელთაც აქვთ ნულოვანი დღეები, რომლებიც აღმოჩენილია და სარგებლობენ მოწინააღმდეგეების მიერ. პრობლემა ის არის, რომ მაიკროსოფტი იმდენად წარმატებული იყო ბაზარზე დომინირებაში, რომ როდესაც მათი აღმოჩენილია სისუსტეები, არის კასკადური გავლენა, რაც მას აქვს მასშტაბის და მიღწევის თვალსაზრისით წარმოუდგენლად დიდი. ასე რომ, როდესაც მაიკროსოფტი აცემინებს, კრიტიკული ინფრასტრუქტურის სამყარო ძლიერ ცივდება და ეს, როგორც ჩანს, აქ განმეორებადი პროცესია“, - თქვა კრესიმ.

ერთი ასეთი ნულოვანი დღის დაუცველობა რომ გადაწყდა ამ წლის დასაწყისში იყო Follina (CVE-2022-30190), რომელმაც ჰაკერებს მისცა წვდომა Microsoft Support Diagnostic Tool-ზე (MSDT). ეს ინსტრუმენტი ჩვეულებრივ ასოცირდება Microsoft Office-თან და Microsoft Word-თან. ჰაკერები იყვნენ შეუძლია გამოიყენოს იგი კომპიუტერის უკანა ნაწილზე წვდომის მისაღებად, პროგრამების დაყენების, ახალი მომხმარებლის ანგარიშების შექმნისა და მოწყობილობაზე მონაცემების მანიპულირების ნებართვის მინიჭება.

დაუცველობის არსებობის ადრეული ანგარიშები გამოსწორდა გამოსავალი. თუმცა, მაიკროსოფტმა დაიწყო მუდმივი პროგრამული უზრუნველყოფის შესწორება მას შემდეგ, რაც ჰაკერებმა დაიწყეს მათ მიერ შეგროვებული ინფორმაციის გამოყენება ტიბეტური დიასპორისა და აშშ-სა და ევროკავშირის სამიზნეებისთვის. სამთავრობო სააგენტოები.

რედაქტორების რეკომენდაციები

- განაახლეთ Windows ახლა - Microsoft-მა ახლახან დააფიქსირა რამდენიმე საშიში ექსპლოიტი

- ყველაზე დაუცველი ბრაუზერების ამ სიაში ყველაზე დაუცველი ბრაუზერების სიაში Google Chrome ლიდერობს

- აი, რატომ გჭირდებათ ახლავე განაახლოთ თქვენი Google Chrome

- ეს დაუცველობა საშუალებას აძლევდა ჰაკერებს წვდომა ჰქონოდათ თქვენი Mac-ის ყველა ასპექტზე

- Microsoft Edge ხვდება იმავე სერიოზული უსაფრთხოების შეცდომით, რაც აწუხებდა Chrome-ს

განაახლეთ თქვენი ცხოვრების წესიDigital Trends ეხმარება მკითხველს თვალყური ადევნონ ტექნოლოგიების სწრაფ სამყაროს ყველა უახლესი სიახლეებით, სახალისო პროდუქტების მიმოხილვებით, გამჭრიახი რედაქციებითა და უნიკალური თვალით.