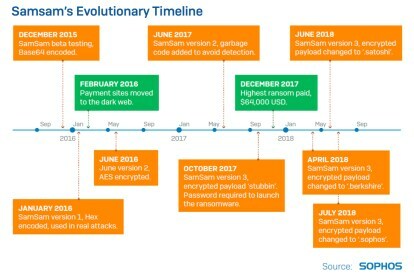

セキュリティ企業ソフォスのレポート SamSam ランサムウェアは、2015 年 12 月に初めて出現して以来、これまで考えられていたよりも大きな経済的損害を与え、被害者から 590 万ドルを生み出しているということです。 ソフォスによれば、ハッカーは 1 日に 1 回程度、SamSam を攻撃に使用しますが、SamSam の対象ユーザーを考えると、典型的な Web サーファーがその惨状を経験することはおそらくないでしょう。

ランサムウェアの唯一の役割は、データを暗号化して PC を人質に取ることです。 ハッカーは有料でそのデータを公開します。 ランサムウェアは通常、受信者が添付ファイルまたはリンクをクリックして PC にランサムウェアをインストールする、ターゲットを絞らない電子メール スパム キャンペーンで使用されます。 これらのキャンペーンは通常、特定の人をターゲットにするのではなく、何十万人もの個人の受信箱に大量のメッセージが届きます。

おすすめ動画

ソフォスによれば、SamSam は異なります。 潜在的な被害者を捕まえようとする広範なスパム キャンペーンでは使用されません。 代わりに、1 人のハッカーまたは個人のチームがネットワークに侵入し、ネットワークをスキャンし、手動でランサムウェアを実行します。 これらは、被害を最大化し、高額の身代金を生み出すように調整された攻撃です。

「しかしおそらく最も注目を集めるのは、それがどのように拡散するかについての新しい情報だ」とセキュリティ会社は報告している。 「ソフトウェアの脆弱性を悪用して自分自身を新しいマシンにコピーした WannaCry とは異なり、SamSam は実際には 正規のソフトウェアと同じ方法、同じツールを使用して、被害者のネットワーク上のコンピュータに展開される アプリケーション。」

当初、SamSam は医療機関、政府機関、教育機関のみを攻撃するために使用されると考えられていました。 しかし、より詳細な調査により、民間部門の企業が実際に攻撃の矢面に立っているにもかかわらず、強制的な支払いを明らかにしたくないだけであることが明らかになりました。

とはいえ、既知の攻撃のうち民間企業が 50% を占め、次いで医療機関 (26%)、政府 (13%)、教育機関 (11%) となっています。

レポートに付属のグラフによると、ソフォスが特定した被害組織の 74% が米国内に存在していることがわかります。 英国が 8% で続き、ベルギー、カナダ、オーストラリアが続きますが、デンマーク、エストニア、オランダ、インドなどの国は 1% です。 ソフォスがまだ特定していない被害者や国は他にもあります。

ランサムウェアの問題全体は、脆弱なパスワードに起因しているようです。 ハッカーはリモート アクセス プロトコルを介してネットワークにアクセスします。これにより、通常、役員や従業員は自宅または出張中に PC からリモート アクセスできます。 ハッカーはソフトウェアを使用してこれらの脆弱なパスワードを推測し、ネットワークに侵入します。

しかし、それとは異なります 泣きたい そして ペティアではありません、ハッカーは、ネットワークを這ってすべての PC に感染するワームを放ちません。 代わりに、障害物を回避して必要なアクセスを取得するか、ネットワークから起動されるまで、ネットワークの防御を継続的に攻撃します。 そこから、PC から PC へと移動します。

攻撃が成功した場合、ハッカーは被害者がダークウェブに掲載された Web サイトを通じて支払いを行うかどうかを確認します。 ソフォスによれば、身代金は時間の経過とともに増加し、約 50,000 ドルになったという。 スパム キャンペーンなどのターゲットを絞らないランサムウェア攻撃では、通常、3 桁の身代金しか発生しません。

ライフスタイルをアップグレードするDigital Trends は、読者が最新ニュース、楽しい製品レビュー、洞察力に富んだ社説、ユニークなスニーク ピークをすべて提供して、ペースの速いテクノロジーの世界を監視するのに役立ちます。