A hackerek és a rosszindulatú programok folyamatosan változnak. Mindig van új adatszivárgás, és sajnos minden percben születik egy balek. Természetesen a kiberbiztonsági szakemberek nap mint nap küzdenek ezekkel a fenyegetésekkel, de vajon ez elég ahhoz, hogy személyes adataink biztonságban legyenek? Nem minden hack átlátszó, és kártevőirtó nem segít jobban aludni éjszaka. Ha egy hacker szaglászik, tudnod kell. Nézze meg ezeket a webhelyeket, hogy megtudja, támadás alatt áll-e.

Tartalom

- Beloptak?

- BreachAlarm

- DeHashed

- Sucuri biztonsági szkenner

- Hogyan működnek ezek a weboldalak?

A Have I Been Pwned az egyik legrégebbi, legnépszerűbb és legjobb oldal a játékban. Keményen dolgozik a jogsértések felderítésén, jogszerűségük ellenőrzésén, és az adatok bemutatásán, hogy tájékoztassa Önt.

Ajánlott videók

Az oldal egy egyszerű keresősávval, valamint a legújabb és legjelentősebb jogsértések listájával üdvözli Önt. Csak írja be e-mail címét, és a webhely keresni fog a feltört adatok között, és megjeleníti az esetleges piros zászlókat. Érzékenyebb jogsértéseket is kereshet, de csak az e-mail-cím ellenőrzése után.

Összefüggő

- Mi az a RAM? Itt van minden, amit tudnia kell

- A legjobb táblagépek 2023-ban: a 10 kedvenc megvásárolható táblagépünk

- Útmutató kezdőknek a Torhoz: Hogyan navigáljunk a földalatti interneten

A webhely lehetőséget kínál arra, hogy közvetlenül egy adott fiókra mutató mélyhivatkozást helyezzen el, így azonnal megjelenítheti az eredményeket egy adott e-mail címre – ez nagyszerű ismételt keresésekhez. Ha feliratkozik az e-mailes figyelmeztetésekre, azonnal értesítést kap, amint e-mail címét új incidens esetén találják, így azonnal megváltoztathatja jelszavát.

A Have I Been Pwned egy egyszerű eszköz, amely továbbra is lehetővé teszi a szükség szerinti testreszabást. Ezen túlmenően nyilvánvaló, hogy a webhely futtatója, Troy Hunt őszintén törődik az effajta fehér kalapos munkákkal, valamint felvilágosítja a felhasználókat az adatszivárgás veszélyeiről.

Bővebben olvashatsz róla Troy Hunt és gondolatai az üzletről.

A BreachAlarm a Have I Been Pwned alternatívája, amely egy másik helyet biztosít a jogsértések ellenőrzésére. Ingyenes e-mail-ellenőrző szolgáltatása mellett fizetős értesítési és védelmi szolgáltatásokat is kínál.

Az évi 30 dolláros előfizetés valószínűleg több a kelleténél, de ha jobban orientált szolgáltatást keres kisvállalkozások vagy nagycsaládosok számára előnyben részesítheti a BreachAlarmot és annak rendkívül szervezett adatkezelését jogsértéseket. Nincs olyan törvény sem, amely ellenőrzi több feltörést ellenőrző webhelyet, hogy megbizonyosodjon róla.

A DeHashed hasonlóan működik a listán szereplő többi opcióhoz, de ahol az e-mail-címekre összpontosítanak, a DeHashed többet tesz. Szeretné látni, hogy a neve megjelenik-e a feltört listákon? Tudsz. A webhelyen található egy keresősáv, ahol a felhasználónév, IP-cím, név, cím, telefonszám stb.

Ezt az eszközt nem olyan egyszerű használni, mint néhányat. Egyes keresési eredményeket cenzúrázni fogunk, hacsak nem vásárol három előfizetés egyikét. Az árak egy hétre 5,49 dollártól a 12 hónapos előfizetésig 180 dollárig terjednek. Ezek a fizetős csomagok magukban foglalják a valós idejű vagyonfigyelést, a többszörös eszközfigyelést, a korlátlan eszközkeresést és a hét minden napján 24 órában elérhető ügyfélszolgálatot.

A Sucuri Security Scanner más megközelítést alkalmaz: lehetővé teszi, hogy a teljes webhelyen ellenőrizze a hibákat, a feketelistát, a biztonsági réseket és a hackerek jelenlétét. Ideális eszköz a bloggerek és az online vállalkozások számára, és más olyan webhelyekkel együtt kell használni, amelyek ellenőrzik az e-maileket és a felhasználóneveket.

A Sucuri a legtöbbnél szélesebb körű biztonsági és rosszindulatú program-eltávolító szolgáltatásokat kínál, a professzionális lehetőségekért évi százakat is elérő díjakkal. Lehetőség van WordPress bővítményre is.

Hogyan működnek ezek a weboldalak?

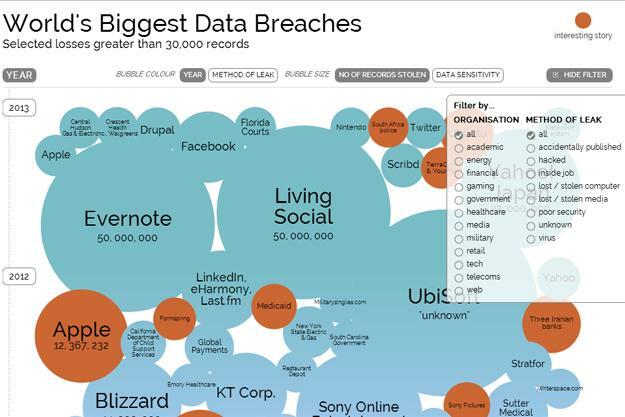

A hackkereső webhelyek egyablakos ügyintézési lehetőséget biztosítanak különféle másodlagos forrásokból származó adatok gyűjtésére, amelyeket a hackerek általában illegálisan megszerzett tartalmak megtalálására és megosztására használnak fel. Ezek a másodlagos források – Pastebin, egyéni kiszivárogtatók, sötét internetes fórumok – aljasak lehetnek, ami miatt a vállalkozó szellemű hackerek nagyon könnyen hozzáférhetnek az adatszivárgásból származó jelszavakhoz és bejelentkezési adatokhoz, és kipróbálhatják őket ki.

Ezekkel a másodlagos forrásokkal ellentétben a feltörő keresőoldalak a rendszeres internetfelhasználók eszközei annak megállapítására, hogy a nyílt jogsértések valóban veszélyeztették-e személyes adataikat. Ha ott vannak az adatai, akkor módosíthatja bejelentkezési adatait, hogy megvédje magát a jövőbeni problémáktól.

Ügyeljen arra, hogy melyik webhelyet használja online biztonságának nyomon követésére, mert egyes illegitim webhelyek használják adatbányászat, hogy az Ön nevét, e-mail címét és bejelentkezési adatait felhasználhassa a jövőbeni csalási kísérletek során. Mások olyan eszközöket és funkciókat próbálnak ki, amelyeket nem jól értenek, és még súlyosabb adatszivárgást okoznak, mielőtt hirtelen összeomlanak.

A helyzet jobb magyarázata érdekében nézze megmi történt az egykor népszerű Pwnedlisttel.

Szerkesztői ajánlások

- Mennyi RAM kell?

- Nvidia RTX DLSS: minden, amit tudnod kell

- MacBook Pro akkumulátorcsere: minden, amit tudnia kell

- A legjobb subredditek, amelyekre 2023-ban elő kell fizetni

- Intel Core i5 vs. i7: Melyik CPU a megfelelő az Ön számára?

Frissítse életmódjátA Digital Trends segítségével az olvasók nyomon követhetik a technológia rohanó világát a legfrissebb hírekkel, szórakoztató termékismertetőkkel, éleslátó szerkesztőségekkel és egyedülálló betekintésekkel.