Kiberbiztonsági kutatók egy új nulladik napi sebezhetőséget fedeztek fel, amely a Microsoft Exchange e-mail szerverein bukkant fel, és rossz szereplők már kihasználták.

A még meg nem nevezett sebezhetőséget részletesen ismertette kiberbiztonsági szállító GTSC, bár a kizsákmányolással kapcsolatos információk gyűjtése még folyamatban van. „nulladik napi” sérülékenységnek számít, mivel a hibához való nyilvános hozzáférés már azelőtt nyilvánvalóvá vált, hogy a javítás elérhető lett volna.

Ajánlott videók

🚨 Felmerülő jelentések szerint egy új nulladik nap létezik a Microsoft Exchange-ben, és ezt aktívan kihasználják a vadonban 🚨

Megerősíthetem, hogy jelentős számú Exchange-szerver hátsóajtóval rendelkezik – köztük egy honeypot.

A probléma nyomon követésére szolgáló szál a következő:

- Kevin Beaumont (@GossiTheDog) 2022. szeptember 29

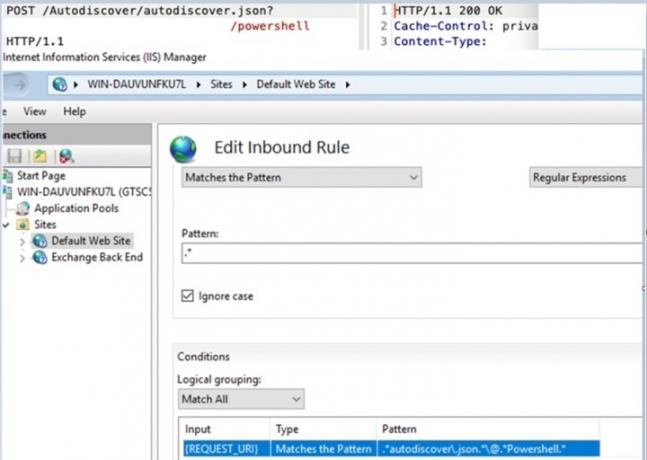

A sebezhetőségről szóló hírt először múlt szeptember 29-én, csütörtökön nyújtották be a Microsoftnak a Zero Day Initiative programján keresztül, részletezve, hogy a A CVE-2022-41040 és CVE-2022-41082 malware „lehetővé teheti a támadó számára, hogy távoli kódfuttatást hajtson végre az érintett Microsoft Exchange szervereken” nak nek

Trend Micro.A Microsoft pénteken kijelentette, hogy „gyorsított idővonalon dolgozik” a nulladik napi sebezhetőség megszüntetése és a javítás létrehozása érdekében. Kevin Beaumont kutató azonban megerősítette a Twitteren, hogy a hibát aljas játékosok használták fel arra, hogy több Exchange-szerver hátuljához is hozzáférjenek.

Mivel a kizsákmányolás már a vadonban zajlik, bőven van lehetőség a vállalkozások és kormányzati szervek számára, hogy rossz szereplők támadják meg őket. Ez annak a ténynek köszönhető, hogy az Exchange-kiszolgálók az internetre támaszkodnak, és a kapcsolatok megszakítása megszakadna számos szervezet termelékenységét, Travis Smith, a Qualys malware-fenyegetések kutatásáért felelős alelnöke, mondta Jegyzőkönyv.

Bár a CVE-2022-41040 és a CVE-2022-41082 kártevő működésének részletei nem ismertek, több kutató hasonlóságokat észlelt más sérülékenységekkel. Ezek közé tartozik az Apache Log4j hiba és a „ProxyShell” sebezhetőség, amelyekben közös a távoli kódfuttatás. Valójában több kutató is félreértette az új sebezhetőséget a ProxyShell számára, amíg világossá nem tették, hogy a régi hiba minden javításán naprakész. Ez egyértelművé tette, hogy a CVE-2022-41040 és a CVE-2022-41082 teljesen új, soha nem látott biztonsági rések.

„Ha ez igaz, akkor ez azt mutatja, hogy még a ma alkalmazott biztonsági gyakorlatok és eljárások is kudarcot vallanak. Visszatérnek a kódban és a szoftverben rejlő sebezhetőségekhez, amelyek ennek alapját képezik informatikai ökoszisztéma”, Roger Cressey, a Clinton és Bush Fehér Ház kiberbiztonsági és terrorizmusellenes tagja volt a DigitalTrendsnek.

„Ha domináns pozícióban van a piacon, akkor mindig olyan kizsákmányolásra kerül a végén, amelyről azt gondolja, megoldottad, de kiderült, hogy más is társul hozzá, amelyek akkor bukkannak fel, amikor a legkevésbé számítasz azt. A csere pedig nem éppen a plakát gyermeke annak, amit én biztonságosnak, biztonságos felajánlásnak neveznék” – tette hozzá.

A rosszindulatú programok és a nulladik napi sebezhetőség meglehetősen következetes valóság minden technológiai vállalat számára. A Microsoft azonban tökéletesítette azon képességét, hogy azonosítsa és orvosolja a problémákat, és elérhetővé tegye a biztonsági rések javítását egy támadást követően.

Szerint a CISA sebezhetőségi katalógus, a Microsoft Systemsnél az év eleje óta 238 kiberbiztonsági hiányosság tapasztalható, ami az összes felfedezett sebezhetőség 30%-át teszi ki. Ezek a támadások többek között más jelentős technológiai márkák, köztük az Apple iOS, a Google Chrome, az Adobe Systems és a Linux elleni támadások is.

„Sok technológiai informatikai cég van, amelynek nulla napja van, amit felfedeznek és kihasználnak az ellenfelek. A probléma az, hogy a Microsoft olyan sikeresen uralja a piacot, hogy amikor az övék sérülékenységeket fedeznek fel, a lépték és az elérhetőség tekintetében ez a lépcsőzetes hatás hihetetlenül nagy. És így amikor a Microsoft tüsszent, a kritikus infrastruktúra világa megfázik, és úgy tűnik, ez itt ismétlődő folyamat” – mondta Cressey.

Egy ilyen nulladik napi sebezhetőség, hogy megoldódott az év elején a Follina (CVE-2022-30190), amely hozzáférést biztosított a hackereknek a Microsoft támogatási diagnosztikai eszközéhez (MSDT). Ezt az eszközt általában a Microsoft Office-hoz és a Microsoft Word-hez társítják. Hackerek voltak képes kihasználni hogy hozzáférjenek a számítógép hátteréhez, engedélyt adva számukra programok telepítésére, új felhasználói fiókok létrehozására és az eszközökön lévő adatok manipulálására.

A biztonsági rés létezéséről szóló korai beszámolókat kerülő megoldásokkal orvosolták. A Microsoft azonban belépett egy végleges szoftverjavításba, miután a hackerek az összegyűjtött információkat a tibeti diaszpóra, valamint az Egyesült Államok és az EU megcélzására kezdték használni. kormányzati szervek.

Szerkesztői ajánlások

- Frissítse a Windows rendszert most – a Microsoft most kijavított néhány veszélyes kizsákmányolást

- A legsebezhetőbb böngészők listáját a Google Chrome vezeti

- Íme, miért kell most frissítenie a Google Chrome-ot

- Ez a sérülékenység lehetővé tette a hackerek számára, hogy hozzáférjenek a Mac számítógépének minden eleméhez

- A Microsoft Edge-et ugyanaz a súlyos biztonsági hiba sújtja, mint a Chrome-ot

Frissítse életmódjátA Digital Trends segítségével az olvasók nyomon követhetik a technológia rohanó világát a legfrissebb hírekkel, szórakoztató termékismertetőkkel, éleslátó szerkesztőségekkel és egyedülálló betekintésekkel.