जबकि इंटरनेट ने ज्ञान साझा करने की क्षमता में नाटकीय रूप से विस्तार किया है, इसने गोपनीयता के मुद्दों को और अधिक जटिल भी बना दिया है। बहुत से लोग अपनी व्यक्तिगत जानकारी चोरी होने या देखे जाने को लेकर चिंतित हैं, जिसमें बैंक रिकॉर्ड, क्रेडिट कार्ड की जानकारी और ब्राउज़र या लॉगिन इतिहास शामिल है।

अंतर्वस्तु

- टोर क्यों मौजूद है?

- कैसे Tor के पास सुरक्षित ब्राउज़िंग का उत्तर है

- टोर का उपयोग कौन करता है और क्यों?

- टोर का उपयोग कैसे करें: इसे कैसे प्राप्त करें

- टोर का उपयोग कैसे करें: सॉफ्टवेयर का एक त्वरित दौरा

- डीप वेब की खोज

- टोर की सीमाएँ, खतरे और सामान्य सुरक्षा क्या हैं?

यदि आप ब्राउज़ करते समय अधिक गोपनीयता की तलाश में हैं, तो टोर ऐसा करने का एक अच्छा तरीका है, क्योंकि यह सॉफ्टवेयर है जो उपयोगकर्ताओं को गुमनाम रूप से वेब ब्राउज़ करने की अनुमति देता है। यह ध्यान दिया जाना चाहिए कि टोर का उपयोग अवैध रूप से एक्सेस करने के लिए किया जा सकता है डार्क वेब पर सामग्री, और डिजिटल रुझान इस व्यवहार की निंदा या प्रोत्साहन नहीं करता.

अनुशंसित वीडियो

टोर क्यों मौजूद है?

डेटा एकत्रीकरण और गोपनीयता संबंधी चिंताओं के इस माहौल में, टोर ब्राउज़र चर्चा और बदनामी का विषय बन गया है। इंटरनेट पर कई भूमिगत घटनाओं की तरह, इसे कम समझा जाता है और यह तकनीकी रहस्यवाद में डूबा हुआ है जिसे लोग अक्सर ऐसी चीजों के लिए जिम्मेदार मानते हैं

हैकिंग या बिटकॉइन.शुरुआत में 1990 के दशक में यू.एस. नेवल रिसर्च लैब द्वारा विकसित, प्याज राउटर्स को अपना नाम प्याज जैसी लेयरिंग तकनीक से मिला है जो उपयोगकर्ता गतिविधि और स्थान के बारे में जानकारी छुपाता है। शायद विडंबना यह है कि संगठन को अपनी अधिकांश धनराशि यूनाइटेड की शाखाओं से प्राप्त हुई वर्षों से राज्य सरकार, जो अभी भी टोर को सत्तावादी लोकतंत्र को बढ़ावा देने के एक उपकरण के रूप में देखती है राज्य.

यह समझने के लिए कि इंटरनेट ब्राउज़ करते समय टोर किसी उपयोगकर्ता की पहचान की सुरक्षा कैसे कर सकता है, हमें इंटरनेट पर चर्चा करने की आवश्यकता है। अपने सबसे बुनियादी रूप में, यह लंबी दूरी के कंप्यूटरों के बीच कनेक्शन की एक श्रृंखला है। कुछ पीसी में इंटरनेट पर संग्रहीत डेटा होता है, जिसमें Google जैसे वेबपेज भी शामिल हैं, जिन्हें सर्वर के रूप में जाना जाता है। इस जानकारी तक पहुँचने के लिए उपयोग किया जाने वाला एक उपकरण, जैसे कि स्मार्टफोन या पीसी, को क्लाइंट के रूप में जाना जाता है। ट्रांसमिशन लाइनें जो क्लाइंट को सर्वर से जोड़ती हैं, विभिन्न रूपों में आती हैं, चाहे फाइबर-ऑप्टिक केबल या वाई-फाई, लेकिन वे सभी कनेक्शन हैं। साथ वाई-फ़ाई का आविष्कार, सैटेलाइट इंटरनेट और पोर्टेबल हॉटस्पॉट, इंटरनेट पहले से कहीं अधिक सुलभ और अधिक असुरक्षित दोनों है।

डेटा को विभिन्न तरीकों से इंटरसेप्ट किया जा सकता है या उसकी जासूसी की जा सकती है, खासकर यदि नेटवर्क उचित एन्क्रिप्शन का उपयोग नहीं कर रहे हैं या गलती से मैलवेयर डाउनलोड हो गया है। व्हाइट हैट पक्ष पर, व्यक्ति और संगठन (सरकारों, कानून प्रवर्तन आईएसपी और सोशल मीडिया कंपनियों सहित) पहुंच सकते हैं इंटरनेट डेटा यह निगरानी करने के लिए कि कौन अवैध गतिविधियां कर रहा है - या उपयोगकर्ता के व्यवहार और कार्यों पर मूल्यवान डेटा एकत्र करने के लिए जिसका विश्लेषण किया जा सकता है या बेच दिया.

समाधानों की बढ़ती संख्या इन गोपनीयता समस्याओं का समाधान करती है, जैसे वीपीएन या वर्चुअल प्राइवेट नेटवर्क। टोर एक अन्य ब्राउज़र-आधारित समाधान है जिसका कई लोग उपयोग करते हैं।

कैसे Tor के पास सुरक्षित ब्राउज़िंग का उत्तर है

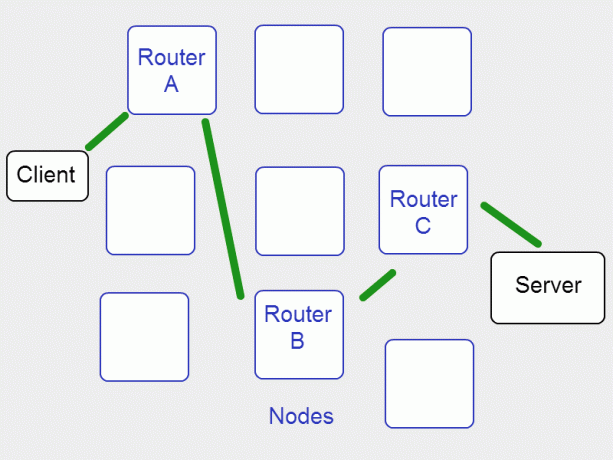

प्याज रूटिंग के दो महत्वपूर्ण पहलू हैं। सबसे पहले, टोर नेटवर्क स्वयंसेवकों से बना है जो अपने कंप्यूटर को नोड्स के रूप में उपयोग करते हैं। सामान्य ब्राउज़िंग के दौरान, सूचना पैकेटों में इंटरनेट पर प्रसारित होती है। हालाँकि, जब कोई टोर उपयोगकर्ता किसी वेबसाइट पर जाता है, तो उनके पैकेट सीधे उस सर्वर पर नहीं जाते हैं। इसके बजाय, टोर बेतरतीब ढंग से निर्दिष्ट नोड्स के माध्यम से एक पथ बनाता है जिसका पैकेट सर्वर तक पहुंचने से पहले पालन करेगा।

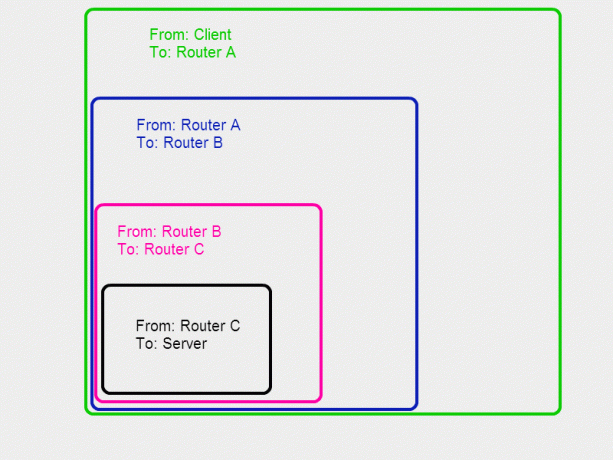

प्याज रूटिंग का दूसरा महत्वपूर्ण पहलू यह है कि पैकेट का निर्माण कैसे किया जाता है। आमतौर पर, पैकेट में प्रेषक का पता और गंतव्य शामिल होता है, जैसे स्नेल मेल। टोर का उपयोग करते समय, पैकेट को नेस्टिंग डॉल की तरह क्रमिक परतों में लपेटा जाता है।

जब उपयोगकर्ता पैकेट भेजता है, तो शीर्ष परत उसे राउटर ए पर जाने के लिए कहती है, जो सर्किट का पहला पड़ाव है। जब यह वहां होता है, तो राउटर ए पहली परत को हटा देता है। अगली परत राउटर ए को पैकेट को राउटर बी को भेजने का निर्देश देती है।

राउटर ए को अंतिम गंतव्य का पता नहीं है, केवल यह कि पैकेट उपयोगकर्ता से आया और बी के पास गया। राउटर बी अगली परत को हटा देता है, इसे लाइन के नीचे राउटर सी तक भेजता है, और यह प्रक्रिया तब तक जारी रहती है जब तक संदेश अपने गंतव्य तक नहीं पहुंच जाता।

प्रत्येक स्टॉप पर, नोड को केवल यह पता होता है कि पैकेट अंतिम स्थान पर था और अगले स्थान पर होगा। कोई भी नोड डेटा का पूरा पथ रिकॉर्ड नहीं करता है, और न ही संदेश देखने वाला कोई भी व्यक्ति यह मानकर बाहर जाएगा कि आपके पहले तीन सर्वर सही तरीके से कॉन्फ़िगर किए गए हैं।

टोर का उपयोग कौन करता है और क्यों?

गुमनामी टोर की रोज़ी-रोटी है, और इस प्रकार, इसके उपयोगकर्ता आधार का सटीक दृश्य प्राप्त करना संभवतः असंभव है। हालाँकि, विशिष्ट रुझान स्पष्ट हो जाते हैं, और कुछ टोर समर्थक सेवा का उपयोग करने के अपने कारणों के बारे में विशेष रूप से मुखर हैं।

टोर उन देशों में पत्रकारों और कार्यकर्ताओं के बीच लोकप्रिय हो गया है जो अपने नागरिकों के इंटरनेट और अभिव्यक्ति पर प्रतिबंध लगाते हैं। मुखबिरों के लिए, टोर पत्रकारों को जानकारी लीक करने का एक सुरक्षित माध्यम प्रदान करता है।

आप शायद नहीं जानते होंगे, लेकिन जब एडवर्ड स्नोडेन ने समाचार संगठनों को एनएसए के प्रिज्म कार्यक्रम के बारे में जानकारी जारी की, तो उन्होंने टोर के माध्यम से ऐसा किया। हालाँकि, टोर की सराहना करने के लिए किसी को कार्यकर्ता, स्वतंत्रता सेनानी या अपराधी होने की आवश्यकता नहीं है। कई शिक्षाविद और आम नागरिक डिजिटल युग में गोपनीयता और अभिव्यक्ति की स्वतंत्रता को जीवित रखने के लिए एक उपकरण के रूप में टोर का समर्थन करते हैं। सीआईए जैसी एजेंसियां सुझाव और जानकारी प्राप्त करना आसान बनाने के लिए टोर पर भी सक्रिय हैं।

टोर प्रोजेक्ट के अच्छे इरादों के बावजूद, टोर ने मुख्यधारा की प्रेस में एक खराब प्रतिष्ठा विकसित की है, और यह अकारण नहीं है। जब आपके पास एक नि:शुल्क उपयोग वाला गोपनीयता ब्राउज़र होता है जो आसानी से वितरित होता है और उपयोगकर्ताओं को दोनों समर्थन प्रदान करता है और सामुदायिक मंच, इसमें कोई आश्चर्य की बात नहीं है कि उनमें से कुछ समुदाय बदनाम हैं विषय. टोर इस अर्थ के विरुद्ध जवाबी कार्रवाई करता है प्रिवीचैट वेबिनार मानवाधिकारों और लोकतंत्र पर जोर देने वाले इसके कुछ लोकप्रिय उपयोगकर्ताओं से, साथ ही मार्गदर्शक भी शत्रुतापूर्ण सरकारों के अधीन काम करने वालों को सुरक्षित रहने में मदद करने के लिए।

टोर का उपयोग कैसे करें: इसे कैसे प्राप्त करें

टोर प्रोजेक्ट के वैचारिक उद्देश्यों को ध्यान में रखते हुए, टोर उपयोग के लिए मुफ़्त है और लिनक्स सहित अधिकांश प्लेटफार्मों पर उपलब्ध है। बस टोर प्रोजेक्ट वेबसाइट से ब्राउज़र डाउनलोड और इंस्टॉल करें, जो विंडोज़, मैकओएस, लिनक्स और के लिए उपलब्ध फ़ायरफ़ॉक्स का एक संशोधित संस्करण है एंड्रॉयड.

उपयोगकर्ताओं को ध्यान देना चाहिए कि जबकि टोर ब्राउज़र सही ढंग से काम करने के लिए पूर्व-कॉन्फ़िगर किया गया है, फ़ायरवॉल या अन्य सुरक्षा प्रणालियों वाले नेटवर्क पर उपयोगकर्ताओं को कठिनाइयों का अनुभव हो सकता है। इसके अलावा, ब्राउज़ करते समय लापरवाही बरतना अभी भी किसी की गुमनामी से समझौता कर सकता है। टोर की वेबसाइट करने से बचने के लिए चीजों की एक सूची है ब्राउज़र का उपयोग करते समय.

टोर का उपयोग कैसे करें: सॉफ्टवेयर का एक त्वरित दौरा

एक बार जब आप टोर ब्राउज़र डाउनलोड और इंस्टॉल कर लेंगे, तो आपको यह जानना होगा कि इसे कैसे नेविगेट करना है। टोर ब्राउज़र के त्वरित दौरे के लिए इन चरणों का पालन करें:

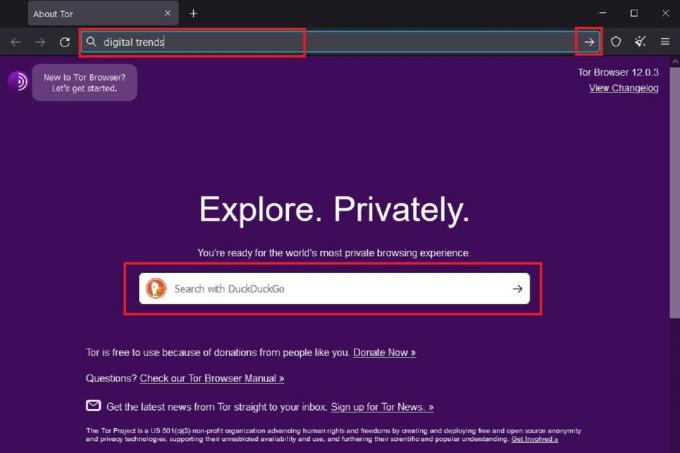

स्टेप 1: अपने पीसी पर टोर ब्राउज़र खोलें।

चरण दो: पर टोर से कनेक्ट करें जो स्क्रीन दिखाई देती है, आप या तो आगे बढ़ सकते हैं और चयन करके टोर से कनेक्ट कर सकते हैं जोड़ना या चुनकर अपना कनेक्शन स्थापित करने के लिए समय निकालें कनेक्शन कॉन्फ़िगर करें विकल्प। इस गाइड के प्रयोजन के लिए, हम केवल चयन करने जा रहे हैं जोड़ना.

चरण 3: कनेक्ट होने में कुछ मिनट लग सकते हैं, लेकिन एक बार जब आप टोर से कनेक्ट हो जाएंगे, तो आपको एक स्वागत स्क्रीन दिखाई जाएगी जिसमें डकडकगो सर्च इंजन सर्च बार प्रमुखता से दिखाई देगा। अधिक निजी वेब खोज करने के लिए आप इस खोज बार या अपनी टोर ब्राउज़र विंडो के शीर्ष पर स्थित एक का उपयोग कर सकते हैं। ऐसा करने के लिए अपनी स्क्रीन के शीर्ष पर स्थित पता बार में, बस अपने खोज शब्द टाइप करें और दबाएँ प्रवेश करना अपने कीबोर्ड पर कुंजी दबाएं या चुनें दाहिना तीर पता बार में आइकन. फिर आपको डकडकगो खोज परिणाम पृष्ठ प्रस्तुत किया जाना चाहिए।

चरण 4: यदि आपने पहले फ़ायरफ़ॉक्स का उपयोग किया है, तो टोर ब्राउज़र आपको परिचित लगेगा:

- आप अभी भी चयन करेंगे तारा किसी वेबपेज को बुकमार्क करने के लिए आइकन।

- आप अभी भी वेब खोज करने के लिए विंडो के शीर्ष पर स्थित पता बार का उपयोग करेंगे, और कुछ वेबसाइटों के लिए वेब या अनियन पते टाइप करेंगे। और आप चयन करेंगे पलस हसताक्षर नए टैब खोलने के लिए आइकन.

- तीन क्षैतिज रेखाएँ मेनू आइकन अभी भी आपके ब्राउज़र के लिए सुविधाओं और सेटिंग्स का एक बड़ा मेनू खोलेगा, लेकिन इसमें कुछ नई टोर-विशिष्ट सुविधाएं भी शामिल होंगी जैसे कि नई पहचान और इस साइट के लिए नया टोर सर्किट. हम निम्नलिखित चरणों में इन और अन्य नई सुविधाओं पर विचार करेंगे।

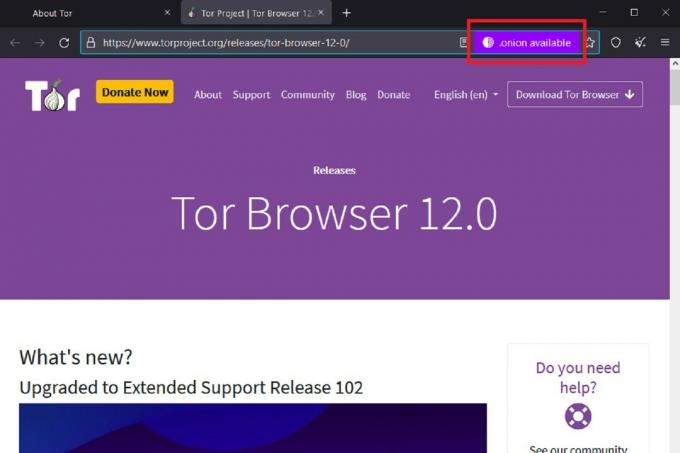

चरण 5: कुछ वेबसाइटें प्याज सेवाएँ हैं, जिसका अर्थ है कि आप इन साइटों तक केवल टोर नेटवर्क के माध्यम से पहुँच सकते हैं। इन प्याज सेवा वेबसाइटों तक पहुंचने के लिए, आपको आमतौर पर टोर ब्राउज़र की विंडो के शीर्ष पर एड्रेस बार में उनके प्याज का पता टाइप करना होगा। यह पता आमतौर पर 56 अक्षर लंबा होता है और ".onion" के साथ समाप्त होता है। कुछ नियमित वेबसाइटें अपनी साइट का प्याज सेवा संस्करण भी पेश करती हैं। यदि वे ऐसा करते हैं, तो टोर आमतौर पर एड्रेस बार में एक बैंगनी ".प्याज उपलब्ध" आइकन दिखाएगा। आप किसी वेबसाइट का प्याज सेवा संस्करण खोलने के लिए इसका चयन कर सकते हैं।

चरण 6: टोर ब्राउज़र के ऊपरी दाएं कोने में दो आइकन हैं, जो मेनू आइकन और स्टार बुकमार्क आइकन के बीच स्थित हैं: एक शील्ड आइकन और एक ब्रूम आइकन। यदि आप चुनते हैं कवच आइकन, आप अपने ब्राउज़िंग अनुभव का सुरक्षा स्तर चुन सकते हैं। झाड़ू आइकन इंगित करता है नई पहचान सुविधा जो उपयोगकर्ताओं को एक पूरी तरह से नया सत्र शुरू करने की अनुमति देती है और सभी विंडो और टैब को बंद करके और ब्राउज़िंग इतिहास जैसी सभी निजी जानकारी को हटाकर पुराने/वर्तमान सत्र के सभी निशान मिटा देती है। टोर ब्राउज़र अनिवार्य रूप से पुनरारंभ होता है।

चरण 7: यदि आप चुनते हैं तीन क्षैतिज रेखाएँ मेनू आइकन, एक ड्रॉप-डाउन मेनू दिखाई देगा। उस मेनू में, साथ में नई पहचान, आप भी चुन सकते हैं इस साइट के लिए नया टोर सर्किट. सर्किट अनिवार्य रूप से वह मार्ग है जो उपयोगकर्ता को टोर के माध्यम से किसी वेबसाइट से जोड़ने के लिए अपनाता है। यदि आपको किसी वेबसाइट से कनेक्ट होने में समस्या हो रही है, तो आप टैब को पुनः आरंभ कर सकते हैं और एक सफल कनेक्शन स्थापित करने के लिए वेबसाइट को एक नए सर्किट के साथ लोड करने का प्रयास कर सकते हैं। आप इसे चुनकर कर सकते हैं इस साइट के लिए नया टोर सर्किट विकल्प। इस फीचर से आपकी निजी जानकारी डिलीट नहीं होती है।

डीप वेब की खोज

उपयोगकर्ता की गोपनीयता की सुरक्षा के लिए टोर एक उपकरण के रूप में मूल्यवान है, लेकिन यह इसका एकमात्र उपयोगी कार्य नहीं है। टोर के लिए दूसरा, अधिक कुख्यात उपयोग डीप वेब में प्रवेश द्वार के रूप में है, वेब का बड़ा हिस्सा जो खोज इंजन द्वारा अनुक्रमित नहीं है। एक और लोकप्रिय शब्द, डार्क वेब, आम तौर पर उन सभी अवैध या परेशान करने वाली गतिविधियों को संदर्भित करता है जो डीप वेब पर हो सकती हैं, लेकिन दोनों आवश्यक रूप से विनिमेय नहीं हैं, और उपयोगकर्ता बिना किसी घृणित इरादे के डीप वेब का पता लगा सकते हैं।

टोर ग्राहकों की तरह वेबपेजों को भी बीच में एक टोर रिले पर ग्राहकों से जुड़ने के लिए सर्वर को कॉन्फ़िगर करके अपनी गुमनामी की रक्षा करने की अनुमति देता है। सर्वर को आईपी पता प्रदान करने की आवश्यकता नहीं है, और उपयोगकर्ता को इसकी आवश्यकता नहीं है, इसके बजाय एक प्याज पते का उपयोग किया जाता है, एक 56-वर्ण कोड जिसे ग्राहक पारंपरिक यूआरएल के स्थान पर दर्ज करते हैं।

टोर नेटवर्क पर छिपे हुए पेज सबसे प्रसिद्ध डार्कनेट में से एक हैं, जो ऐसे नेटवर्क हैं जिन तक केवल विशेष सॉफ्टवेयर या प्राधिकरण के माध्यम से ही पहुंचा जा सकता है। "डार्कनेट" जैसा वाक्यांश संदिग्ध व्यवहार की छवियाँ सामने लाता है और यह अकारण नहीं है। कुछ सबसे उल्लेखनीय छिपी हुई साइटें अवैध वस्तुओं और सेवाओं का ट्रैफ़िक करती हैं, जैसे सिल्क रोड, जो 2013 में एफबीआई द्वारा बंद किया गया एक लोकप्रिय ब्लैक मार्केट डार्कनेट था।

टोर की सीमाएँ, खतरे और सामान्य सुरक्षा क्या हैं?

जबकि टोर गुमनाम रूप से वेब ब्राउज़ करने के लिए उपयोगी है, यह समस्याओं से रहित नहीं है। स्वाभाविक रूप से, इसने एनएसए और एफबीआई जैसे सरकारी संगठनों का ध्यान आकर्षित किया है, जो टोर को विशेष रुचि का लक्ष्य मानते हैं।

जबकि टोर नेटवर्क ट्रैफ़िक विश्लेषण से सुरक्षित है, टोर फ़ायरफ़ॉक्स का एक संशोधित संस्करण है और किसी भी अन्य ब्राउज़र की तरह हमलों और शोषण के प्रति संवेदनशील है। किसी के कंप्यूटर को मैलवेयर से संक्रमित करके सरकारें और साइबर अपराधी ब्राउज़र गतिविधियों, लॉग को ट्रैक कर सकते हैं कीस्ट्रोक्स, वेबकैम और निगरानी फुटेज की प्रतिलिपि बनाना, और यहां तक कि दूर से इंटरनेट से जुड़े लोगों तक पहुंच और नियंत्रण करना उपकरण।

इंटरनेट पर पूरी तरह से सुरक्षित रहने का कोई तरीका नहीं है, और टोर इसे नहीं बदलता है। उचित सावधानियां बरतकर, टोर के साथ ब्राउज़िंग के जोखिमों को कम करना संभव है, जैसे कि इसका उपयोग करना टोरचेक वेबसाइट यह जांचने के लिए कि टोर से आपका कनेक्शन सुरक्षित है। आप भी शामिल कर सकते हैं a वर्चुअल प्राइवेट नेटवर्क या वीपीएन आपकी डिजिटल गतिविधियों के लिए अतिरिक्त सुरक्षा प्रदान करने के लिए।

याद रखने योग्य एक महत्वपूर्ण चेतावनी यह है कि चूंकि टोर मुफ़्त और ओपन-सोर्स सॉफ़्टवेयर है, इसलिए यह किसी भी व्यक्तिगत जानकारी की सुरक्षा करने में सक्षम नहीं है जिसे आप किसी फॉर्म में दर्ज करना चुनते हैं। हमेशा की तरह, आपको इंटरनेट ब्राउज़ करते समय और जानकारी साझा करते समय सामान्य ज्ञान का उपयोग करने की आवश्यकता है।

यह भी ध्यान रखें कि उपयोगकर्ताओं को कुछ स्क्रिप्ट और प्लगइन्स को अक्षम करने की आवश्यकता हो सकती है, इसलिए हो सकता है कि आप टोर पर वह सब कुछ चलाने में सक्षम न हों जो आप चाहते हैं। और यदि आप टोरेंट डाउनलोड करने के लिए टोर का उपयोग करने के बारे में सोच रहे हैं, तो फिर से सोचें। टोरेंटिंग है एक फ़ाइल-साझाकरण प्रक्रिया जो P2P प्रोटोकॉल पर निर्भर करता है। उपयोगकर्ता किसी फ़ाइल के बिट्स दूसरों से डाउनलोड करते हैं और प्राप्त बिट्स को उन उपयोगकर्ताओं के साथ साझा करते हैं जो उसी फ़ाइल को डाउनलोड कर रहे हैं। यह प्रोटोकॉल आपके आईपी पते को उन उपयोगकर्ताओं के लिए दृश्यमान बनाता है जिनके साथ आप फ़ाइलें साझा करते हैं, जिससे प्याज रूटिंग व्यर्थ हो जाती है।

यदि आप टोर के छिपे हुए या गुमनाम सर्वर पर जाने का निर्णय लेते हैं, तो उन साइटों से सावधान रहें जिन पर आप जाते हैं। जबकि कई पृष्ठ सामाजिक रूप से स्वीकार्य या कम से कम कानूनी होते हैं, जैसे कि साइटें व्हिसलब्लोअर या बिटकॉइन एक्सचेंज, कुछ अन्य साइटें परेशान करने वाली और यहां तक कि आपराधिक होने का अड्डा भी हैं व्यवहार।