Pour l’utilisateur moyen d’un ordinateur, la navigation sur le Web ne s’accompagne généralement pas d’une grande invisibilité. Si ce n’est pas une agence de publicité qui essaie de vous cibler, il pourrait s’agir d’un criminel malveillant cherchant à voler vos mots de passe. Même si c’est beaucoup plus difficile qu’avant, il est possible de rester anonyme en ligne.

Contenu

- Niveau 1: Naviguez en privé autant que possible

- Niveau 2: évitez Google (ou Bing ou Yahoo)

- Niveau 3: masquez votre adresse IP et votre emplacement

- Niveau 4: Utiliser les e-mails et les communications anonymes

- Niveau 5: Ne laisser aucune trace sur un ordinateur avec TAILS

Nous avons trouvé cinq façons différentes de vous aider à protéger votre identité et vos informations sensibles lorsque vous naviguez sur le Web.

Vidéos recommandées

Niveau 1: Naviguez en privé autant que possible

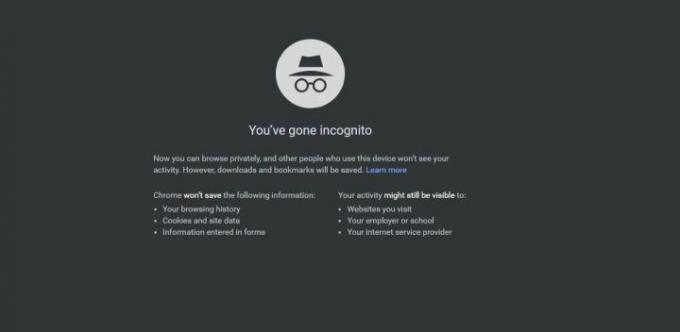

La navigation en mode privé est la chose la plus simple que vous puissiez faire pour rendre une partie de votre utilisation générale d'Internet un peu plus anonyme.

En rapport

- Cet outil est tout ce dont votre famille a besoin pour rester en sécurité en ligne

- Comment empêcher le suivi de vos e-mails et préserver votre vie privée

- Comment changer votre mot de passe Gmail

Voici comment cela fonctionne: Vous déposez des cookies chaque fois que vous visitez un site Web. Ces cookies sont stockés sur votre ordinateur et contiennent une quantité modeste de données basées sur les sites Web que vous avez visités, permettant à d'autres pages Web de vous offrir une expérience adaptée à vos besoins. Cela pourrait être Facebook vous montrant une annonce pour le nouveau MacBook que vous avez recherché sur Google ou YouTube, sachant que vous avez recherché des vidéos sur le nouveau téléphone Samsung Galaxy Note 9. Ces cookies peuvent être utilisés pour créer une empreinte digitale unique basée sur les données collectées.

Il suffit de parcourir mode navigation privée pour éviter tout ça. Tous les navigateurs modernes disposent d’une fonctionnalité de navigation privée, y compris sur mobile. Comme ce mode le prévient, les fournisseurs d'accès Internet (FAI) et autres peuvent toujours être en mesure de suivre toute votre activité de navigation. Néanmoins, cela vous permet de rester plus privé des sites Web eux-mêmes et de toute personne consultant votre historique sur la machine locale.

Niveau 2: évitez Google (ou Bing ou Yahoo)

Google, Bing et Yahoo sont peut-être les trois moteurs de recherche les plus populaires, mais le trio collecte également le plus de données sur vous pour diffuser des publicités pertinentes et personnaliser les services. Surtout lorsque vous êtes connecté avec votre compte, ces moteurs de recherche peuvent collecter votre nom, votre adresse e-mail, votre date de naissance, votre sexe et votre numéro de téléphone. En plus de cela, Google et Bing peuvent également collecter des données importantes telles que la localisation de l'appareil, les informations sur l'appareil, l'adresse IP et les données des cookies.

Pour éviter d'être traqué lors d'une recherche sur le web, nous vous recommandons utiliser un service comme DuckDuckGo. Il s'agit d'un moteur de recherche indépendant qui ne vous donne pas de résultats de recherche personnalisés. Tous ceux qui effectuent une recherche voient les mêmes résultats, et tout ce que vous recherchez ne sera ni collecté ni stocké. Le moteur de recherche affirme également qu’il n’a rien à vendre aux annonceurs, ce qui signifie que vous ne serez jamais soumis aux publicités ciblées lorsque vous utilisez Google et d’autres sites Web.

Si vous ne pouvez vraiment pas abandonner Google pour diverses raisons, vous pouvez le personnaliser pour être moins ciblé. Connectez-vous à votre compte Google et choisissez Confidentialité et personnalisation, Alors choisi Personnalisation des annonces à partir de l’écran suivant. Où il est dit Personnalisation des annonces activée, désactivez la bascule. Vous pouvez également parcourir toutes les marques qui vous suivent via l'activité de votre compte Google et les désactiver une par une si vous souhaitez bloquer le suivi de manière sélective.

Niveau 3: masquez votre adresse IP et votre emplacement

La prochaine chose importante que vous pouvez faire pour rester anonyme est de masquer votre adresse IP, ce qui constitue le moyen le plus simple de retracer votre activité en ligne. Si quelqu’un connaît votre adresse IP, il peut facilement déterminer l’emplacement géographique du serveur qui héberge cette adresse et avoir une idée approximative de l’endroit où vous vous trouvez. D'une manière générale, il existe trois façons de masquer votre adresse IP et de masquer votre emplacement.

D'abord, vous pouvez utiliser un réseau privé virtuel (VPN). Dans la plupart des cas, un VPN masque votre adresse IP, et un proxy fait de même – et dans certains cas, même mieux. UN

Cependant, vous pouvez également utiliser TOR. Abréviation de The Onion Router, TOR est un réseau de tunnels virtuels qui permet aux personnes et aux groupes d'améliorer leur confidentialité et leur sécurité sur Internet. Naviguer avec TOR, c'est un peu comme utiliser simultanément des centaines de proxys différents qui sont randomisés périodiquement.

Niveau 4: Utiliser les e-mails et les communications anonymes

L'utilisation de proxys, de VPN et de TOR masquera votre adresse IP aux regards indiscrets, mais l'envoi d'e-mails présente un défi d'anonymat différent. Disons que vous souhaitez envoyer un e-mail à quelqu'un, mais que vous ne voulez pas qu'il connaisse votre adresse e-mail. De manière générale, il existe deux manières de procéder.

La première consiste à utiliser un alias. Un alias est essentiellement une adresse de transfert. Lorsque vous envoyez un courrier via un alias, le destinataire ne verra que votre adresse de transfert et non votre véritable adresse e-mail. Étant donné que tous les e-mails sont transférés vers votre boîte de réception habituelle, cette méthode gardera votre véritable adresse e-mail secrète, mais elle ne vous empêchera cependant pas d'être spammé comme un fou.

Deuxièmement, vous pouvez utiliser un compte de messagerie jetable. Cela peut être fait de deux manières: soit vous pouvez créer un nouveau compte de messagerie avec un faux nom et l'utiliser pendant toute la durée de vos besoins, soit vous pouvez utiliser un service de messagerie jetable. Ces services fonctionnent en créant une adresse de transfert temporaire qui est supprimée après un certain temps. ils sont parfaits pour s'inscrire à des contenus sur des sites auxquels vous ne faites pas confiance et empêcher votre boîte de réception d'être inondée courrier indésirable.

De plus, l’utilisation d’un VPN et la communication via une adresse e-mail anonyme garderont votre identité cachée. Cependant, cela laisse toujours ouverte la possibilité que vos e-mails soient interceptés par un intermédiaire. Pour éviter cela, vous pouvez crypter vos e-mails avant de les envoyer en utilisant HTTPS dans votre client de messagerie Web, ce qui ajoute le cryptage SSL/TLS à toutes vos communications. Pour les discussions en ligne, vous pouvez également envisager d'utiliser le chat TOR, un service de chat crypté difficile à briser.

Niveau 5: Ne laisser aucune trace sur un ordinateur avec TAILS

Aussi incroyable que cela puisse paraître, vous n’avez pas besoin d’être un magicien pour pouvoir utiliser Internet sur n’importe quel ordinateur sans laisser de trace de votre utilisation. Un système d'exploitation Linux appelé TAILS vous offre les outils permettant d'atteindre ce type de confidentialité en ligne. Le système TAILS est suffisamment petit pour tenir sur une clé USB, vous pouvez donc le brancher sur n'importe quel ordinateur que vous utilisez.

TAILS charge TOR lorsque vous branchez l'appareil et ouvre l'écran d'accueil de votre système d'exploitation. Ensuite, vous utilisez Internet comme d’habitude. Étant donné que vous utilisez le système d'exploitation à partir de la clé USB, aucun programme ni historique Internet n'apparaîtra sur l'ordinateur que vous utilisez. Le cryptage TOR garantit également que votre activité en ligne, y compris les fichiers, les e-mails et les messages instantanés, reste totalement intraçable. Tout ce que vous avez fait en ligne sur n’importe quel ordinateur s’intègre dans ce petit appareil auquel vous seul pouvez accéder.

Vous pouvez télécharger TAILS directement de son organisation à tout moment. TAILS effectue des mises à jour fréquentes pour rester à jour et continuer à améliorer sa sécurité afin de garantir l'absence de traces. C'est une excellente option à utiliser pour garantir une confidentialité totale lorsque vous utilisez d'autres ordinateurs, mais vous devrez vous assurer de la maintenir à jour sans maximiser la taille de stockage de votre clé USB.

Recommandations des rédacteurs

- Les attaques de ransomwares ont augmenté massivement. Voici comment rester en sécurité

- Comment configurer un VPN

- Comment suivre un ordinateur portable

- Comment sécuriser votre réseau Wi-Fi

- Comment augmenter votre confidentialité et votre sécurité dans Zoom