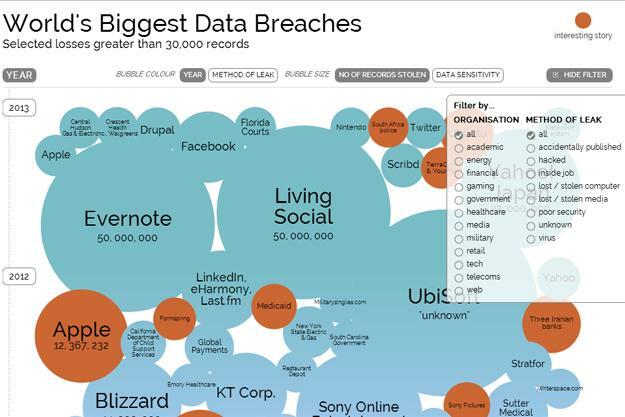

Les pirates et les logiciels malveillants évoluent constamment. Il y a toujours un nouveau violation de données, et malheureusement, une ventouse naît chaque minute. Bien sûr, les professionnels de la cybersécurité combattent ces menaces au quotidien, mais est-ce suffisant pour assurer la sécurité de nos informations privées? Tous les hacks ne sont pas transparents, et anti-malware ne nous aide pas à mieux dormir la nuit. Si un pirate informatique fouille, vous devez le savoir. Consultez ces sites Web pour savoir si vous êtes attaqué.

Contenu

- Ai-je été pwned?

- Alarme de violation

- DéHashed

- Scanner de sécurité Sucuri

- Comment fonctionnent ces sites Internet ?

Have I Been Pwned est l'un des sites les plus anciens, les plus populaires et les meilleurs du jeu. Il s'efforce de détecter les violations, de vérifier leur légitimité et de présenter les données pour vous tenir informé.

Vidéos recommandées

Le site vous accueille avec une barre de recherche de base et une liste des violations les plus récentes et les plus importantes. Tapez simplement votre adresse e-mail et le site recherchera les données violées et présentera les signaux d’alarme. Vous pouvez également rechercher des violations plus sensibles, mais uniquement après avoir vérifié votre adresse e-mail.

En rapport

- Qu’est-ce que la RAM? Voici tout ce que vous devez savoir

- Les meilleures tablettes en 2023: nos 10 préférées à acheter

- Un guide du débutant sur Tor: Comment naviguer sur Internet souterrain

Le site offre la possibilité de créer un lien profond directement vers un compte particulier, afin que vous puissiez afficher instantanément les résultats pour une adresse e-mail spécifique, ce qui est idéal pour les recherches répétées. Si vous vous inscrivez aux alertes par e-mail, vous serez averti dès que votre adresse e-mail sera trouvée dans une nouvelle violation, vous permettant ainsi de modifier votre mot de passe immédiatement.

Have I Been Pwned est un outil simple qui permet néanmoins une certaine personnalisation selon les besoins. De plus, il est évident que le responsable du site, Troy Hunt, se soucie réellement de ce type de travail de chapeau blanc et qu’il sensibilise les utilisateurs aux dangers des violations de données.

Vous pouvez en savoir plus sur Troy Hunt et ses réflexions sur l'entreprise.

BreachAlarm est une alternative à Have I Been Pwned, vous offrant un autre endroit pour vérifier les violations. Outre son service gratuit de vérification des e-mails, il propose également des services de notification et de protection payants.

L'abonnement de 30 $ par an est probablement plus que ce dont vous avez besoin, mais si vous recherchez un service plus orienté vers les petites entreprises ou les grandes familles, vous préférerez peut-être BreachAlarm et son approche très organisée des données violations. Il n’existe pas non plus de loi interdisant de vérifier plusieurs sites de vérification de piratage juste pour s’en assurer.

DeHashed fonctionne de la même manière que les autres options de cette liste, mais là où elles se concentrent sur les adresses e-mail, DeHashed fait plus. Vous voulez voir si votre nom apparaît dans des listes piratées? Tu peux. Le site présente une barre de recherche avec des options pour rechercher votre nom d'utilisateur, votre adresse IP, votre nom, votre adresse, votre numéro de téléphone, etc.

Cet outil n’est pas aussi facile à utiliser que certains autres. Certains résultats de recherche seront censurés, sauf si vous achetez l'un des trois abonnements. Les prix varient de 5,49 $ pour une seule semaine à 180 $ pour un abonnement de 12 mois. Ces forfaits payants incluent la surveillance des actifs en temps réel, la surveillance de plusieurs actifs, des recherches d'actifs illimitées et un support client 24h/24 et 7j/7.

Sucuri Security Scanner adopte une approche différente: il vous permet de vérifier un site entier pour tout signe de bugs, de liste noire, de failles de sécurité et de présence de pirates. C’est un outil idéal pour les blogueurs et les entreprises en ligne et doit être utilisé avec d’autres sites qui vérifient les données des e-mails et des noms d’utilisateur.

Sucuri propose une suite plus large de services de sécurité et de suppression de logiciels malveillants que la plupart des autres, avec des frais pouvant atteindre des centaines par an pour les options professionnelles. Il existe également une option pour un plugin WordPress.

Comment fonctionnent ces sites Internet ?

Les sites de recherche de piratage constituent un guichet unique pour collecter des données provenant de diverses sources secondaires que les pirates utilisent généralement pour trouver et partager du contenu acquis illégalement. Ces sources secondaires – Pastebin, fuites individuelles, forums du dark web – peuvent être néfastes, ce qui rend il est très facile pour les pirates entreprenants d'accéder aux mots de passe et aux informations de connexion suite à des violations de données et de les essayer dehors.

Contrairement à ces sources secondaires, les sites de recherche de piratage sont un moyen pour les internautes réguliers de savoir si des violations ouvertes ont réellement compromis leurs données personnelles. Si vos informations s'y trouvent, vous pouvez alors modifier vos données de connexion pour vous protéger contre de futurs problèmes.

Soyez conscient du site que vous utilisez pour assurer le suivi de votre sécurité en ligne, car certains sites illégitimes utilisent l'exploration de données pour obtenir votre nom, votre adresse e-mail et vos informations de connexion à utiliser lors de futures tentatives de fraude. D’autres essaient des outils et des fonctionnalités qui ne sont pas bien compris et finissent par créer des violations de données encore plus graves avant de s’effondrer brusquement.

Pour mieux expliquer cette situation, consultezqu'est-il arrivé à la populaire liste Pwnedlist.

Recommandations des rédacteurs

- De combien de RAM avez-vous besoin?

- Nvidia RTX DLSS: tout ce qu'il faut savoir

- Remplacement de la batterie du MacBook Pro: tout ce qu'il faut savoir

- Les meilleurs subreddits auxquels vous devriez vous abonner en 2023

- Intel Core i5 contre i7: Quel processeur est fait pour vous?

Améliorez votre style de vieDigital Trends aide les lecteurs à garder un œil sur le monde en évolution rapide de la technologie avec toutes les dernières nouvelles, des critiques de produits amusantes, des éditoriaux perspicaces et des aperçus uniques.