Le 7 avril 2014, le monde a découvert ce qui est probablement le bug de sécurité le plus grave de l’histoire d’Internet. Ça s’appelle Heartbleed.

Découvert simultanément par Neel Mehta, chercheur en sécurité chez Google, et par une société de sécurité finlandaise Codenomicon, le bug compromet un protocole de sécurité couramment utilisé par les appareils et les sites Web mondial. Heartbleed permet à un pirate informatique de récupérer des données de la mémoire – y compris les mots de passe, les numéros de compte bancaire et tout ce qui reste à l’intérieur.

Vidéos recommandées

La gravité du bug a amené beaucoup de gens à se demander comment cela pourrait se produire. OpenSSL, le protocole de sécurité dans lequel un bug a été trouvé, est utilisé partout dans le monde. Il est utilisé non seulement dans les serveurs, mais aussi dans les routeurs et même dans certains smartphones Android. Vous pourriez penser qu’une partie responsable dispose d’une équipe de chercheurs en sécurité qui vérifient et revérifient le code, mais en réalité, OpenSSL est géré par un petit groupe composé principalement de bénévoles.

En rapport

- Un nouveau bug de WordPress aurait rendu 2 millions de sites vulnérables

- L’authentification SMS à deux facteurs de Twitter rencontre des problèmes. Voici comment changer de méthode

- HiveNightmare est un nouveau bug Windows désagréable. Voici comment vous protéger

Ouverture à OpenSSL

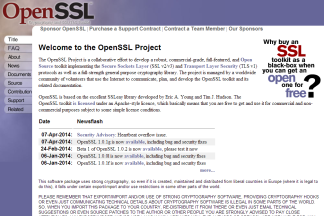

OpenSSL revendique son origine open source dans son nom. Fondé en 1998, le projet a été créé pour fournir un ensemble d'outils de cryptage gratuits pour les serveurs Internet. C'était un objectif important; le cryptage est critique et courant. Une norme gratuite était nécessaire pour garantir qu’elle soit adoptée le plus rapidement possible. Le projet a connu un énorme succès et est rapidement devenu l’un des outils de sécurité les plus importants d’Internet.

Pourtant, le succès ne s’est pas traduit par une expansion ou des bénéfices. OpenSSL génère des revenus uniquement grâce à des contrats de support, qui donnent accès au dépannage et au conseil de l'organisation elle-même.

Au total, seulement 11 personnes, pour la plupart des bénévoles, sont responsables d'une norme de cryptage critique.

Cela se traduit par un personnel minuscule comme on pouvait s’y attendre. L'« équipe de base » est composée de seulement quatre personnes, et l'équipe de développement ajoute sept noms supplémentaires à la liste. Cela représente un total de seulement 11 personnes, pour la plupart des bénévoles, responsables d’une norme de cryptage critique. Un seul d’entre eux, le Dr Stephen Hanson, se concentre entièrement sur OpenSSL. Tout le monde a un autre emploi à temps plein.

Steve Marquess, qui gère l’argent de l’organisation, l’a bien dit. « Le mystère n’est pas que quelques bénévoles surmenés n’aient pas compris le virus; le mystère est de savoir pourquoi cela ne s’est pas produit plus souvent.

Des erreurs ont été commises

C’est à cela que se résume toute la crise: une erreur. L'erreur a été introduite par Robin Seggelmann, un volontaire allemand travaillant sur une extension OpenSSL appelée Heartbeat. Il a soumis le code le soir du Nouvel An 2011, et celui-ci a ensuite échappé au processus de révision. Heartbleed existe, à l'insu du public, depuis plus de deux ans.

D'autres membres du projet revérifient le code soumis lors de l'examen, mais des erreurs se produisent, il n'est donc pas surprenant qu'un bug finisse par se glisser. Même des entreprises multimilliardaires comme Microsoft et Cisco sont frappées par leur lot d’exploits embarrassants.

D'autres membres du projet revérifient le code soumis lors de l'examen, mais des erreurs se produisent, il n'est donc pas surprenant qu'un bug finisse par se glisser. Même des entreprises multimilliardaires comme Microsoft et Cisco sont frappées par leur lot d’exploits embarrassants.

Le problème vient de l'allocation de mémoire selon une valeur pouvant être définie par une requête. Si l'utilisateur fournit une entrée valide, la fonction fonctionne comme prévu. Cependant, si une requête non valide est effectuée, le code supprime une partie de ce qui est en mémoire, y compris les informations censées être sécurisées et cryptées. Cette bande dessinée Web explique également Heartbleed, si vous jugez qu'une visualisation est utile.

Certains ingénieurs logiciels pensent que l'existence du bug soulève des questions sur la sécurité de C, le code dans lequel l'extension Heartbeat a été écrite. Bien que populaire, le C est un langage complexe qui offre de nombreuses possibilités d'erreurs dans la gestion de la mémoire et la gestion des valeurs. Un bug dans une autre implémentation SSL open source, GnuTLS, apparu un mois avant Heartbleed, et a également été écrit en C. Ce bug était encore plus ancien; le code responsable a été ajouté en 2005.

Quelle est la prochaine étape ?

L’erreur humaine est en fin de compte à blâmer pour Heartbleed, mais la faute n’en incombe pas uniquement à un seul codeur. OpenSSL est un logiciel libre utilisé par les entreprises Fortune 500, les gouvernements et même les organisations militaires, mais ces sociétés ne contribuent presque jamais au financement ou à la main-d'œuvre du projet.

Les entreprises et les gouvernements semblent très inquiets, mais les promesses d’un réel soutien sont malheureusement absentes.

Le monde doit lui aussi tirer les leçons de cette erreur. Utiliser un projet open source sans y contribuer est, à long terme, une recette pour un désastre – en particulier lorsque le projet constitue un élément critique de l’infrastructure réseau. La sécurité d’Internet ne devrait pas être assurée par une poignée de bénévoles qui ne trouvent leur nom dans l’actualité que lorsque quelque chose ne va pas.

Recommandations des rédacteurs

- Les attaques de ransomwares ont augmenté massivement. Voici comment rester en sécurité

- Reddit a été piraté – voici comment configurer 2FA pour protéger votre compte

- SpaceX atteint 100 000 clients Starlink. Voici comment vous inscrire

- Votre ordinateur portable Dell peut présenter une faille de sécurité. Voici comment y remédier.

- Qu'est-ce qu'un serveur DNS? Voici comment Internet propose vos favoris

Améliorez votre style de vieDigital Trends aide les lecteurs à garder un œil sur le monde en évolution rapide de la technologie avec toutes les dernières nouvelles, des critiques de produits amusantes, des éditoriaux perspicaces et des aperçus uniques.