Kyberturvallisuustutkijat ovat havainneet uuden nollapäivän haavoittuvuuden, joka on noussut esiin Microsoftin Exchange-sähköpostipalvelimissa ja jota huonot toimijat ovat jo käyttäneet hyväkseen.

Vielä nimeämättömän haavoittuvuuden on kertonut yksityiskohtaisesti kyberturvallisuustoimittaja GTSC, vaikka tietoa hyväksikäytöstä kerätään edelleen. Sitä pidetään "nollapäivän" haavoittuvuuden vuoksi, koska virheen julkinen pääsy oli ilmeinen ennen kuin korjaustiedosto oli saatavilla.

Suositellut videot

🚨 Raportteja on tulossa, että Microsoft Exchangessa on uusi nollapäivä, ja sitä hyödynnetään aktiivisesti luonnossa 🚨

Voin vahvistaa, että huomattava määrä Exchange-palvelimia on suojattu takaovella – mukaan lukien hunajapotti.

Ongelman seurantaketju on seuraava:

- Kevin Beaumont (@GossiTheDog) 29. syyskuuta 2022

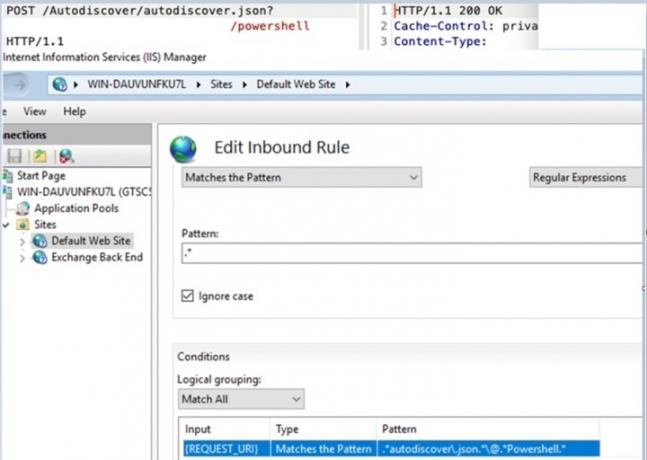

Uutiset haavoittuvuudesta lähetettiin ensin Microsoftille sen Zero Day Initiative -ohjelman kautta viime torstaina 29. syyskuuta, ja siinä kerrottiin, että haittaohjelmat CVE-2022-41040 ja CVE-2022-41082 "voivat antaa hyökkääjälle mahdollisuuden suorittaa koodin etäsuoritusta Microsoft Exchange -palvelimilla", joita asia koskee. to

Trend Micro.Microsoft ilmoitti perjantaina, että se "työstää nopeutettua aikajanaa" korjatakseen nollapäivän haavoittuvuuden ja luodakseen korjaustiedoston. Tutkija Kevin Beaumont vahvisti kuitenkin Twitterissä, että pahat pelaajat ovat käyttäneet virhettä päästäkseen useiden Exchange-palvelimien takaosaan.

Kun hyväksikäyttö on jo luonnossa, yrityksillä ja valtion yksiköillä on runsaasti mahdollisuuksia joutua huonojen toimijoiden hyökkäyksen kohteeksi. Tämä johtuu siitä, että Exchange-palvelimet luottavat Internetiin ja yhteyksien katkeaminen katkeaisi monien organisaatioiden tuottavuutta, Travis Smith, Qualysin haittaohjelmien uhkien tutkimuksen varatoimitusjohtaja, kertonut pöytäkirja.

Vaikka CVE-2022-41040 ja CVE-2022-41082 haittaohjelmien toiminnasta ei tiedetä tarkasti, useat tutkijat havaitsivat yhtäläisyyksiä muihin haavoittuvuuksiin. Näitä ovat Apache Log4j -virhe ja "ProxyShell" -haavoittuvuus, joilla molemmilla on yhteistä koodin etäsuorittaminen. Itse asiassa useita tutkijoita luuli uuden haavoittuvuuden väärin ProxyShellille, kunnes tehtiin selväksi, että vanha virhe oli ajan tasalla kaikissa sen korjauksissa. Tämä teki selväksi, että CVE-2022-41040 ja CVE-2022-41082 ovat täysin uusia, ennennäkemättömiä haavoittuvuuksia.

"Jos tämä on totta, se kertoo, että jopa jotkin nykyiset turvallisuuskäytännöt ja -menettelyt ovat puutteellisia. He palaavat koodin ja ohjelmiston luontaisiin haavoittuvuuksiin, jotka ovat tämän perusta IT-ekosysteemi", Roger Cressey, Clintonin ja Bushin Valkoisen talon kyberturvallisuuden ja terrorismin torjunnan entinen jäsen, kertoi DigitalTrendsille.

"Jos sinulla on määräävä asema markkinoilla, päädyt aina, kun ajattelet hyväksikäytöstä olet ratkaissut, mutta siihen liittyy muitakin, jotka tulevat esiin silloin, kun vähiten odotat se. Ja vaihto ei ole varsinainen julistelapsi sille, mitä kutsuisin turvalliseksi, turvalliseksi tarjoukseksi", hän lisäsi.

Haittaohjelmat ja nollapäivän haavoittuvuudet ovat melko johdonmukainen todellisuus kaikille teknologiayrityksille. Microsoft kuitenkin paransi kykyään tunnistaa ja korjata ongelmat sekä tarjota haavoittuvuuksien korjauksia hyökkäyksen jälkimainingeissa.

Mukaan CISA-haavoittuvuuksien luetteloMicrosoft Systems on kärsinyt 238 kyberturvallisuuspuutteesta vuoden alusta lähtien, mikä on 30 % kaikista löydetyistä haavoittuvuuksista. Nämä hyökkäykset sisältävät muita suuria teknologiabrändejä, kuten Apple iOS, Google Chrome, Adobe Systems ja Linux, vastaan tehtyjä monia muita.

”On monia teknologia-IT-yrityksiä, joilla on nolla päivää, jotka viholliset löytävät ja käyttävät hyväkseen. Ongelmana on, että Microsoft on niin onnistunut hallitsemaan markkinoita, että kun heidän haavoittuvuuksia löydetään, ja sillä on peräkkäinen vaikutus mittakaavan ja kattavuuden suhteen uskomattoman iso. Ja kun Microsoft aivastaa, kriittinen infrastruktuurimaailma vilustuu, ja se näyttää toistuvan täällä”, Cressey sanoi.

Yksi tällainen nollapäivän haavoittuvuus oli ratkaistu aiemmin tänä vuonna oli Follina (CVE-2022-30190), joka antoi hakkereille pääsyn Microsoft Support Diagnostic Tooliin (MSDT). Tämä työkalu yhdistetään yleisesti Microsoft Officeen ja Microsoft Wordiin. Hakkerit olivat osaa hyödyntää sitä päästäkseen tietokoneen taustapäähän, myöntämällä heille luvan asentaa ohjelmia, luoda uusia käyttäjätilejä ja käsitellä laitteen tietoja.

Varhaiset tiedot haavoittuvuuden olemassaolosta korjattiin kiertotapoilla. Microsoft kuitenkin teki pysyvän ohjelmistokorjauksen, kun hakkerit alkoivat käyttää keräämiään tietoja kohdistaakseen tiibetiläiseen diasporaan sekä Yhdysvaltoihin ja EU: hun. valtion virastot.

Toimittajien suositukset

- Päivitä Windows nyt – Microsoft korjasi juuri useita vaarallisia hyväksikäyttöjä

- Google Chrome on tämän haavoittuvimpien selaimien luettelon kärjessä

- Tästä syystä sinun on päivitettävä Google Chromesi juuri nyt

- Tämän haavoittuvuuden ansiosta hakkerit pääsivät Macisi kaikkiin osiin

- Microsoft Edge joutuu samaan vakavaan tietoturvavirheeseen, joka vaivasi Chromea

Päivitä elämäntapasiDigital Trends auttaa lukijoita pysymään tekniikan nopeatempoisessa maailmassa uusimpien uutisten, hauskojen tuotearvostelujen, oivaltavien toimitusten ja ainutlaatuisten kurkistusten avulla.