Google ha estado ejecutando su servicio de Navegación Segura durante aproximadamente cuatro años, con el objetivo de brindar un servicio abierto. que las aplicaciones de navegación web pueden comparar para ver si se sospecha que un sitio en particular aloja malware o phishing estafas. Ahora, Google ha publicado un análisis (PDF) de más de 160 millones de páginas web en más de 8 millones de sitios para buscar tendencias en cómo se distribuye el malware, y descubre que mientras la ingeniería social Los trucos juegan un papel pequeño y los exploits de complementos y navegadores siguen siendo comunes, los distribuidores de malware recurren cada vez más a la suplantación de IP con la esperanza de evitar detección.

En general, Google descubre que los distribuidores de malware aprovechan una vulnerabilidad en un navegador o un complemento para instalar malware en los usuarios. sistemas en lo que se conoce como ataques drive-by: normalmente, todo lo que los usuarios deben hacer es cargar una Web con el código malicioso, y sus sistemas son comprometida. La iniciativa Navegación segura de Google tiene herramientas automatizadas que escanean sitios en busca de estos intentos de explotación y los agrega a su base de datos de sitios cuestionables y peligrosos si los encuentra.

Vídeos recomendados

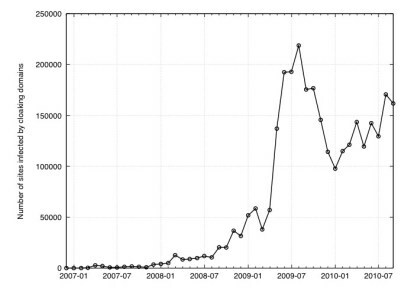

Sin embargo, los autores de malware recurren cada vez más a la suplantación de direcciones IP para evitar ser detectados. En este caso, la técnica no implica el uso de trucos del enrutador para hacer que el tráfico de una fuente parezca que proviene de otra; en cambio, los distribuidores de malware intentan detectar conexiones de la encuesta de Navegación Segura de Google (y servicios similares) y ofrecer páginas web perfectamente seguras e inocuas a esos servicios... guardando su desagradable carga útil para los visitantes que creen que son reales. usuarios.

"El concepto detrás del encubrimiento es simple: ofrecer contenido benigno a los sistemas de detección, pero ofrecer contenido malicioso a los visitantes normales de una página web", escribieron Lucas Ballard y Niels Provos. en el blog de seguridad en línea de Google. "A lo largo de los años, hemos visto más sitios maliciosos que utilizan el encubrimiento de IP".

Google enfatiza que está ajustando constantemente sus escáneres con “detección de malware de última generación” para compensar el encubrimiento de IP. técnicas, pero señala que los distribuidores de malware y los servicios de seguridad siempre estarán en una carrera armamentista... y la gente de seguridad con mayor frecuencia intentará ponerse al día.

Google también señala que, con sólo un par de excepciones, las vulnerabilidades de los navegadores y complementos utilizadas por los distribuidores de malware sólo se utilizan para un período de tiempo comparativamente corto: tan pronto como se descubre una nueva vulnerabilidad (o se parchea una antigua), los autores de malware rápidamente pasan a otra explotar.

Google también señala que, si bien logra que las personas instalen malware mediante ingeniería social, engañando a las personas para que descarguen software peligroso, generalmente prometiendo un complemento o un paquete antivirus, sigue siendo común y está en aumento, solo lo emplean alrededor del dos por ciento de los sitios que distribuyen malware.

Recomendaciones de los editores

- Chrome tiene un problema de seguridad: así es como Google lo está solucionando

- ¿Por qué Google está recortando el acceso web a algunos de sus trabajadores?

- Google acaba de hacer que esta vital herramienta de seguridad de Gmail sea completamente gratuita

- Los principales servicios fiscales envían sus datos a Meta y Google

- La mitad de las extensiones de Google Chrome pueden estar recopilando tus datos personales

Mejora tu estilo de vidaDigital Trends ayuda a los lectores a mantenerse al tanto del vertiginoso mundo de la tecnología con las últimas noticias, reseñas divertidas de productos, editoriales interesantes y adelantos únicos.