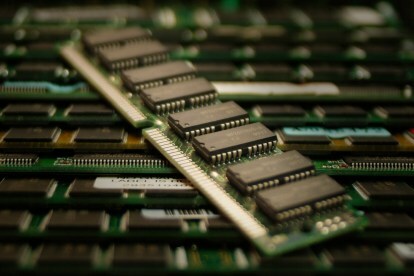

Rowhammer funciona aprovechando una debilidad física en la memoria dinámica de acceso aleatorio, o DRAM, que puede hacer que las celdas de memoria pierdan sus cargas y afecten el contenido de las filas cercanas. Conocido entre los investigadores como "bitflipping", es un efecto secundario no intencionado de los esfuerzos recientes para hacer la memoria más compacta. Sin embargo, no pasó mucho tiempo antes de que se descubrieran formas de iniciar el proceso intencionalmente.

Vídeos recomendados

Investigaciones anteriores descubrieron métodos que no eran confiables o prohibitivamente difíciles. Un proceso utilizó Javascript para obtener un resultado exitoso, pero ese enfoque se limitó a ciertas plataformas, tardó en implementarse. completar su trabajo y requería que el usuario objetivo hubiera realizado ciertos ajustes en la configuración predeterminada de su sistema.

Relacionado

- Tu próximo MacBook Air podría ser incluso más rápido de lo esperado

- Este refrigerador externo Bykski es más grande que tu PC

- Lanzamiento del sitio web Apple Security Research para proteger tu Mac

Ahora, un nuevo informe sugiere que el código ya presente en el sistema de destino que contiene instrucciones no temporales podría usarse para facilitar el cambio de bits, según un informe de Ars Técnica. Debido a que las instrucciones no temporales almacenan datos en un chip DRAM en lugar de en la caché, proporcionan una ruta mucho más directa al objetivo.

Potencialmente, una aplicación web maliciosa podría aprovechar instrucciones no temporales para eliminar las restricciones de seguridad que impone un navegador web. Alternativamente, los archivos maliciosos introducidos en un reproductor de video u otra aplicación podrían aprovechar las instrucciones utilizadas por el software para atacar la DRAM del sistema.

Este método demuestra la continua importancia del trabajo de seguridad: se cree que Rowhammer podría Faltan un par de años para que sea práctico, lo que da a los desarrolladores algo de tiempo para combatir sus efectos. Sin embargo, el hecho de que estos ataques utilicen una característica física de la memoria DRAM puede hacer que sean bastante difíciles de contrarrestar.

Recomendaciones de los editores

- Esta innovación en la RAM es una gran noticia para tu PC

- Tu próximo MacBook Pro podría ser incluso más rápido de lo esperado

- Esta extensión de Chrome permite a los piratas informáticos apoderarse de su PC de forma remota

- Este juego permite a los piratas informáticos atacar tu PC y ni siquiera necesitas jugarlo

- El hacking como servicio permite a los piratas informáticos robar sus datos por sólo 10 dólares

Mejora tu estilo de vidaDigital Trends ayuda a los lectores a mantenerse al tanto del vertiginoso mundo de la tecnología con las últimas noticias, reseñas divertidas de productos, editoriales interesantes y adelantos únicos.