Μετά από αναφορές ότι ένας τύπος κακόβουλου λογισμικού έχει μολύνει περισσότερους από 700.000 δρομολογητές που χρησιμοποιείται σε σπίτια και μικρές επιχειρήσεις σε περισσότερες από 50 χώρες, το FBI προτρέπει όλους τους καταναλωτές να επανεκκινήσουν τους δρομολογητές τους. Το κακόβουλο λογισμικό VPNFilter ανακαλύφθηκε από τους ερευνητές ασφαλείας της Cisco και επηρεάζει τους δρομολογητές που κατασκευάζονται από τις Asus, D-Link, Huawei, Linksys, Mikrotik, Netgear, QNAP, TP-Link, Ubiquiti, Upvel και ZTE. Το Υπουργείο Δικαιοσύνης των ΗΠΑ είπε ότι οι συντάκτες του VPNFilter ήταν μέρος της ομάδας Sofacy που απάντησε απευθείας στη ρωσική κυβέρνηση, Reuters αναφέρθηκε, και ότι η Ουκρανία ήταν ο πιθανός στόχος της επίθεσης.

«Το κακόβουλο λογισμικό VPNFilter είναι μια πολυβάθμια, αρθρωτή πλατφόρμα με ευέλικτες δυνατότητες για υποστήριξη τόσο της συλλογής πληροφοριών όσο και των καταστροφικών επιχειρήσεων κυβερνοεπιθέσεων», δήλωσε η Cisco σε μια έκθεση. Επειδή το κακόβουλο λογισμικό θα μπορούσε να συλλέξει δεδομένα από τον χρήστη και ακόμη και να εκτελέσει μια μεγάλης κλίμακας καταστροφική επίθεση, τη Cisco συνιστά στους ιδιοκτήτες συσκευών SOHO ή δικτυακής αποθήκευσης (NAS) να είναι ιδιαίτερα προσεκτικοί με αυτόν τον τύπο επίθεση. Και επειδή δεν είναι ξεκάθαρο πώς μολύνθηκαν οι παραβιασμένες συσκευές, οι αξιωματούχοι προτρέπουν τους χρήστες όλων των

δρομολογητές και συσκευές NAS για επανεκκίνηση.Προτεινόμενα βίντεο

Αυτό είναι τώρα διπλά σημαντικό, καθώς περαιτέρω ανάλυση δείχνει ότι ο κατάλογος του ευάλωτου υλικού είναι πολύ μεγαλύτερος από ό, τι είχε αρχικά θεωρηθεί. Όπου 14 μοντέλα συσκευών λέγεται ότι ήταν ευάλωτα μετά την αρχική ανακοίνωση, αυτή η λίστα έχει αυξηθεί και καλύπτει δεκάδες συσκευές από διάφορους κατασκευαστές. Αυτό καθιστά έως και 700.000 δρομολογητές ευάλωτους σε όλο τον κόσμο και έναν ακόμη μεγαλύτερο αριθμό συνδεδεμένων χρηστών.

Σχετίζεται με

- Ωραία, το νέο κακόβουλο λογισμικό επιτρέπει στους χάκερ να κλέβουν τον δρομολογητή σας Wi-Fi

- Πώς να αλλάξετε τον κωδικό πρόσβασης Wi-Fi του δρομολογητή σας

- Πώς να βρείτε τη διεύθυνση IP του δρομολογητή σας για προσαρμογή και ασφάλεια

Ακόμη πιο προβληματικό είναι ότι όσοι επηρεάζονται είναι ευάλωτοι σε ένα στοιχείο του κακόβουλου λογισμικού που ανακαλύφθηκε πρόσφατα, το οποίο του επιτρέπει να εκτελέσει άνθρωπος στη μέση επίθεση στην εισερχόμενη κίνηση που διέρχεται από το δρομολογητή. Αυτό καθιστά όλους τους χρήστες σε μολυσμένα δίκτυα επιρρεπείς σε επιθέσεις και κλοπή δεδομένων. Η λειτουργική μονάδα κακόβουλου λογισμικού, που ονομάζεται "ssler", σαρώνει επίσης ενεργά διευθύνσεις URL για ευαίσθητες πληροφορίες, όπως διαπιστευτήρια σύνδεσης, οι οποίες στη συνέχεια μπορούν να σταλούν πίσω σε έναν διακομιστή ελέγχου, σύμφωνα με Ars Technica. Αυτό το επιτυγχάνει υποβαθμίζοντας ενεργά τις προστατευμένες συνδέσεις HTTPS σε πολύ πιο ευανάγνωστη κίνηση HTTP.

Αυτό που είναι πιο εντυπωσιακό σε αυτήν την τελευταία ανακάλυψη, είναι ότι τονίζει πώς είναι οι κάτοχοι δρομολογητών και οι συνδεδεμένες συσκευές στοχεύει επίσης, όχι μόνο τα πιθανά θύματα του botnet που δημιουργήθηκε ενεργά μέσω της διάδοσης αυτού κακόβουλο λογισμικό.

Ανεξάρτητα, οι συστάσεις για την ασφάλεια του δικού σας δικτύου παραμένουν οι ίδιες.

«Το FBI συνιστά σε κάθε ιδιοκτήτη δρομολογητών μικρών γραφείων και οικιακών γραφείων να επανεκκινήσει τις συσκευές να διακόψει προσωρινά το κακόβουλο λογισμικό και να βοηθήσει στην πιθανή αναγνώριση μολυσμένων συσκευών», FBI προειδοποίησαν οι αξιωματούχοι. Συνιστάται στους ιδιοκτήτες να εξετάσουν το ενδεχόμενο απενεργοποίησης των ρυθμίσεων απομακρυσμένης διαχείρισης σε συσκευές και να ασφαλίσουν με ισχυρούς κωδικούς πρόσβασης και κρυπτογράφηση όταν είναι ενεργοποιημένες. Οι συσκευές δικτύου θα πρέπει να αναβαθμιστούν στις πιο πρόσφατες διαθέσιμες εκδόσεις υλικολογισμικού."

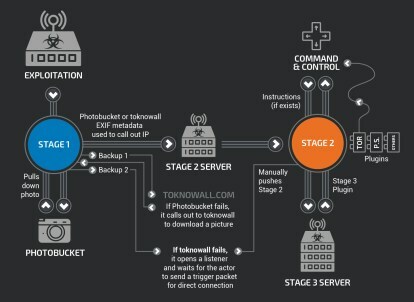

Υπάρχουν τρία στάδια στο VPNFilter — ένα μόνιμο στάδιο 1 και ένα μη μόνιμο στάδιο 2 και 3. Λόγω του τρόπου λειτουργίας του κακόβουλου λογισμικού, η επανεκκίνηση θα διαγράψει τα στάδια 2 και 3 και θα μετριάσει τα περισσότερα προβλήματα. Το FBI είχε καταλάβει έναν τομέα που χρησιμοποιούσε ο δημιουργός του κακόβουλου λογισμικού για να παραδώσει τα στάδια 2 και 3 της επίθεσης. Αυτά τα μεταγενέστερα στάδια δεν μπορούν να επιβιώσουν από την επανεκκίνηση.

Το υπουργείο Δικαιοσύνης εξέδωσε επίσης μια παρόμοια προειδοποίηση, καλώντας τους χρήστες να επανεκκινήσουν τους δρομολογητές τους. «Οι κάτοχοι συσκευών SOHO και NAS που ενδέχεται να έχουν μολυνθεί θα πρέπει να επανεκκινήσουν τις συσκευές τους το συντομότερο δυνατό, εξαλείφοντας προσωρινά το κακόβουλο λογισμικό δεύτερου σταδίου και αναγκάζοντας το κακόβουλο λογισμικό πρώτου σταδίου στη συσκευή τους να καλεί για οδηγίες», ανέφερε το τμήμα σε ένα δήλωση. «Αν και οι συσκευές θα παραμείνουν ευάλωτες στην εκ νέου μόλυνση με το κακόβουλο λογισμικό δεύτερου σταδίου ενώ είναι συνδεδεμένες στο Διαδίκτυο, αυτές οι προσπάθειες μεγιστοποιούν τις ευκαιρίες για εντοπίστε και αποκαταστήστε τη μόλυνση παγκοσμίως στον διαθέσιμο χρόνο πριν μάθουν οι ηθοποιοί του Sofacy για την ευπάθεια στην εντολή και τον έλεγχο τους υποδομή."

Η Cisco συμβούλεψε όλους τους χρήστες να πραγματοποιήσουν επαναφορά εργοστασιακών ρυθμίσεων των συσκευών τους, η οποία θα διαγράψει ακόμη και το στάδιο 1 του κακόβουλου λογισμικού. Εάν δεν είστε σαφείς σχετικά με τον τρόπο πραγματοποίησης επαναφοράς εργοστασιακών ρυθμίσεων, θα πρέπει να επικοινωνήσετε με τον κατασκευαστή του δρομολογητή για οδηγίες, αλλά γενικά, εισάγοντας ένα συνδετήρας στο κουμπί "επαναφορά" που βρίσκεται στο πίσω μέρος ή στο κάτω μέρος του δρομολογητή σας και κρατώντας το στη θέση του για μερικά δευτερόλεπτα θα σκουπίσει δρομολογητή. Πρόσθετες συστάσεις για τον μετριασμό μελλοντικών επιθέσεων βρίσκονται επίσης στο η έκθεση της Cisco.

Ενημερώθηκε στις 6 Ιουνίου: Προστέθηκαν νέα σχετικά με τους δρομολογητές που επηρεάστηκαν πρόσφατα και τους φορείς επίθεσης.

Συστάσεις των συντακτών

- Βάζετε τον δρομολογητή σας σε λάθος σημείο. Εδώ είναι πού να το τοποθετήσετε

- Πώς να ενημερώσετε το υλικολογισμικό του δρομολογητή σας

- Δώστε στον δρομολογητή σας νέες υπερδυνάμεις εγκαθιστώντας το DD-WRT

- Χάκερ μολύνει 100.000 δρομολογητές στην τελευταία επίθεση botnet που στοχεύει στην αποστολή spam email

- Είναι ο δρομολογητής σας ευάλωτος σε επιθέσεις; Η νέα αναφορά λέει ότι οι πιθανότητες δεν είναι υπέρ σας

Αναβαθμίστε τον τρόπο ζωής σαςΤο Digital Trends βοηθά τους αναγνώστες να παρακολουθούν τον γρήγορο κόσμο της τεχνολογίας με όλα τα τελευταία νέα, διασκεδαστικές κριτικές προϊόντων, διορατικά editorial και μοναδικές κρυφές ματιές.