Für den durchschnittlichen Computerbenutzer ist das Surfen im Internet normalerweise nicht mit großer Unsichtbarkeit verbunden. Wenn es sich nicht um eine Werbeagentur handelt, die versucht, Sie ins Visier zu nehmen, könnte es sich um einen ruchlosen Kriminellen handeln, der darauf aus ist, Ihre Passwörter zu stehlen. Obwohl es deutlich schwieriger ist als früher, ist es möglich, online anonym zu bleiben.

Inhalt

- Stufe 1: Surfen Sie wann immer möglich privat

- Stufe 2: Vermeiden Sie Google (oder Bing oder Yahoo)

- Stufe 3: Verbergen Sie Ihre IP-Adresse und Ihren Standort

- Stufe 4: Verwenden Sie anonyme E-Mails und Kommunikation

- Level 5: Hinterlassen Sie mit TAILS keine Spuren auf einem Computer

Wir haben fünf verschiedene Möglichkeiten für Sie gefunden, um Ihre Identität und vertraulichen Informationen beim Surfen im Internet zu schützen.

Empfohlene Videos

Stufe 1: Surfen Sie wann immer möglich privat

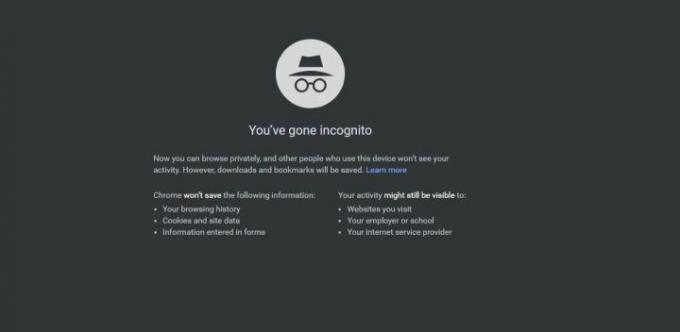

Das Surfen im privaten Modus ist die einfachste Möglichkeit, einen Teil Ihrer allgemeinen Internetnutzung etwas anonymer zu gestalten.

Verwandt

- Dieses Tool bietet alles, was Ihre Familie braucht, um online sicher zu bleiben

- So verhindern Sie, dass Ihre E-Mails verfolgt werden, und schützen Ihre Privatsphäre

- So ändern Sie Ihr Gmail-Passwort

So funktioniert es: Sie hinterlassen bei jedem Besuch einer Website Cookies. Diese Cookies werden auf Ihrem Computer gespeichert und enthalten eine kleine Datenmenge basierend auf den von Ihnen besuchten Websites, sodass andere Webseiten ein auf Sie zugeschnittenes Erlebnis bieten können. Das könnte sein Facebook Wir zeigen Ihnen eine Anzeige für das neue MacBook, nach dem Sie bei Google oder YouTube gesucht haben, weil Sie nach Videos über das neue Samsung Galaxy Note 9 gesucht haben. Diese Cookies können verwendet werden, um basierend auf den gesammelten Daten einen eindeutigen Fingerabdruck zu erstellen.

Schauen Sie einfach vorbei Inkognito-Modus um das alles zu vermeiden. Alle modernen Browser verfügen über eine private Browserfunktion, auch auf Mobilgeräten. Da dieser Modus warnt, können Internetdienstanbieter (ISPs) und andere möglicherweise weiterhin alle Ihre Surfaktivitäten verfolgen. Dennoch trägt es dazu bei, dass Sie vor den Websites selbst und jedem, der sich Ihren Verlauf auf dem lokalen Computer ansieht, besser geschützt sind.

Stufe 2: Vermeiden Sie Google (oder Bing oder Yahoo)

Google, Bing und Yahoo sind vielleicht die drei beliebtesten Suchmaschinen, aber das Trio sammelt auch die meisten Daten über Sie, um relevante Werbung zu schalten und Dienste zu personalisieren. Insbesondere wenn Sie mit Ihrem Konto angemeldet sind, können diese Suchmaschinen Ihren Namen, Ihre E-Mail-Adresse, Ihren Geburtstag, Ihr Geschlecht und Ihre Telefonnummer erfassen. Darüber hinaus können Google und Bing auch wichtige Daten wie Gerätestandort, Geräteinformationen, IP-Adresse und Cookie-Daten erfassen.

Um bei der Suche im Internet nicht getrackt zu werden, empfehlen wir Ihnen Verwenden Sie einen Dienst wie DuckDuckGo. Dies ist eine unabhängige Suchmaschine, die Ihnen keine personalisierten Suchergebnisse liefert. Jeder, der sucht, sieht die gleichen Ergebnisse und alles, was Sie suchen, wird nicht erfasst oder gespeichert. Die Suchmaschine behauptet außerdem, dass sie den Werbetreibenden nichts zu verkaufen hat, was bedeutet, dass Sie bei der Nutzung von Google und anderen Websites niemals gezielter Werbung ausgesetzt sein werden.

Wenn Sie aus verschiedenen Gründen wirklich nicht auf Google verzichten können, können Sie es so anpassen, dass es weniger zielgerichtet ist. Melden Sie sich bei Ihrem Google-Konto an und wählen Sie Datenschutz und Personalisierung, dann wähle Anzeigenpersonalisierung vom nächsten Bildschirm aus. Wo steht Anzeigenpersonalisierung EIN, schalten Sie den Schalter aus. Sie können auch alle Marken durchgehen, die Sie über die Aktivität Ihres Google-Kontos verfolgen, und diese nacheinander deaktivieren, wenn Sie das Tracking gezielt blockieren möchten.

Stufe 3: Verbergen Sie Ihre IP-Adresse und Ihren Standort

Der nächste wichtige Schritt, den Sie tun können, um anonym zu bleiben, besteht darin, Ihre IP-Adresse zu verbergen. Dies ist der einfachste Weg, Online-Aktivitäten auf Sie zurückzuverfolgen. Wenn jemand Ihre IP-Adresse kennt, kann er leicht den geografischen Standort des Servers ermitteln, der diese Adresse hostet, und sich eine ungefähre Vorstellung davon machen, wo Sie sich befinden. Im Großen und Ganzen gibt es drei Möglichkeiten, Ihre IP-Adresse zu verschleiern und Ihren Standort zu verbergen.

Erstens können Sie Verwenden Sie ein virtuelles privates Netzwerk (VPN). In den meisten Fällen verschleiert ein VPN Ihre IP-Adresse, und ein Proxy macht das Gleiche – und in manchen Fällen sogar noch besser. A

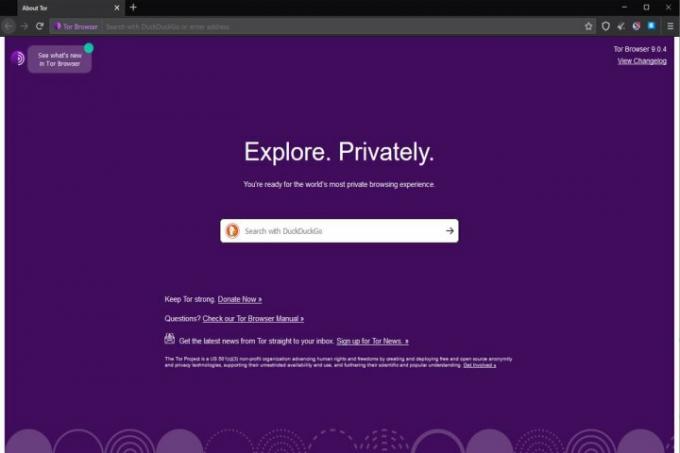

Sie können jedoch auch TOR verwenden. TOR ist die Abkürzung für The Onion Router und ein Netzwerk aus virtuellen Tunneln, das es Personen und Gruppen ermöglicht, ihre Privatsphäre und Sicherheit im Internet zu verbessern. Das Surfen mit TOR ähnelt der gleichzeitigen Verwendung von Hunderten verschiedener Proxys, die regelmäßig zufällig ausgewählt werden.

Stufe 4: Verwenden Sie anonyme E-Mails und Kommunikation

Durch die Verwendung von Proxys, VPNs und TOR wird Ihre IP-Adresse vor neugierigen Blicken verborgen, das Versenden von E-Mails stellt jedoch eine andere Herausforderung in Bezug auf die Anonymität dar. Nehmen wir an, Sie möchten jemandem eine E-Mail senden, möchten aber nicht, dass dieser Ihre E-Mail-Adresse erfährt. Im Allgemeinen gibt es zwei Möglichkeiten, dies zu erreichen.

Die erste besteht darin, einen Alias zu verwenden. Ein Alias ist im Wesentlichen eine Weiterleitungsadresse. Wenn Sie E-Mails über einen Alias versenden, sieht der Empfänger nur Ihre Weiterleitungsadresse und nicht Ihre echte E-Mail-Adresse. Da alle E-Mails an Ihren regulären Posteingang weitergeleitet werden, hält diese Methode Ihre echte E-Mail-Adresse geheim, schützt Sie jedoch nicht davor, wie verrückt mit Spam verschickt zu werden.

Zweitens können Sie verwenden ein Wegwerf-E-Mail-Konto. Dies kann auf zwei Arten geschehen: Entweder Sie erstellen ein neues E-Mail-Konto mit einem falschen Namen und nutzen es für die Dauer Ihres Bedarfs, oder Sie nutzen einen Wegwerf-E-Mail-Dienst. Diese Dienste funktionieren, indem sie eine temporäre Weiterleitungsadresse erstellen, die nach einer bestimmten Zeit gelöscht wird Sie eignen sich hervorragend, um sich für Inhalte auf Websites anzumelden, denen Sie nicht vertrauen, und um zu verhindern, dass Ihr Posteingang mit Nachrichten überflutet wird Spam.

Wenn Sie außerdem ein VPN verwenden und über eine anonyme E-Mail-Adresse kommunizieren, bleibt Ihre Identität verborgen. Allerdings bleibt die Möglichkeit bestehen, dass Ihre E-Mails durch einen Mittelsmann abgefangen werden. Um dies zu vermeiden, können Sie Ihre E-Mails vor dem Senden mit HTTPS in Ihrem webbasierten E-Mail-Client verschlüsseln, wodurch Ihre gesamte Kommunikation um SSL/TLS-Verschlüsselung erweitert wird. Für Webchats können Sie auch die Verwendung von TOR-Chat in Betracht ziehen, einem verschlüsselten Chat-Dienst, der schwer zu knacken ist.

Level 5: Hinterlassen Sie mit TAILS keine Spuren auf einem Computer

So unglaublich es auch erscheinen mag, Sie müssen kein Zauberer sein, um das Internet auf jedem Computer nutzen zu können, ohne Spuren Ihrer Nutzung zu hinterlassen. Ein Linux-Betriebssystem namens TAILS bietet Ihnen die Tools, die diese Art von Online-Privatsphäre erreichen. Das TAILS-System ist klein genug, um auf einen USB-Stick zu passen, sodass Sie es an jeden Computer anschließen können, den Sie verwenden.

TAILS lädt TOR, wenn Sie das Gerät anschließen, und öffnet den Startbildschirm Ihres Betriebssystems. Anschließend nutzen Sie das Internet wie gewohnt. Da Sie das Betriebssystem vom Flash-Laufwerk verwenden, werden weder Programme noch der Internetverlauf auf dem von Ihnen verwendeten Computer angezeigt. Die TOR-Verschlüsselung stellt außerdem sicher, dass Ihre Online-Aktivitäten, einschließlich Dateien, E-Mails und Instant Messages, völlig unauffindbar bleiben. Alles, was Sie jemals online auf einem Computer getan haben, passt in dieses kleine Gerät, auf das nur Sie zugreifen können.

Sie können TAILS direkt herunterladen jederzeit von seiner Organisation zurücktreten. TAILS führt regelmäßig Aktualisierungen durch, um auf dem neuesten Stand zu bleiben und seine Sicherheit weiter zu verbessern, sodass garantiert keine Spuren entstehen. Dies ist eine großartige Option, um bei der Verwendung anderer Computer absolute Privatsphäre zu gewährleisten. Sie müssen jedoch sicherstellen, dass Sie sie auf dem neuesten Stand halten, ohne die Speichergröße Ihres Flash-Laufwerks zu maximieren.

Empfehlungen der Redaktion

- Ransomware-Angriffe haben massiv zugenommen. So bleiben Sie auf der sicheren Seite

- So richten Sie ein VPN ein

- So verfolgen Sie einen Laptop

- So sichern Sie Ihr WLAN-Netzwerk

- So erhöhen Sie Ihre Privatsphäre und Sicherheit in Zoom