Internet sice dramaticky rozšířil možnost sdílení znalostí, ale také zkomplikoval otázky ochrany soukromí. Mnoho lidí se oprávněně obává odcizení nebo prohlížení jejich osobních údajů, včetně bankovních záznamů, informací o kreditních kartách a historie prohlížeče nebo přihlášení.

Obsah

- Proč Tor existuje?

- Jak má Tor odpověď na bezpečné prohlížení

- Kdo používá Tor a proč?

- Jak používat Tor: jak jej získat

- Jak používat Tor: rychlá prohlídka softwaru

- Prozkoumávání hlubokého webu

- Jaká jsou Torova omezení, nebezpečí a obecná bezpečnost?

Pokud při procházení hledáte více soukromí, Tor je dobrý způsob, jak to udělat, protože je to software, který uživatelům umožňuje anonymně procházet web. Je třeba poznamenat, že Tor lze použít k nelegálnímu přístupu obsah na temném webua Digitální trendy toto chování neschvaluje ani nepodporuje.

Doporučená videa

Proč Tor existuje?

V tomto klimatu shromažďování dat a ochrany soukromí se prohlížeč Tor stal předmětem diskusí a proslulosti. Stejně jako mnoho podzemních fenoménů na internetu je špatně pochopen a zahalen do druhu technologického mysticismu, který lidé často připisují věcem jako

hacking nebo bitcoin.Směrovače s cibulí, původně vyvinuté U.S. Naval Research Lab v 90. letech, získaly své jméno podle techniky vrstvení podobné cibuli, která skrývá informace o aktivitě a poloze uživatele. Možná ironicky, organizace získala většinu svých finančních prostředků z poboček United Státní vláda po celá léta, která stále považuje Tor za nástroj pro podporu demokracie v autoritářském režimu státy.

Abychom pochopili, jak může Tor chránit identitu uživatele při procházení internetu, musíme o internetu diskutovat. Ve své nejzákladnější podobě je to řada spojení mezi počítači na velké vzdálenosti. V některých počítačích jsou uložena data uložená na internetu, včetně webových stránek jako Google, které jsou známé jako servery. Zařízení používané pro přístup k těmto informacím, jako např chytrý telefon nebo PC, je znám jako klient. Přenosové linky, které spojují klienty se servery, mají různé formy, ať už jde o kabely z optických vláken nebo Wi-Fi, ale všechna jsou připojením. s vynález Wi-Fi, satelitní internet a přenosné hotspoty, je internet přístupnější a zranitelnější než kdykoli předtím.

Data mohou být zachycena nebo sledována různými způsoby, zejména pokud sítě nepoužívají správné šifrování nebo si omylem stáhly malware. Na straně bílého klobouku mají přístup jednotlivci a organizace (včetně vlád, poskytovatelů internetových služeb činných v trestním řízení a společností sociálních médií). internetová data ke sledování toho, kdo provádí nezákonné činnosti – nebo ke shromažďování cenných údajů o chování a akcích uživatelů, které lze analyzovat nebo prodány.

Rostoucí počet řešení řeší tyto problémy ochrany soukromí, jako jsou VPN nebo virtuální privátní sítě. Tor je další řešení založené na prohlížeči, které mnozí používají.

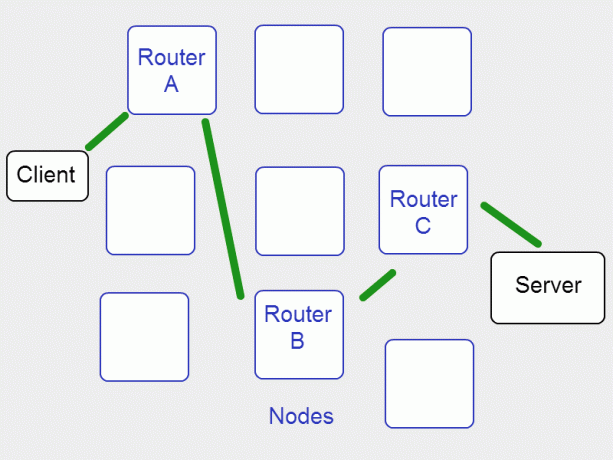

Jak má Tor odpověď na bezpečné prohlížení

Existují dva kritické aspekty směrování cibule. Za prvé, síť Tor se skládá z dobrovolníků, kteří používají své počítače jako uzly. Při běžném prohlížení putují informace po internetu v paketech. Když však uživatel Tor navštíví webovou stránku, jeho pakety se nepřesouvají přímo na tento server. Místo toho Tor vytvoří cestu přes náhodně přiřazené uzly, kterou bude paket následovat, než se dostane na server.

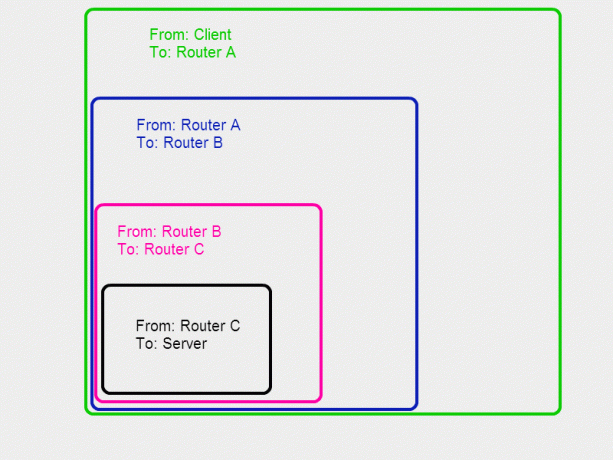

Dalším důležitým aspektem směrování cibule je to, jak jsou pakety konstruovány. Pakety obvykle obsahují adresu odesílatele a cíl, jako je šnečí pošta. Při použití Tor jsou pakety místo toho zabaleny do postupných vrstev jako hnízdící panenka.

Když uživatel odešle paket, horní vrstva mu řekne, aby šel do směrovače A, což je první zastávka na okruhu. Když tam je, router A sundá první vrstvu. Další vrstva dá pokyn směrovači A, aby poslal paket směrovači B.

Směrovač A nezná konečný cíl, pouze to, že paket přišel od uživatele a šel do B. Směrovač B odloupne další vrstvu, předá ji po lince směrovači C a tento proces pokračuje, dokud zpráva nedorazí na místo určení.

Na každé zastávce uzel zná pouze poslední místo, kde se paket nacházel, a další místo, kde bude. Žádný uzel nezaznamenává úplnou cestu dat a nikdo, kdo by zprávu sledoval, by nezhasl, pokud jsou vaše první tři servery nakonfigurovány správně.

Kdo používá Tor a proč?

Anonymita je Torův chleba a máslo, a jako taková je pravděpodobně nemožné získat přesný přehled o jeho uživatelské základně. Konkrétní trendy se však stávají zjevnými a někteří zastánci Tor jsou obzvláště hlasití ohledně svých důvodů pro používání služby.

Tor se stal oblíbeným u novinářů a aktivistů v zemích, které uvalují omezení na internet a vyjadřování svých občanů. Pro informátory poskytuje Tor bezpečnou cestu k úniku informací novinářům.

Možná to nevíte, ale když Edward Snowden zveřejnil informace o programu PRISM NSA zpravodajským organizacím, učinil tak prostřednictvím Tor. Člověk však nemusí být aktivistou, bojovníkem za svobodu nebo zločincem, aby Tor ocenil. Mnoho akademiků a obyčejných občanů podporuje Tor jako nástroj k udržení soukromí a svobody projevu naživu v digitálním věku. Agentury jako CIA jsou také aktivní na Tor, aby bylo snazší přijímat tipy a informace.

Navzdory dobrým úmyslům projektu Tor si Tor vybudoval špatnou pověst v mainstreamovém tisku, a to ne bez příčiny. Když máte bezplatný prohlížeč ochrany osobních údajů, který se snadno distribuuje a nabízí uživatelům podporu obou a komunitních fórech, není žádným překvapením, že některé z těchto komunit se tvoří kolem pochybných předměty. Tor se proti této konotaci brání Webináře PrivChat od některých svých populárních uživatelů v oblasti lidských práv a prosazování demokracie, stejně jako průvodci pro ty, kteří působí pod nepřátelskými vládami, aby jim pomohli zůstat v bezpečí.

Jak používat Tor: jak jej získat

V souladu s ideologickými cíli projektu Tor je Tor zdarma k použití a dostupný na většině platforem, včetně Linuxu. Jednoduše si stáhněte a nainstalujte prohlížeč z webu Tor Project, což je upravená verze Firefoxu dostupná pro Windows, macOS, Linux a Android.

Uživatelé by si měli uvědomit, že ačkoli je Tor Browser předem nakonfigurován, aby fungoval správně, uživatelé v sítích s firewally nebo jinými bezpečnostními systémy mohou mít potíže. Navíc neopatrnost při procházení může stále ohrozit anonymitu. Torův web má seznam věcí, kterým se vyhnout při používání prohlížeče.

Jak používat Tor: rychlá prohlídka softwaru

Jakmile si stáhnete a nainstalujete Tor Browser, budete muset vědět, jak se v něm pohybovat. Pro rychlou prohlídku prohlížeče Tor postupujte podle těchto kroků:

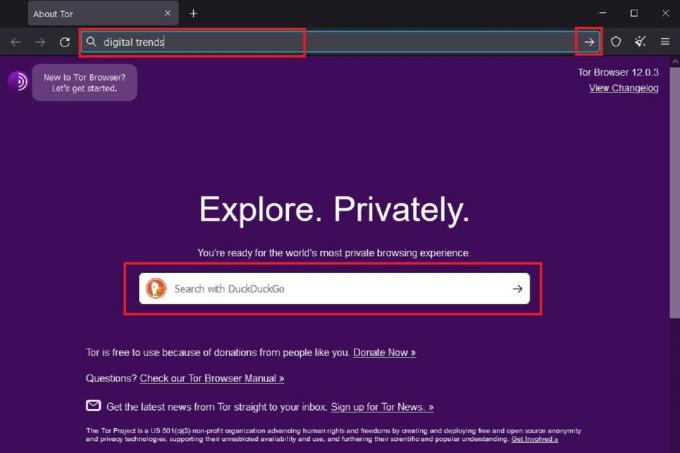

Krok 1: Otevřete Tor Browser na vašem PC.

Krok 2: Na Připojte se k Tor Na obrazovce, která se objeví, můžete buď pokračovat a připojit se k Tor výběrem Připojit nebo věnujte čas nastavení připojení výběrem možnosti Nakonfigurujte připojení volba. Pro účely tohoto průvodce budeme jen vybírat Připojit.

Krok 3: Připojení může trvat několik minut, ale jakmile se připojíte k Tor, zobrazí se vám uvítací obrazovka, na které je nápadně zobrazen vyhledávací panel DuckDuckGo. Můžete použít tento vyhledávací panel nebo ten v horní části okna prohlížeče Tor k provádění soukromějšího vyhledávání na webu. Chcete-li to provést do adresního řádku v horní části obrazovky, zadejte hledané výrazy a stiskněte klávesu Vstupte na klávesnici nebo vyberte Šipka vpravo ikonu v adresním řádku. Poté by se vám měla zobrazit stránka s výsledky vyhledávání DuckDuckGo.

Krok 4: Pokud jste již dříve používali Firefox, bude vám Tor Browser připadat povědomý:

- Stále budete vybírat Hvězda ikonu pro přidání webové stránky do záložek.

- Adresní řádek v horní části okna budete stále používat k vyhledávání na webu a zadávání webových nebo cibulových adres pro určité weby. A vyberete si Znaménko plus ikonu pro otevření nových karet.

- The Tři vodorovné čáry ikona nabídky stále otevře větší nabídku funkcí a nastavení pro váš prohlížeč, ale bude také obsahovat některé nové funkce specifické pro Tor, jako je Nová identita a Nový obvod Tor pro tento web. Tyto a další nové funkce si projdeme v následujících krocích.

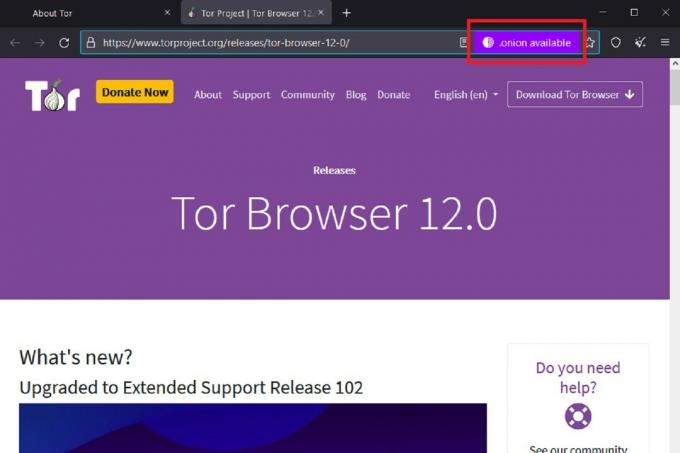

Krok 5: Některé webové stránky jsou cibulové služby, což znamená, že na tyto stránky máte přístup pouze prostřednictvím sítě Tor. Chcete-li se dostat na tyto webové stránky s cibulovými službami, obvykle budete muset zadat jejich adresu cibule do adresního řádku v horní části okna prohlížeče Tor. Tato adresa má obvykle 56 znaků a končí „.onion“. Některé běžné webové stránky také nabízejí verzi svých stránek s cibulovou službou. Pokud ano, Tor obvykle zobrazí v adresním řádku fialovou ikonu „.onion available“. Tuto možnost můžete vybrat, chcete-li otevřít verzi webu služby cibule.

Krok 6: V pravém horním rohu prohlížeče Tor jsou dvě ikony, které se nacházejí mezi ikonou nabídky a ikonou záložky Hvězda: ikona štítu a ikona smetáka. Pokud vyberete Štít můžete zvolit úroveň zabezpečení vašeho procházení. The Koště ikona označuje Nová identita funkce, která uživatelům umožňuje zahájit zcela novou relaci a vymaže všechny stopy staré/aktuální relace zavřením všech oken a karet a odstraněním všech soukromých informací, jako je historie procházení. Tor Browser se v podstatě restartuje.

Krok 7: Pokud vyberete Tři vodorovné čáry ikona nabídky, zobrazí se rozbalovací nabídka. V tom menu vedle Nová identita, můžete také vybrat Nový obvod Tor pro tento web. Okruh je v podstatě cesta, kterou je zapotřebí k připojení uživatele k webu přes Tor. Pokud máte potíže s připojením k webu, můžete restartovat kartu a zkusit načíst web s novým okruhem, abyste navázali úspěšné připojení. Můžete to provést výběrem Nový obvod Tor pro tento web volba. Vaše soukromé informace se touto funkcí nesmažou.

Prozkoumávání hlubokého webu

Tor je cenný jako nástroj na ochranu soukromí uživatele, ale to není jeho jediná užitečná funkce. Další, neslavnější použití pro Tor je jako brána do hlubokého webu, masivní části webu, která není indexována vyhledávači. Další populární termín, temný web, obecně označuje veškerou nezákonnou nebo znepokojující aktivitu, ke které může dojít na hlubokém webu, ale tyto dvě činnosti nejsou nutně zaměnitelné a uživatelé mohou procházet hluboký web bez nekalých úmyslů.

Tor umožňuje webovým stránkám, jako jsou klienti, chránit svou anonymitu tím, že nakonfiguruje server tak, aby se připojoval ke klientům na relé Tor mezi nimi. Server nemusí poskytovat IP adresu a uživatel ji nepotřebuje, místo toho používá cibulovou adresu, 56místný kód, který klienti zadávají místo tradiční adresy URL.

Skryté stránky v síti Tor zahrnují jeden z nejznámějších darknetů, což jsou sítě přístupné pouze prostřednictvím konkrétního softwaru nebo autorizace. Fráze jako „temná síť“ vyvolává představy o stinných jednáních a nikoli bez příčiny. Některé z nejpozoruhodnějších skrytých stránek obchodují s nelegálním zbožím a službami, jako je Hedvábná stezka, což byl populární darknet na černém trhu, který FBI v roce 2013 uzavřela.

Jaká jsou Torova omezení, nebezpečí a obecná bezpečnost?

Tor je sice užitečný pro anonymní procházení webu, ale není to bez problémů. Přirozeně to přitáhlo pozornost vládních organizací jako NSA a FBI, které Tor považují za cíl zvláštního zájmu.

Zatímco síť Tor je zabezpečena před analýzou provozu, Tor je upravená verze Firefoxu a je zranitelná vůči útokům a zneužití jako jakýkoli jiný prohlížeč. Infikováním něčího počítače malwarem mohou vlády a kyberzločinci sledovat aktivity prohlížeče, protokolovat se stisknutí kláves, kopírování záznamů z webové kamery a sledování a dokonce vzdálený přístup a ovládání připojení k internetu zařízení.

Neexistuje způsob, jak být na internetu zcela bezpečný, a Tor to nemění. Přijetím přiměřených opatření je možné minimalizovat rizika procházení s Tor, jako je použití Web TorCheck zkontrolujte, zda je vaše připojení k Tor bezpečné. Můžete také začlenit a virtuální privátní síť nebo VPN poskytnout další zabezpečení pro vaše digitální aktivity.

Důležité upozornění, které je třeba si zapamatovat, je, že protože Tor je bezplatný a open source software, není schopen chránit žádné osobní údaje, které se rozhodnete zadat do formuláře. Jako vždy je třeba při procházení internetu a sdílení informací používat zdravý rozum.

Také mějte na paměti, že uživatelé možná budou muset zakázat určité skripty a pluginy, takže možná nebudete moci na Tor spustit vše, co chcete. A pokud uvažujete o použití Tor ke stahování torrentů, zamyslete se znovu. Torrenting je proces sdílení souborů který se opírá o P2P protokol. Uživatelé stahují části souboru od ostatních a sdílejí bity, které získali, s uživateli, kteří stahují stejný soubor. Tento protokol zviditelní vaši IP adresu uživatelům, se kterými sdílíte soubory, takže cibulové směrování je zbytečné.

Pokud se rozhodnete navštívit skryté nebo anonymní servery Tor, pamatujte na stránky, které navštívíte. Zatímco mnoho stránek má tendenci být společensky přijatelné nebo přinejmenším legální, jako jsou stránky pro whistleblowerů nebo bitcoinových směnáren, některé další stránky jsou rájem pro znepokojující a dokonce i kriminální případy chování.