بعد التقارير التي تفيد بأن أحد أنواع البرامج الضارة قد أصاب أكثر من 700000 شخص أجهزة التوجيه المستخدمة في المنازل والشركات الصغيرة في أكثر من 50 دولة، ويحث مكتب التحقيقات الفيدرالي جميع المستهلكين على إعادة تشغيل أجهزة التوجيه الخاصة بهم. تم اكتشاف البرنامج الضار VPNFilter من قبل باحثي الأمن في Cisco ويؤثر على أجهزة التوجيه التي تصنعها Asus وD-Link وHuawei وLinksys وMikrotik وNetgear وQNAP وTP-Link وUbiquiti وUpvel وZTE. وقالت وزارة العدل الأمريكية إن مؤلفي VPNFilter كانوا جزءًا من مجموعة Sofacy التي كانت مسؤولة مباشرة أمام الحكومة الروسية. رويترز وذكرت أن أوكرانيا كانت الهدف المحتمل للهجوم.

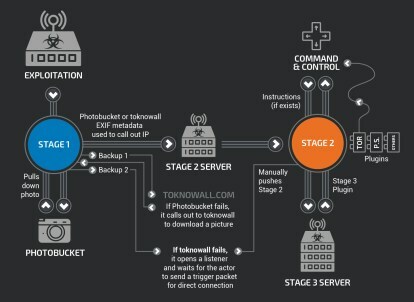

وقالت شركة Cisco في تقرير لها: "إن البرنامج الضار VPNFilter عبارة عن منصة معيارية متعددة المراحل تتمتع بقدرات متعددة الاستخدامات لدعم كل من جمع المعلومات الاستخبارية وعمليات الهجمات الإلكترونية المدمرة". نظرًا لأن البرامج الضارة يمكنها جمع البيانات من المستخدم وحتى تنفيذ هجوم مدمر واسع النطاق، فإن Cisco توصي مالكي أجهزة SOHO أو أجهزة التخزين المتصلة بالشبكة (NAS) بتوخي الحذر بشكل خاص مع هذا النوع من هجوم. وبما أنه من غير الواضح كيف تم إصابة الأجهزة المخترقة في المقام الأول، فإن المسؤولين يحثون المستخدمين على الجميع

أجهزة التوجيه وأجهزة NAS اعادة تشغيل.مقاطع الفيديو الموصى بها

وهذا مهم بشكل مضاعف الآن، حيث يظهر التحليل الإضافي أن قائمة الأجهزة المعرضة للخطر أطول بكثير مما كان يعتقد في الأصل. حيث قيل أن 14 طرازًا من الأجهزة معرضة للخطر بعد الإعلان الأولي، وقد نمت هذه القائمة لتشمل عشرات الأجهزة من عدد من الشركات المصنعة. وهذا يجعل ما يصل إلى 700000 جهاز توجيه عرضة للخطر حول العالم وعددًا أكبر من المستخدمين المتصلين.

متعلق ب

- حسنًا، تتيح البرامج الضارة الجديدة للمتسللين اختطاف جهاز توجيه Wi-Fi الخاص بك

- كيفية تغيير كلمة مرور Wi-Fi لجهاز التوجيه الخاص بك

- كيفية العثور على عنوان IP لجهاز التوجيه الخاص بك للتخصيص والأمان

والأمر الأكثر إشكالية هو أن المتضررين معرضون لعنصر تم اكتشافه حديثًا من البرامج الضارة والذي يسمح له بتنفيذ هجوم رجل في المنتصف الهجوم على حركة المرور الواردة التي تمر عبر جهاز التوجيه. وهذا يجعل كل شخص على الشبكات المصابة عرضة للهجوم وسرقة البيانات. تقوم وحدة البرامج الضارة، التي تسمى "ssler"، أيضًا بفحص عناوين URL على الويب بحثًا عن معلومات حساسة مثل بيانات اعتماد تسجيل الدخول، والتي يمكن بعد ذلك إرسالها مرة أخرى إلى خادم التحكم، وفقًا لـ آرس تكنيكا. يقوم بذلك عن طريق خفض مستوى اتصالات HTTPS المحمية بشكل نشط إلى حركة مرور HTTP أكثر قابلية للقراءة.

الأمر الأكثر إثارة للدهشة في هذا الاكتشاف الأخير هو أنه يسلط الضوء على حالة أصحاب أجهزة التوجيه والأجهزة المتصلة الأهداف أيضًا، وليس فقط الضحايا المحتملين لشبكة الروبوتات التي تم إنشاؤها بشكل نشط من خلال انتشارها البرمجيات الخبيثة.

وبغض النظر عن ذلك، تظل التوصيات المتعلقة بتأمين شبكتك الخاصة كما هي.

"يوصي مكتب التحقيقات الفيدرالي (FBI) أي مالك لأجهزة توجيه المكاتب الصغيرة والمكاتب المنزلية بإعادة تشغيل الأجهزة "تعطيل البرامج الضارة مؤقتًا والمساعدة في التعرف المحتمل على الأجهزة المصابة،" مكتب التحقيقات الفيدرالي وحذر المسؤولون. "ننصح المالكين بالتفكير في تعطيل إعدادات الإدارة عن بعد على الأجهزة وتأمينها بكلمات مرور قوية وتشفير عند تمكينها. يجب ترقية أجهزة الشبكة إلى أحدث الإصدارات المتوفرة من البرامج الثابتة.

هناك ثلاث مراحل لـ VPNFilter — المرحلة المستمرة 1 والمرحلتان غير المستمرة 2 و3. نظرًا لكيفية عمل البرامج الضارة، ستؤدي إعادة التشغيل إلى مسح المرحلتين 2 و3 وتخفيف معظم المشكلات. استولى مكتب التحقيقات الفيدرالي (FBI) على النطاق الذي يستخدمه منشئ البرامج الضارة لتنفيذ المرحلتين الثانية والثالثة من الهجوم. لا يمكن لهذه المراحل اللاحقة أن تنجو من إعادة التشغيل.

وأصدرت وزارة العدل أيضًا تحذيرًا مشابهًا، وحثت المستخدمين على إعادة تشغيل أجهزة التوجيه الخاصة بهم. "يجب على مالكي أجهزة SOHO وNAS التي قد تكون مصابة إعادة تشغيل أجهزتهم في أقرب وقت ممكن، والتخلص مؤقتًا من قالت الإدارة إن المرحلة الثانية من البرامج الضارة وتتسبب في قيام البرامج الضارة في المرحلة الأولى على أجهزتهم باستدعاء التعليمات في إفادة. "على الرغم من أن الأجهزة ستظل عرضة للإصابة مرة أخرى ببرامج المرحلة الثانية الضارة أثناء اتصالها بالإنترنت، إلا أن هذه الجهود تزيد من فرص تحديد العدوى وعلاجها في جميع أنحاء العالم في الوقت المتاح قبل أن يعلم ممثلو Sofacy بالثغرة الأمنية في القيادة والسيطرة بنية تحتية."

نصحت Cisco جميع المستخدمين بإجراء إعادة ضبط المصنع لأجهزتهم، الأمر الذي سيؤدي إلى مسح المرحلة الأولى من البرامج الضارة. إذا لم تكن متأكدًا من كيفية إجراء إعادة ضبط المصنع، فيجب عليك الاتصال بالشركة المصنعة لجهاز التوجيه للحصول على التعليمات، ولكن بشكل عام، قم بإدخال مشبك الورق الموجود في زر "إعادة الضبط" الموجود في الجزء الخلفي أو السفلي من جهاز التوجيه الخاص بك وتثبيته في مكانه لبضع ثوان سيؤدي إلى مسح بياناتك جهاز التوجيه. توجد أيضًا توصيات إضافية للتخفيف من الهجمات المستقبلية في تقرير شركة سيسكو.

تم التحديث في 6 يونيو: تمت إضافة أخبار عن أجهزة التوجيه المتأثرة حديثًا وناقلات الهجوم.

توصيات المحررين

- أنت تضع جهاز التوجيه الخاص بك في المكان الخطأ. إليك مكان وضعه بدلاً من ذلك

- كيفية تحديث البرامج الثابتة لجهاز التوجيه الخاص بك

- امنح جهاز التوجيه الخاص بك قوى خارقة جديدة عن طريق تثبيت DD-WRT

- قام أحد المتسللين بإصابة 100 ألف جهاز توجيه في أحدث هجوم على شبكة الروبوتات يهدف إلى إرسال رسائل بريد إلكتروني غير مرغوب فيها

- هل جهاز التوجيه الخاص بك عرضة للهجمات؟ يقول تقرير جديد أن الاحتمالات ليست في صالحك

ترقية نمط حياتكتساعد الاتجاهات الرقمية القراء على متابعة عالم التكنولوجيا سريع الخطى من خلال أحدث الأخبار ومراجعات المنتجات الممتعة والمقالات الافتتاحية الثاقبة ونظرات خاطفة فريدة من نوعها.